Естественные угрозы безопасности информации вызваны чем

Основы информационной безопасности. Часть 1: Виды угроз

Безопасность виртуального сервера может быть рассмотрена только непосредственно как «информационная безопасность». Многие слышали это словосочетание, но не все понимают, что же это такое?

«Информационная безопасность» — это процесс обеспечения доступности, целостности и конфиденциальности информации.

Под «доступностью» понимается соответственно обеспечение доступа к информации. «Целостность» — это обеспечение достоверности и полноты информации. «Конфиденциальность» подразумевает под собой обеспечение доступа к информации только авторизованным пользователям.

Исходя из Ваших целей и выполняемых задач на виртуальном сервере, необходимы будут и различные меры и степени защиты, применимые по каждому из этих трех пунктов.

Для примера, если Вы используете виртуальный сервер, только как средство для серфинга в интернете, то из необходимых средств для обеспечения безопасности, в первую очередь будет использование средств антивирусной защиты, а так же соблюдение элементарных правил безопасности при работе в сети интернет.

В другом случае если у Вас размещен на сервере продающий сайт или игровой сервер, то и необходимые меры защиты будут совершенно различными.

Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно эксплуатируют, необходимо для того, чтобы выбирать наиболее оптимальные средства обеспечения безопасности, для этого рассмотрим основные моменты.

Под «Угрозой» понимается потенциальная возможность тем или иным способом нарушить информационную безопасность. Попытка реализации угрозы называется «атакой», а тот, кто реализует данную попытку, называется «злоумышленником». Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем.

Рассмотрим наиболее распространенные угрозы, которым подвержены современные информационные системы.

Угрозы информационной безопасности, которые наносят наибольший ущерб

Рассмотрим ниже классификацию видов угроз по различным критериям:

Применимо к виртуальным серверам, угрозы, которые Вам как администратору сервера, необходимо принимать во внимание это — угроза доступности, конфиденциальности и целостность данных. За возможность осуществления угроз направленных на конфиденциальность и целостность данных, не связанные с аппаратной или инфраструктурной составляющей, Вы несете прямую и самостоятельную ответственность. В том числе как и применение необходимых мер защиты, это Ваша непосредственная задача.

На угрозы направленные на уязвимости используемых Вами программ, зачастую Вы как пользователь не сможете повлиять, кроме как не использовать данные программы. Допускается использование данных программ только в случае если реализация угроз используя уязвимости этих программ, либо не целесообразна с точки зрения злоумышленника, либо не имеет для Вас как для пользователя существенных потерь.

Обеспечением необходимых мер безопасности от угроз направленных на аппаратуру, инфраструктуру или угрозы техногенного и природного характера, занимается напрямую та хостинг компания, которую Вы выбрали и в которой арендуете свои сервера. В данном случае необходимо наиболее тщательно подходить к выбору, правильно выбранная хостинг компания на должном уровне обеспечит Вам надежность аппаратной и инфраструктурной составляющей.

Вам как администратору виртуального сервера, данные виды угроз нужно принимать во внимание только в случаях при которых даже кратковременная потеря доступа или частичная или полная остановка в работоспособности сервера по вине хостинг компании могут привести к не соизмеримым проблемам или убыткам. Это случается достаточно редко, но по объективным причинам ни одна хостинг компания не может обеспечить Uptime 100%.

Угрозы непосредственно информационной безопасности

К основным угрозам доступности можно отнести

Основные угрозы целостности

Можно разделить на угрозы статической целостности и угрозы динамической целостности.

Так же стоит разделять на угрозы целостности служебной информации и содержательных данных. Под служебной информацией понимаются пароли для доступа, маршруты передачи данных в локальной сети и подобная информация. Чаще всего и практически во всех случаях злоумышленником осозхнанно или нет, оказывается сотрудник организации, который знаком с режимом работы и мерами защиты.

С целью нарушения статической целостности злоумышленник может:

Основные угрозы конфиденциальности

Конфиденциальную информацию можно разделить на предметную и служебную. Служебная информация (например, пароли пользователей) не относится к определенной предметной области, в информационной системе она играет техническую роль, но ее раскрытие особенно опасно, поскольку оно чревато получением несанкционированного доступа ко всей информации, в том числе предметной.

Даже если информация хранится в компьютере или предназначена для компьютерного использования, угрозы ее конфиденциальности могут носить некомпьютерный и вообще нетехнический характер.

К неприятным угрозам, от которых трудно защищаться, можно отнести злоупотребление полномочиями. На многих типах систем привилегированный пользователь (например системный администратор) способен прочитать любой (незашифрованный) файл, получить доступ к почте любого пользователя и т.д. Другой пример — нанесение ущерба при сервисном обслуживании. Обычно сервисный инженер получает неограниченный доступ к оборудованию и имеет возможность действовать в обход программных защитных механизмов.

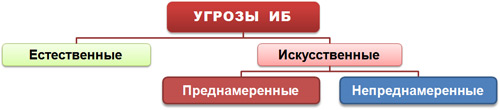

Для наглядности данные виды угроз так же схематично представлены ниже на рис 1.

Рис. 1. Классификация видов угроз информационной безопасности

Для применения наиболее оптимальных мер по защите, необходимо провести оценку не только угроз информационной безопасности но и возможного ущерба, для этого используют характеристику приемлемости, таким образом, возможный ущерб определяется как приемлемый или неприемлемым. Для этого полезно утвердить собственные критерии допустимости ущерба в денежной или иной форме.

Каждый кто приступает к организации информационной безопасности, должен ответить на три основных вопроса:

Основные методы и средства защиты, а так же минимальные и необходимые меры безопасности применяемые на виртуальных серверах в зависимости от основных целей их использования и видов угроз, нами будут рассмотрены в следующих статьях под заголовком «Основы информационной безопасности».

Угрозы безопасности информации

Для того чтобы определить угрозы, от которых необходимо обезопасить информацию, нужно определить объекты защиты. Ведь информация — это некоторые данные, носителями которых могут быть как материальные, так и нематериальные объекты. К примеру, носителями конфиденциальной информации могут быть документы, технические средства обработки и хранения информации и даже люди.

Документационными носителями информации могут быть проекты, бизнес-планы, техническая документация, контракты и договора, а также картотеки отдела кадров (персональные данные) и отдела по работе с клиентами. Отличительной их особенностью является зафиксированность данных на материальном объекте — бумаге.

Техническими средствами обработки и хранения информации являются персональные компьютеры, ноутбуки, серверы, сканеры, принтеры, а также съемные носители (переносные жесткие диски, флеш-карты, CD-диски, дискеты) и т.п. Информация в технических средствах хранится и обрабатывается в цифровом виде. Зачастую конфиденциальные данные отправляются через Интернет, например, по электронной почте. В сети они могут быть перехвачены злоумышленниками. Кроме того при работе компьютеров из-за их технических особенностей обрабатываемые данные преобразуются в электромагнитные излучения, распространяющиеся далеко за пределы помещения, которые также могут быть перехвачены и использованы в недобросовестных целях.

Люди также могут быть «носителями» информации. Например, сотрудники компании, которые имеют или могут иметь доступ к конфиденциальной информации. Таких людей называют инсайдерами. Инсайдер необязательно является злоумышленником, но в любой момент может им стать. Кроме того несанкционированный доступ к конфиденциальной информации могут получить посетители, клиенты или партнеры, а также обслуживающий персонал.

Теперь, когда мы понимаем, что нужно защищать, можно перейти непосредственно к рассмотрению угроз. Они могут заключаться как в нарушении конфиденциальности, так и в нарушении достоверности, целостности и доступности информации. Нарушением конфиденциальности является утечка данных, несанкционированный доступ или разглашение информации. Нарушение достоверности информации — это фальсификация данных или подделка документов. Искажение, ошибки при передаче информации, потери части данных являются нарушением целостности информации. А блокирование доступа к информации, выведение из строя средств связи, технических средств являются нарушением доступности.

По методам воздействия на информацию угрозы подразделяются на естественные и искусственные. В свою очередь искусственные угрозы состоят из преднамеренных и непреднамеренных.

Естественные угрозы:

Искусственные преднамеренные угрозы:

Искусственные непреднамеренные угрозы:

Естественно, наибольшую угрозу представляют преднамеренные действия злоумышленников, но и непреднамеренные и естественные угрозы нельзя сбрасывать со счетов, так как они в определенной степени также несут в себе серьезную опасность.

Понятие угрозы информационной безопасности

Содержание

Введение. 2

Глава 1. Угрозы информационной безопасности и защита. 3

Понятие угрозы информационной безопасности. 3

Примеры угроз информационной безопасности. 8

Методы и средства защиты информации. 12

Глава 2.Информационная безопасность Российской Федерации. 15

Внешние источники угроз информационной безопасности Российской федерации. 15

Внутренние источники угроз информационной безопасности Российской Федерации. 16

Суверенный Интернет Российской федерации. 17

Заключение. 19

Список использованных источников. 20

Введение

За последние годы, компьютерные технологии тесно вошли в нашу жизнь. Людям в наше время довольно сложно представить, как раньше они обходились без компьютеров, настолько они к ним уж привыкли. С доступностью компьютеров, люди также стали активно пользоваться услугами сети Интернет – электронной почтой, Всемирной паутиной, интернет-банкингом. Теперь каждое утро среднестатистического человека начинается со стандартного просмотра ленты новостей, проверки содержимого личной почты, посещения различных популярных социальных сетей, покупки в интернет-магазинах, оплаты различных услуг и т.п.. Интернет медленно, но верно, стал постоянным помощником в наших повседневных делах.

Интернет облегчает общение и ломает языковые барьеры, теперь даже если ваш друг живет за тысячу километров от вас в другом городе или даже в другой стране, вы можете общаться с ним, при желании, хоть целыми днями.

Но при всех достоинствах сети Интернет, в ней таится и масса опасностей. Прежде всего, это угрозы личной и государственной безопасности. Интернет является свободным пространством, где могут легко украсть личные данные, данные банковских карт, в Сети ведутся информационные войны, порождаются информационные конфликты.

Таким образом, угроза информационной безопасности является одной из важнейших проблем современной жизни человека и нам необходимо знать, откуда она возникает и как нам себя обезопасить.

Глава 1. Угрозы информационной безопасности и защита.

Понятие угрозы информационной безопасности

Жизнь современного общества немыслима без современных информационных технологий. Компьютеры обслуживают банковские системы, контролируют работу атомных реакторов, распределяют энергию, следят за расписанием поездов, управляют самолетами, космическими кораблями. Компьютерные сети и телекоммуникации предопределяют надежность и мощность систем обороны и безопасности страны. Компьютеры обеспечивают хранение информации, ее обработку и предоставление потребителям, реализуя таким образом, информационные технологии.

Однако именно высокая степень автоматизации порождает риск снижения безопасности (личной, информационной, государственной, и т. п.). Доступность и широкое распространение информационных технологий, ЭВМ делает их чрезвычайно уязвимыми по отношению к деструктивным воздействиям. Тому есть много примеров.

Подугрозой безопасности информации понимается действие или событие, которое может привести к разрушению, искажению или несанкционированному использованию информационных ресурсов, включая хранимую, передаваемую и обрабатываемую информацию, а также программные и аппаратные средства.[1,c.15]

Основными видами угроз безопасности информационных технологий и информации (угроз интересам субъектов информационных отношений) являются:

· стихийные бедствия и аварии (наводнение, ураган, землетрясение, пожар и т. п.);

· сбои и отказы оборудования (технических средств) АИТУ;

· последствия ошибок проектирования и разработки компонентов АИТУ (аппаратных средств, технологии обработки информации, программ, структур данных и т. п.);

· ошибки эксплуатации (пользователей, операторов и другого персонала);

· преднамеренные действия нарушителей и злоумышленников (обиженных лиц из числа персонала, преступников, шпионов, диверсантов и т. п.).

Угрозы безопасности можно классифицировать по различным признакам.

По результатам акции: 1) угроза утечки; 2) угроза модификации; 3) угроза утраты.

По нарушению свойств информации: а) угроза нарушения конфиденциальности обрабатываемой информации; б) угроза нарушения целостности обрабатываемой информации; в) угроза нарушения работоспособности системы (отказ в обслуживании), т. е. угроза доступности.

По природе возникновения: 1) естественные; 2) искусственные.

Естественные угрозы — это угрозы, вызванные воздействиями на компьютерную систему и ее элементы объективных физических процессов или стихийных природных явлений.

Искусственные угрозы — это угрозы компьютерной системе, вызванные деятельностью человека. Среди них, исходя и мотивации действий, можно выделить:

а) непреднамеренные (неумышленные, случайные) угрозы, вызванные ошибками в проектировании компьютерной системы и ее элементов, ошибками в программном обеспечении, ошибками в действиях персонала и т. п.;

Основные непреднамеренные искусственные угрозы (действия, совершаемые людьми случайно, по незнанию, невнимательности или халатности, из любопытства, но без злого умысла):

1. неумышленные действия, приводящие к частичному или полному отказу системы или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов с важной информацией или программ, в том числе системных и т. п.);

2. неправомерное включение оборудования или изменение режимов работы устройств и программ;

3. неумышленная, порча носителей информации;

4. запуск технологических программ, способных при некомпетентном использовании вызывать потерю работоспособности системы (зависания или зацикливания) или необратимые изменения в системе (форматирование или реструктуризацию носителей информации, удаление данных и т. п.);

5. нелегальное внедрение и использование неучтенных программ (игровых, обучающих, технологических и др., не являющихся необходимыми для выполнения нарушителем своих служебных обязанностей) с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях);

6. заражение компьютера вирусами;

7. неосторожные действия, приводящие к разглашению конфиденциальной информации или делающие ее общедоступной;

8. разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей шифрования, идентификационных карточек, пропусков и т. п.).

9. проектирование архитектуры системы, технологии обработки данных, разработка прикладных программ с возможностями, представляющими угрозу для работоспособности системы и безопасности информации;

10. игнорирование организационных ограничений (установленных правил) при ранге в системе;

11. вход в систему в обход средств зашиты (загрузка посторонней операционной системы со сменных магнитных носителей и т. п.);

12. некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности;

13. пересылка данных по ошибочному адресу абонента (устройства);

14. ввод ошибочных данных;

15. неумышленное повреждение каналов связи. c.124]

Основные преднамеренные искусственные угрозы характеризуются возможными путями умышленной дезорганизации работы, вывода системы из строя, проникновения в систему и несанкционированного доступа к информации:

1. физическое разрушение системы (путем взрыва, поджога и т. п.) или вывод из строя всех или отдельных наиболее важных компонентов компьютерной системы (устройств, носителей важной системной информации, лиц из числа персонала и т. п.);

2. отключение или вывод из строя подсистем обеспечения функционирования вычислительных систем (электропитания, охлаждения и вентиляции, линий связи и т. п.);

3. действия по дезорганизации функционирования системы (изменение режимов работы устройств или программ, забастовка, саботаж персонала, постановка мощных активных радиопомех на частотах работы устройств системы и т. п.);

4. внедрение агентов в число персонала системы (в том числе, возможно, и в административную группу, отвечающую за безопасность);

5. вербовка (путем подкупа, шантажа и т. п.) персонала или отдельных пользователей, имеющих определенные полномочия;

6. применение подслушивающих устройств, дистанционная фото- и видеосъемка и т. п.;

7. перехват побочных электромагнитных, акустических и других излучений устройств и линий связи, а также наводка активных излучений на вспомогательные технические средства, непосредственно не участвующие в обработке информации (телефонные линии, сети питания, отопления и т. п.);

8. перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему;

9. хищение носителей информации (дисков, флешеклент, микросхем памяти, запоминающих устройств и персональных ЭВМ);

10. несанкционированное копирование носителей информации;

11. хищение производственных отходов (распечаток, записей, списанных носителей информации и т. п.);

12. чтение остатков информации из оперативной памяти и с внешних запоминающих устройств;

13. чтение информации из областей оперативной памяти, используемых операционной системой (в том числе подсистемой защиты) или другими пользователями, в асинхронном режиме, используя недостатки мультизадачных операционных систем и систем программирования;

14. незаконное получение паролей и других реквизитов разграничения доступа (агентурным путем, используя халатность пользователей, путем подбора, имитации интерфейса системы и т. п.) с последующей маскировкой под зарегистрированного пользователя («маскарад»);

15. несанкционированное использование терминалов пользователей, имеющих уникальные физические характеристики, такие, как номер рабочей станции в сети, физический адрес, адрес в системе связи, аппаратный блок кодирования и т. п.;

16. вскрытие шифров криптозащиты информации;

17. внедрение аппаратных спецвложений, программ «закладок» и «вирусов» («троянских коней» и «жучков»), т. е. таких участков программ, которые не нужны для осуществления заявленных функций, но позволяют преодолеть систему защиты, скрытно и незаконно осуществлять доступ к системным ресурсам с целью регистрации и передачи критической информации или дезорганизации функционирования системы;

18. незаконное подключение к линиям связи с целью работы «между строк», с использованием пауз в действиях законного пользователя от его имени с последующим вводом ложных сообщений или модификацией передаваемых сообщений;

19. незаконное подключение к линиям связи с целью прямой подмены законного пользователя путем его физического отключения после входа в систему и успешной аутентификации с последующим вводом дезинформации и навязыванием ложных сообщений. c.71]

Следует заметить, что чаще всего для достижения поставленной цели злоумышленник использует не один способ, а их некоторую совокупность из перечисленных выше.

Понятие угрозы, классификация угроз информационной безопасности и их содержание⚓︎

Если один человек построил, то другой всегда разобрать может

ГОСТ Р 53114⚓︎

Угроза⚓︎

Совокупность условий и факторов, которые могут стать причиной нарушения целостности, доступности, конфиденциальности

Угроза информационной безопасности организации⚓︎

Совокупность факторов и условий, создающих опасность нарушения информационной безопасности организации, вызывающую или способную вызвать негативные последствия (ущерб/вред) для организации.

Ущерб⚓︎

Отрицательные последствия, возникающие вследствие причинения вреда активам организации

Угроза безопасности информации⚓︎

Совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения безопасности информации

Безопасность информации (данных)⚓︎

Состояние защищенности информации(данных), при котором обеспечены ее (их) конфиденциальность, доступность и целостность

Уязвимость⚓︎

Внутренние свойства объекта, создающие восприимчивость к воздействию источника риска, которое может привести к какому-либо последствию

Атака⚓︎

Попытка преодоления системы защиты информационной системы

Сетевая атака⚓︎

Действия с применением программных и (или) технических средств и с использованием сетевого протокола, направленные на реализацию угроз несанкционированного доступа к информации, воздействия на нее или на ресурсы автоматизированной информационной системы

ГОСТ Р 50922⚓︎

Конфиденциальность информации⚓︎

Обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя

Доступность информации (ресурсов ИС )⚓︎

Состояние информации (ресурсов информационной системы), при котором субъекты, имеющие права доступа, могут реализовать их беспрепятственно

Целостность информации⚓︎

Состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право

Классификация угроз ИБ ⚓︎

По аспекту ИБ ⚓︎

Угрозы конфиденциальности информации реализуются, если защищаемая информация, обладающая действующей или потенциальной ценностью в силу ее неизвестности третьим лицам, становится достоянием этих лиц (одного или многих)

Угрозы целостности информации выражаются в ее несанкционированной или непреднамеренной модификации. Т.е. угрозы изменения ее содержания

Угрозы доступности информации выражаются в том, что защищаемая информация оказывается заблокированной, т. е. в течение некоторого времени недоступной для ее собственника, владельца или пользователя. При этом информация сохраняется в неизменном виде и не становится достоянием третьих лиц

По мотивации воздействия на информационные ресурсы и системы⚓︎

Преднамеренные (умышленные) угрозы связаны с корыстными стремлениями людей (злоумышленников)

Случайные (неумышленные) угрозы вызваны ошибками в проектировании элементов информационных систем, в программном обеспечении, в действиях сотрудников и т.п.

По сфере воздействия на ИС ⚓︎

Угрозы, обусловленные человеческим фактором⚓︎

Угрозы по компонентам воздействия на информационную систему⚓︎

Угрозы по отказам пользователей⚓︎

Угрозы внутренних отказов⚓︎

Угрозы поддерживающей инфраструктуры⚓︎

Угрозы по природе возникновения⚓︎

Непреднамеренные (неумышленные, случайные) угрозы, вызванные ошибками в проектировании АИС и ее элементов, ошибками в программном обеспечении, ошибками в действиях персонала и т.п.

Преднамеренные (умышленные) угрозы, связанные с целенаправленными устремлениями злоумышленников