Деанонимизация что это означает

Как деанонят мошенников Ч.2

PigiBigi

Активный участник

Тайминг-атака. Как спецслужбы деанонимизируют пользователей мессенджеров

Представьте себе ситуацию: вы сотрудник спецслужбы, и ваша задача – вычислить особо опасного преступника, занимающегося шантажом и появляющегося в сети периодически и только для передачи данных. Для преступной деятельности он завел отдельный ноутбук, из которого «вырезал» микрофон, колонки и камеру. Разумное решение, учитывая, что колонки тоже умеют слушать. В качестве операционной системы он использует Tails, хотя для максимальной анонимности стоило бы взять Whonix. Так или иначе, весь трафик идет через Tor, он не доверяет VPN, да и для работы в Даркнете Tor ему все равно необходим. Для общения он использует Jabber с PGP-шифрованием, он мог бы поставить и Телеграм, но это представитель старой школы преступников. Даже если у вас будет доступ к серверу Jabber, вы сможете получить лишь зашифрованные данные и IP-адреса Тор. Это бесполезная информация. Преступник работает по принципу «молчание-золото», лишнего не скажет, ссылки или файла не откроет. Известно лишь, что он должен находиться в одной стране с вами. Казалось бы, шансов установить его личность нет, но это иллюзия, установить его личность можно несмотря на все принимаемые им меры. Описанный случай идеален для применения тайминг-атаки по мессенджеру. Первым делом необходима программа, которая будет отслеживать и записывать все входы и выходы пользователя. Он появился в сети – система сразу отмечает у себя время, ушел – система записала время выхода. Лог выглядит примерно так:

Теперь на руках у вас есть лог его активности за несколько дней, пришло время воспользоваться системой ОРМ (оперативно-розыскных мероприятий). Подобные системы есть в распоряжении спецслужб большинства стран, в России это СОРМ. Нужно выяснить, кто в эти временные промежутки +/- 5 минут в вашей стране подключался к сети Tor. Мы знаем, что цель, которую необходимо деанонимизировать, подключилась 22.04.2018 в 11:07 и отключилась в 12:30. В эти же временные точки (+/- 5 минут) на территории страны подключились к сети Tor и отключились от нее 3000 человек. Мы берем эти 3000 и смотрим, кто из них снова подключился в 14:17 и отключился в 16:54, как думаете, сколько человек останется? Так, шаг за шагом, круг сужается, и в итоге вам удастся вычислить место выхода в сеть преступника. Чем чаще он заходит в сеть и чем меньше в это время других пользователей, тем быстрее сработает тайминг-атака. Что может помешать проведению тайминг-атаки Постоянная смена точек выхода в сеть делает подобную атаку бессмысленной. Если же цель периодически меняет точки выхода, это может затруднить поиск, но является заранее допустимым вариантом и не способно запутать систему. Мы надеемся, что наши читатели не относятся к разыскиваемым преступникам и им не придется кочевать из одного кафе с публичным Wi-Fi в другое. Однако вторым советом против тайминг-атаки стоит воспользоваться каждому. Речь идет об отключении на уровне мессенджера передачи информации о статусе либо установлении постоянного статуса «офлайн». Большинство мессенджеров предоставляют одну из подобных возможностей. Вот так это выглядит в Телеграм: Телеграм настройка сокрытия статуса.

Деанонимизация пользователей VPN и прокси через сторонние сайты

Деанонимизация пользователей VPN и прокси путем сопоставления соединения.

Сопоставление соединений – это один из самых эффективных путей деанонимизации пользователей VPN и proxy, применяемых спецслужбами и правоохранительными органами по всему миру. Давайте представим ситуацию: вы сотрудник спецслужбы и разыскиваете опасного хакера. Все, что у вас есть,‒это его IP-адрес, с которого он месяц назад один раз заходил на сайт. Вроде бы отличная возможность вычислить пользователя по IP-адресу, точно известно, что хакер находится в одной с вами стране, но IP-адрес принадлежит VPN-сервису и размещен в Нидерландах. Что делать? Первым делом вы отправляете запрос владельцу VPN с просьбой выдать данные о том, кто использовал такой-то IP-адрес в такое-то время. Предположим, владелец VPN игнорирует ваш запрос. В вашем арсенале остается набор вредоносного софта, которым можно заразить устройство хакера, но вот проблема – контакта с ним никакого нет. Хакер сделал свое дело и залег на дно, потому все методы активной деанонимизации бесполезны. Что же делать? У вас есть система ОРМ (оперативно-розыскных мероприятий, в России это СОРМ), которая сканирует весь трафик всех пользователей, у вас есть провайдеры, которые по закону сохраняют данные об активности пользователей. Да, вы не можете расшифровать записанный VPN-трафик, но это вам и не нужно. Вам необходимо посмотреть, кто из жителей в интересующий промежуток времени устанавливал зашифрованное соединение с нужным вам VPN-сервером в Нидерландах. Если это популярный публичный VPN, таких пользователей может быть несколько, но их не может быть много. Пусть в нашем случае будет три человека. Установить, кто же из них хакер, уже не представляется сложной задачей, для этого используются стандартные практики расследования, не имеющие прямого отношения к вопросам анонимности и безопасности в сети. Аналогичным способом можно деанонимизировать и пользователей proxy, а вот против пользователей Тор атака не пройдет, так как IP-адрес, к которому подключается пользователь Тор,‒это адрес входной ноды, а на выходе у него IP-адрес выходной ноды. Против пользователей Тор есть свои методы деанонимизации с использованием ОРМ, например тайминг-атака на мессенджер. Главная защита от атаки методом сопоставления соединений – использование цепочек, например Double (двойной) VPN или Double proxy, в этом случае подключаться вы будете к одному серверу, а на выходе у вас будет IP-адрес другого сервера. Совет Для защиты от атаки методом сопоставления соединений используйте связки серверов VPN и proxy. Знаю, что некоторые специалисты настраивают single (одинарный) VPN таким образом, чтобы на входе был один IP-адрес, а на выходе другой. Такая схема должна быть эффективна против атаки путем сопоставления соединений, но на практике я с подобными решениями не сталкивался.

В России оценили предложение уйти от анонимности в интернете

Директор региональной общественной организации «Центр Интернет-технологий» (РОЦИТ) Сергей Гребенников оценил предложение главы комитета Госдумы по информполитике Александра Хинштейна по поводу деанонимизации в интернете для борьбы с киберпреступностью. В разговоре с «Лентой.ру» российский Гребенников заявил, что многим людям станет легче, если пользователи будут взаимодействовать друг с другом в сети под реальными именами.

«Скорее всего, так было бы проще всем. Например, я как добропорядочный гражданин, не скрываю свое имя и какие-то данные в интернете. Если в социальных сетях в комментариях я — Сергей Гребенников, то я, наверное, хотел бы точно так же общаться с людьми, которые не скрывают своего настоящего имени и которые являются теми, кем являются, а не пытаются скрыться за каким-то ником», — сказал директор РОЦИТ. По его мнению, деанонимизация пользователей привела бы к повышению уровня культуры в интернете.

На вопрос о том, поможет ли уход от анонимности в интернет-пространстве защитить цифровые права граждан и сократить число киберпреступлений, Гребенников ответил неоднозначно. Он считает, что деанонимизация позволит пользователям понять, что интернет — это такое же пространство, как и оффлайн-жизнь, где «каждый гражданин отвечает за свои поступки». Однако в реальном мире тоже происходят различные правонарушения.

«Все равно есть сторона белая и черная. Есть те, кто живут и надеются, что наше общество является цивилизованным, и стремятся его делать таковым. А есть те, кто пытается каждый раз это нарушить, и совершает любые преступления… В случае деанонимизации интернета — все равно преступления никуда не денутся из интернета, они будут происходить там точно так же, как и в реальной жизни», — добавил эксперт.

Ранее Хинштейн призвал Роскомнадзор к активной работе по деанонимизации в интернете. Он отметил, что если не решить проблему в ближайшее время, то «удельная доля IT-преступлений будет только возрастать, угрожая национальной безопасности страны».

Дискуссия о необходимости деанонимизировать Рунет завязалась после стрельбы в казанской школе 11 мая. Спикер Госдумы Вячеслав Володин предложил обсудить инициативу ограничения анонимности в интернете.

Деанонимизация для домохозяек

Содержание статьи

Спорим, я угадаю, как тебя зовут?

Привет, %username%! Думаю, ты наверняка сталкивался с ситуацией, когда нужно было добыть информацию о человеке, имея на руках лишь ник/почту/скайп/etc. Считаешь, это нереально и анонимность онлайн все-таки существует? Тогда смотри, как, не используя специсточники (телефонные справочники, базы сотовых операторов), можно вычислить практически любого индивидуума. Ведь в наше время оставаться анонимным можно только одним способом — уйдя жить в лес.

Who is who

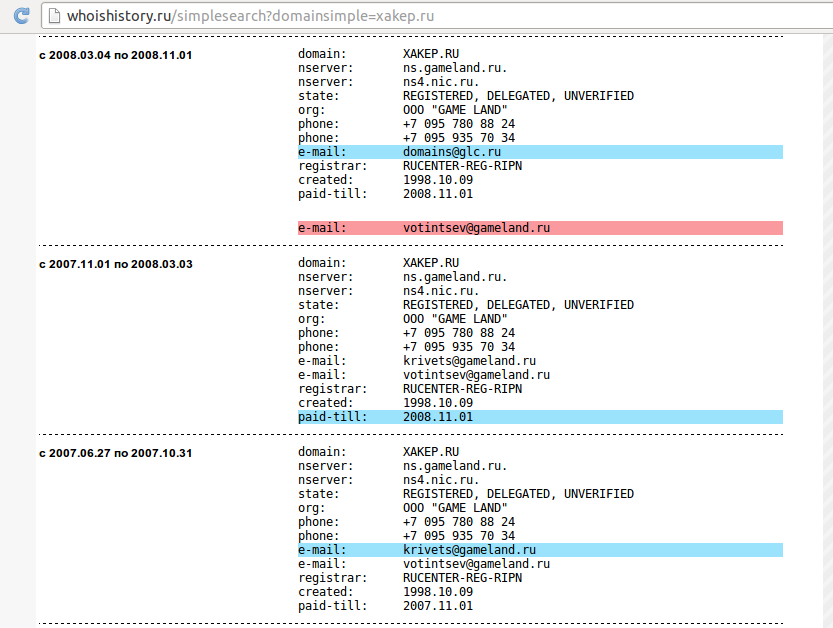

Оставим за рамками статьи причины, по которым иногда приходится собирать информацию о человеке, и акцентируем внимание на способах, которые могут нам в этом помочь. Начнем с того, что у многих есть свои сайты или блоги и, быть может, даже на своем домене. Раньше, до появления Private Person, большинство владельцев доменов при регистрации указывали свои реальные данные. К сожалению, сейчас whois информация домена не имеет практически никакой ценности, так как не позволяет напрямую связаться с админом сайта. Максимум, что можно почерпнуть оттуда, — данные о регистраторе, который, возможно, поможет связаться с админом, но скорее всего — нет. Вдобавок наше правительство борется за сохранность персональных данных и говорит: мол, не имеет право регистратор показывать приватные данные пользователя. Именно поэтому международная организация ICANN сейчас пересматривает whois в целом и обещает его модернизацию. А пока мы можем только посмотреть историю whois, в чем нам помогут такие сервисы, как 1stat.ru (к сожалению, не обновляется с 2012 года, да и смысла особо нет, private person же!), whoishistory.ru (не показывает некоторые данные, но email можно узнать) и подобные. Суть их такова: можно вбить домен и посмотреть email и телефон владельца, если он их указывал до того, как изменил регистрационную информацию на Private Person. А можно еще проще — на большинстве блогов/сайтов есть раздел «Контакты», где ты найдешь ICQ, Skype или email (эти данные также могут быть доступны на форумах и сайтах, где тусуется аноним).

Хакер #181. Вся власть роботам!

Поиск. Обычный поиск

Следующий вариант — обычный поиск. Это, в общем-то, основы основ, и, наверное, ты и без меня все знаешь, но если что-нибудь забыл — я подскажу. Посмотри в поисковиках, где зарегистрирован, чем интересуется, с кем общается, есть ли дополнительная информация, например альтернативные ники и средства связи. Кстати, Яndex в этом плане не уступает по количеству информации Google, а в некоторых случаях и опережает (опять же не забывай про people.yandex.ru).

Не стоит недооценивать и обычный поиск по ICQ, для этого бежим на people.icq.com, пробуем искать по имени или уже известному номеру аськи, обычно там можно найти дату рождения и имя. Если данные не сфальсифицированы — нетрудно будет по ним найти профили в соцсетях. Также стоит дополнительно поискать в Skype, очень часто к нему прикреплен номер телефона, а если не указан город, можно посмотреть в настройках местное время анонима и тем самым сузить местоположение по часовому поясу.

Учись работать с информацией и находи ей правильное применение, импровизируй и не забывай про социальную инженерию. Можно потратить кучу времени в поисках хозяина почтового ящика, а можно просто ему написать (ну например, с предложением работы). Можно сутками сидеть в поисках хозяина телефонного номера, а можно просто позвонить, не правда ли? Но если это не твой вариант — тогда читай дальше, сейчас мы будем рассматривать, что можно узнать о человеке по одному лишь мылу/телефону.

Рекомендую ознакомиться с интересным докладом Алексея Синцова «Сражаясь с анонимностью»

Gmail нам поможет

Социальные сети — источник информации

Кто-то использует соцсети для общения, для связи с родными, кто-то троллит там мирных обывателей, скрывая свои комплексы за маской анонимуса, кто-то слушает музыку и смотрит веселые картинки, играет в приложения и собирает лайки. Но в любом случае у большинства людей так или иначе там есть аккаунты. Кстати, а ты есть в соцсетях, %username%? А есть скайп позвонить? А если найду? 🙂 Так, о чем это я… А, вот, в отличие от лицокниги, vk.com жадный, не хочет просто так восстанавливать номер телефона — мол, введите фамилию. Но чтоб его задобрить, просто переходим в мобильную версию — да-да, m.vk.com снова работает без фамилии, только тсс… (на момент написания статьи данная фича еще работала, сейчас, к сожалению, ее уже прикрыли). Тыкаем «Восстановить пароль», вводим email или мобилку, смотрим, есть ли объект в соцсети. Ну насчет VK понятно, перейдем теперь к его зарубежному прародителю.

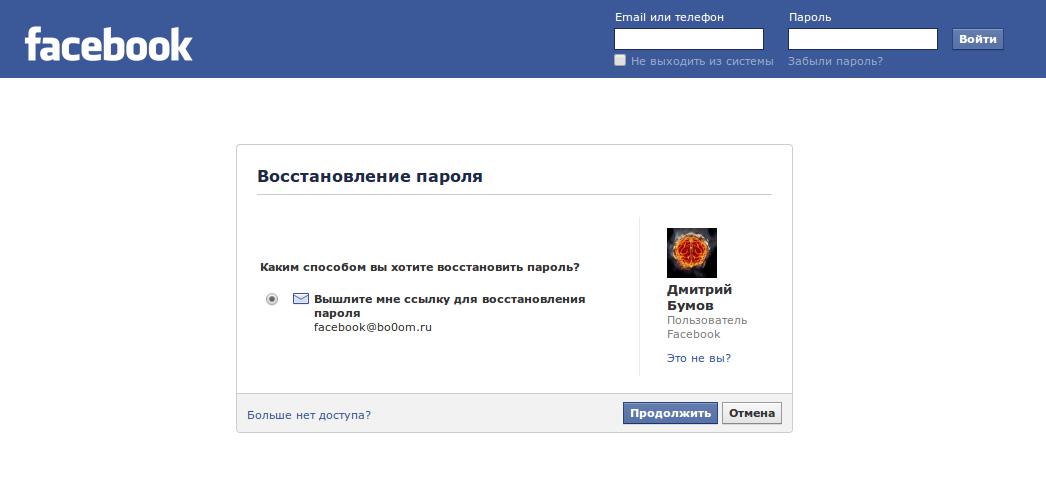

Вот чем мне нравится Facebook, так это своим отношением к людям. Разработчики там добрые, да и сама соцсеть получилась такая белая и пушистая. Зайдя в Facebook’е на страницу восстановления пароля, ты можешь ввести email или номер телефона, и он тебе по-братски выдаст фотографию и имя, спросит, восстанавливаем по телефону или лучше по email? Все для людей — красота!

Допустим, нам повезло, и мы нашли имя и фото/аватарку анонима в обеих соцсетях, заходим в поиск и ищем его страницу. Манипулируя при этом с возрастом, можно узнать дату и год его рождения. А теперь пошли смотреть его аватарки! Вообще, полученные фотографии могут засветиться в любом другом месте, поэтому не упускай возможность поиска по фотке — в этом нам поможет Google (поиск по картинкам) и TinEye. Разумеется, если фотография не картинка с маской Гая Фокса, то способ вполне может сработать и привести тебя на какой-нибудь другой сайт, который может раскрыть дополнительную информацию об объекте.

Еще интересную информацию можно найти на таких популярных сайтах, как:

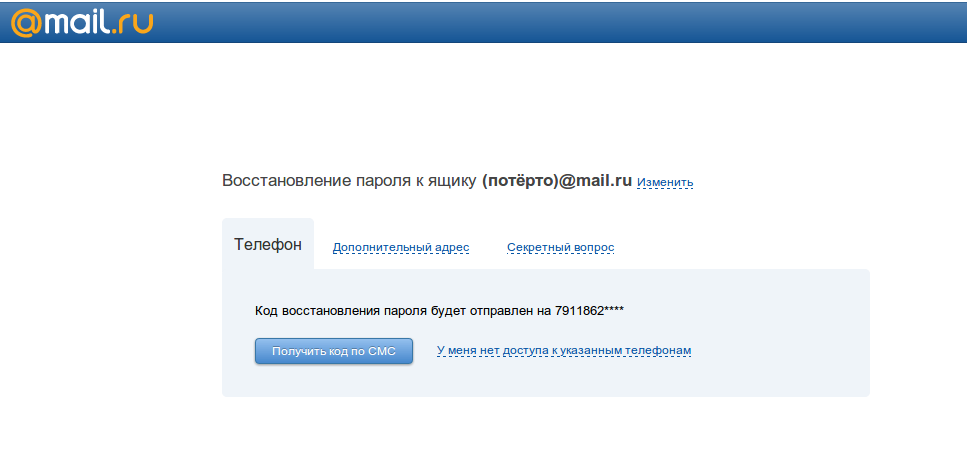

Мыло через Skype

Что еще касается почты, Яндекс ввел такую фичу, как (телефон)@yandex.ru, Google связал идентификаторы G+ (ну помнишь, социальная сеть для работников Google) с почтой. Просто ретрив (восстановление пароля) также применим к почте, советую это отдельно рассмотреть. А любимая многими mail.ru показывает номер телефона, кроме четырех последних цифр, что не есть гуд (но не для нас). Остальные цифры можно найти в других сервисах, например, Facebook и Google могут дать две недостающие цифры номера — но я уверен, что можно найти и все четыре :).

Некоторое время назад Дмитрий Евтеев уже писал об интересном моменте, когда Facebook + VK могут отдать твой номер телефона.

В таком поиске очень хорошо помогает Google, любимый многими хакерами поисковик. В отличие от Яндекса, он индексирует все подряд ресурсы, на которых должным образом не настроен robots.txt, а все благодаря браузеру Chrome (ух, шпион). Так вот, если аноним им пользуется, можно применить следующий dork: site:vk.com inurl:login?act=mobile&hash и добавить его имя. Вот так можно узнать первые и последние цифры телефона.

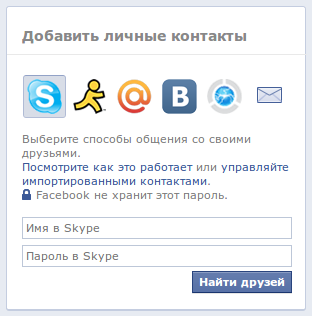

Подстава с мессенджерами

А вообще, знаешь, в чем недостаток анонимов? Они — люди. А людям свойственно ошибаться. Чтобы быть полностью анонимным, нужно отказаться от всех плюшек, которые дарит жизнь, иначе вычислить объект будет проще простого. Они так же общаются со своими одноклассниками (одногруппниками, коллегами, но чаще — с одноклассниками :)). Вот, например, популярные сейчас приложения WhatsApp, Viber, Telegram Messenger — казалось бы, как добраться сюда? Зная номер телефона анонимного человека — добавляй его в контакты на смартфоне. Когда ты откроешь мобильный мессенджер, там уже будет его фотка и имя, которые он сам загрузил в приложение. Поживем — увидим, вдруг и там появится поиск друзей по email’у?

FLASHBACK

Еще один отличный деанон был в пробиве юзера через QIWI-терминал. Он отлично работал года три-четыре, но, видимо, из-за фазы луны и аномальной погоды эту возможность закрыли незадолго до публикации статьи. А суть была вот в чем. Заходим в QIWI => Социальные сети => Голоса ВКонтакте, вводим номер телефона, и терминал спрашивает: «Это вы? Пупкин Василий (id123)», записываешь ID и нажимаешь «Нет». Эх, вот бы отснифать, что он там посылал :).

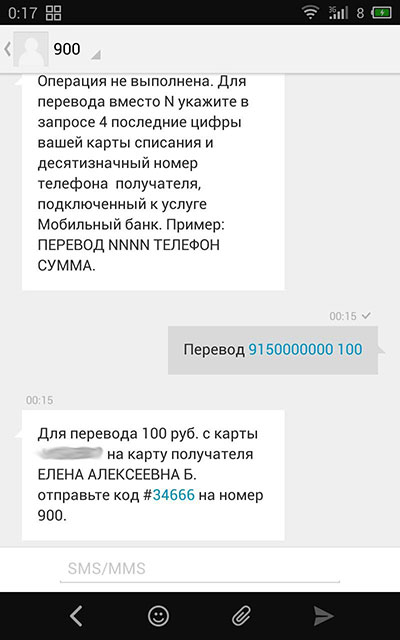

Фичи с банками

Опасные связи

Родственные связи, друзья и коллеги также могут помочь деанонимизировать. Например, если ты аноним в Facebook’е, но зарегистрирован под реальным именем в «Одноклассниках», можно найти родственников, лучших друзей в другой соцсети и поискать рядом. Изучай человека, осмотри его окружение, порой можно обратиться к друзьям анонима, сказать, что срочно нужно выйти с ним на связь. Кстати говоря, на ZeroNights 2013 был конкурс на инвайт, где нужно было найти мое имя по нику — Bo0oM. Фейковое имя ВКонтакте нашли многие, а вот найти жену в «Одноклассниках» и посмотреть «замужем за …» догадались только двое.

FLASHBACK

ВКонтакте когда-то водилась такая фича — можно было встраивать в страницу групп Flash. При этом была возможность вставить такую флешку, которая следит за гостями, но, к сожалению, ее прикрыли.

Заключение

Я бы мог рассказать еще много интересных фич, например, как обойти использование прокси (с помощью Flash, Java), как пробить IP в Skype, но тебя же в гугле не забанили, правда? Поэтому давай просто подведем итоги. Как видишь, социальные сети и различные мессенджеры для тех, кто скрывает свою личность, — зло. В любом случае, кто ищет — тот всегда найдет. Запомни, %username%, аноним — сам себе враг, а поисковик — твой лучший друг.

Bo0oM

Security researcher, whitehat, bug bounty practicant, blogger, noob, script kiddie.

Деанонимизация

Опубликовано 18.06.2021 · Обновлено 18.06.2021

Что такое деанонимизация?

Деанонимизация – это метод, используемый в интеллектуальном анализе данных, который пытается повторно идентифицировать зашифрованную или скрытую информацию. Деанонимизация, также называемая повторной идентификацией данных, связывает анонимную информацию с другими доступными данными для идентификации человека, группы или транзакции.

Ключевые выводы

Понимание деанонимизации

Эпоха технологической подкованности быстро меняет традиционный способ ведения дел в различных секторах экономики. В последние годы финансовая индустрия увидела множество цифровых продуктов, представленных финтех компаниями. Эти инновационные продукты способствовали расширению доступа к финансовым услугам, благодаря чему большее количество потребителей имеют доступ к финансовым продуктам и услугам по более низкой цене, чем позволяют традиционные финансовые учреждения. Рост внедрения технологий привел к увеличению сбора, хранения и использования данных.

Технологические инструменты, такие как платформы социальных сетей, платформы цифровых платежей и технологии смартфонов, предоставили массу данных, используемых различными компаниями для улучшения взаимодействия с потребителями. Эта тонна данных называется большими данными и вызывает беспокойство у отдельных лиц и регулирующих органов, призывающих к принятию дополнительных законов, защищающих личность и конфиденциальность пользователей.

Как работает деанонимизация

В эпоху больших данных, когда конфиденциальная информация о действиях пользователя в сети мгновенно передается через облачные вычисления, для защиты личности пользователей использовались инструменты анонимизации данных. Анонимизация маскирует личную информацию (PII) пользователей, совершающих транзакции в различных сферах, таких как медицинские услуги, платформы социальных сетей, сделки электронной коммерции и т. Д. PII включает такую информацию, как дата рождения, номер социального страхования (SSN), почтовый индекс и IP. адрес. Необходимость замаскировать цифровые следы, оставленные онлайн-действиями, привела к реализации стратегий анонимизации, таких как шифрование, удаление, обобщение и возмущение. Хотя специалисты по данным используют эти стратегии для отделения конфиденциальной информации от общих данных, они по-прежнему сохраняют исходную информацию, тем самым открывая двери для возможности повторной идентификации.

Деанонимизация обращает процесс анонимизации вспять, сопоставляя общие, но ограниченные наборы данных с наборами данных, которые легко доступны в Интернете. Затем майнеры данных могут извлекать некоторую информацию из каждого доступного набора данных, чтобы собрать воедино личность или транзакцию. Например, разработчик данных может получить набор данных, совместно используемый телекоммуникационной компанией, сайтом социальных сетей, платформой электронной коммерции и общедоступным результатом переписи, чтобы определить имя и частые действия пользователя.

Как используется деанонимизация

Повторная идентификация может быть успешной, когда появляется новая информация или когда реализованная стратегия анонимизации не выполняется должным образом. Имея обширный объем данных и ограниченное количество времени, доступного в день, аналитики данных и майнеры применяют при принятии решений ярлыки, известные как эвристика. Хотя эвристика экономит драгоценное время и ресурсы при просмотре набора данных, она также может создавать пробелы, которыми можно воспользоваться, если будет реализован неправильный эвристический инструмент. Эти пробелы могут быть обнаружены майнерами данных, стремящимися деанонимизировать набор данных в законных или незаконных целях.

Лично идентифицируемая информация, полученная незаконным путем с помощью методов деанонимизации, может быть продана на подпольных торговых площадках, которые также являются одной из форм платформ анонимизации. Информация, попавшая в чужие руки, может быть использована для принуждения, вымогательства и запугивания, что создает проблемы с конфиденциальностью и приводит к огромным расходам для предприятий, которые становятся жертвами.

Успех процессов повторной идентификации доказал, что анонимность не гарантируется. Даже если бы новаторские инструменты анонимизации были внедрены сегодня для маскировки данных, данные могли бы быть повторно идентифицированы через пару лет по мере появления новых технологий и новых наборов данных.

Значение слова «деанонимизировать»

деанонимизи́ровать

1. выполнять деанонимизацию ◆ Однако к настоящему времени АНБ и GCHQ были неспособны деанонимизировать большую часть трафика Tor. Люк Хардинг, «Досье Сноудена», 2014 г.

Делаем Карту слов лучше вместе

Спасибо! Я стал чуточку лучше понимать мир эмоций.

Вопрос: гоготать — это что-то нейтральное, положительное или отрицательное?

Предложения со словом «деанонимизировать»

Отправить комментарий

Предложения со словом «деанонимизировать»

Нет, он не убивал девочек, а просто вступал с ними в противоестественную связь, причём, используя «балаклаву», дабы не деанонимизировать свою личность, что отнюдь при этом не вселяло энтузиазма в родителей этих несчастных чад, и сильно будоражило разгневанную общественность.

Карта слов и выражений русского языка

Онлайн-тезаурус с возможностью поиска ассоциаций, синонимов, контекстных связей и примеров предложений к словам и выражениям русского языка.

Справочная информация по склонению имён существительных и прилагательных, спряжению глаголов, а также морфемному строению слов.

Сайт оснащён мощной системой поиска с поддержкой русской морфологии.