Для чего необходима организация зи

Проблемы информационной безопасности: алгоритм построения системы ИБ с нуля

Представим ситуацию, когда в компании создается подразделение информационной безопасности. Перед руководителем ИБ-отдела очерчен круг задач, выделен бюджет и дана отмашка на старт. Предлагаем рассмотреть алгоритм, который поможет в текучке неотложных дел сфокусироваться на главном.

1. Заручиться поддержкой руководства.

Если отдел информационной безопасности создан по инициативе руководства компании, то проблема решена. Однако в реальности часто ИБ-отдел создается стихийно, при этом существует служба безопасности, которая не очень понимает, что такое технические меры защиты, есть также ИТ-служба, которая воспринимает ИБ-отдел как помеху и т д.

Организация защиты информации на практике ведется одним из способов: «снизу вверх» либо «сверху вниз».

Подход «снизу вверх» наиболее распространен. В данном случае инициатива по всем ИБ-мероприятиям исходит от рядовых специалистов или линейных руководителей. Подход включает в себя написание служебных записок, доведение до руководства информации об инцидентах и прочее. Такой подход малоэффективен, так как высшее руководство компании не до конца понимает целесообразность и необходимость проведения большинства работ по информационной безопасности. В итоге информационной безопасности уделяется малое внимание, ей занимаются по остаточному принципу, работы зачастую носят несистемный характер.

Подход «сверху вниз» предполагает вовлеченность топ-менеджмента и владельцев бизнеса в проблематику информационной безопасности. Данный подход считается более эффективным, поскольку руководство смотрит на информационную безопасность с позиции бизнеса, ведется оценка рисков. Подход позволяет получать требуемые ресурсы и принимать необходимые меры, так как комплексная защита информации на предприятии — инициатива руководства.

На первом этапе следует заручиться поддержкой руководства, а в организации работ придерживаться подхода «сверху вниз».

2. Определить состав рабочей группы.

Важно определить, какие специалисты будут принимать активное участие в работах по информационной безопасности.

Есть мнение, что можно отдать работы по ИБ на аутсорсинг и полностью сосредоточиться на текущих задачах. Это верно лишь отчасти, поскольку никакие внешние эксперты не смогут оценить реальную важность и ценность информационных ресурсов компании, они могут лишь привнести объективный взгляд со стороны. Поэтому в рабочей группе обязательно должен быть представитель владельца информационных ресурсов.

3. Определить риски.

После того как сформирована рабочая группа и получена поддержка действий от руководства, переходим к этапу управления рисками. На этом этапе необходимо:

После проведения этапа должен быть составлен список определенных угроз и оценен ущерб, который может быть потенциально нанесен компании при реализации этих угроз. При расчете ущерба следует учитывать вероятность наступления тех или иных угроз.

После оценки возможного ущерба необходимо проработать риски по каждой актуальной угрозе.

4. Принять организационные меры.

На данном этапе разрабатываются политики, стандарты, руководства и инструкции, направленные на поддержание системы ИБ. Фиксируется ответственность сотрудников за нарушение требований ИБ, разглашение и нарушение конфиденциальности информации. Важно понимать, что эффективная система ИБ не может существовать без регламентов, инструкций, документов, направленных на ее поддержание.

5. Выбрать и внедрить меры и средства защиты информации.

На этом этапе осуществляется выбор средств защиты информации и оценка их эффективности. Оценка эффективности нужна для понимания, окупятся ли затраты, потраченные на СЗИ. Прибыль здесь косвенная — минимизация рисков, которые были определены ранее.

При выборе мер и средств защиты необходимо руководствоваться правилом: затраты на приобретение, внедрение, настройку, обучение специалистов, сопровождение средств защиты не должны превышать ущерба от реализации угрозы, на защиту от которой эти средства направлены.

6. Довести информацию до заинтересованных лиц.

Важно донести до пользователей необходимую информацию по ИБ доступными для них способами. Сотрудникам лучше всего показать на практике, как безопасно работать и взаимодействовать, провести презентацию или обучение. Руководству полезно будет показать убытки, которые может получить компания в случае невыполнения мер по информационной безопасности. Специалистам нужно показать, какими средствами можно пользоваться, а какими нет и почему, а также озвучить ответственность за нарушения этих мер.

7. Провести мониторинг и оценку.

После проведения всех этапов необходимо провести мониторинг и оценку результатов работ. Важно понять, насколько изменилось состояние ИБ.

Например, хорошим показателем будет появление инцидентов или вопросов по ИБ после проведения обучения сотрудников. Если до обучения обращений по инцидентам не возникало, а после обучения стали появляться инциденты, значит, оно прошло не зря.

Но на этом работа не заканчивается. Цикличность работ по ИБ связана с тем, что информационная среда очень изменчива. Происходят изменения внутри самих информационных активов, изменения в информационных технологиях, в способах обработки информации, а значит, нужно снова возвращаться к анализу рисков и актуализации системы ИБ.

Станислав Шиляев, руководитель проектов по информационной безопасности компании «СКБ Контур»

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Защита информации от несанкционированного доступа

ИБ-аутсорсинг

на базе DLP-системы

Контроль исполнения документов

Мониторинг ИТ инфраструктуры

Защита бизнеса от мошенничества

Разработка требований к защите информации

Управление системами фильтрации электронной почты и веб-трафика

АУТСОРСИНГ DLP ДЛЯ ЗАЩИТЫ БИЗНЕСА

С овременные компании располагают значительными объемами информации. В сегодняшних реалиях она является основным ресурсом. Базы данных нуждаются в надежной охране от преступного использования, которое представляет собой серьезную угрозу для деятельности и существования компании. Поэтому так важно обеспечить защиту данных от несанкционированного доступа. Это комплекс мероприятий, направленных на контроль полномочий пользователей. В компании вводится ограничение использования сведений, которые не нужны сотрудникам для выполнения прямых обязанностей. Контролировать необходимо действия как с бумажными документами, так и со сведениями на электронных носителях информации.

Для того чтобы создать надежную систему защиты информации нужно определить возможные способы получения данных.

Способы доступа посторонних к сведениям

Несанкционированный доступ к информации (НСД) может быть получен разными способами. Прямое хищение документов или взлом операционных систем компьютеров составляют лишь малую часть возможных вариантов. Наиболее уязвимыми считаются электронные средства хранения информации, так как для них могут быть использованы удаленные методы управления и контроля.

Возможные варианты получения незаконного доступа:

По данным Gartner, 60% людей готовы пойти на преступление под гнетом обстоятельств. Узнайте, на что способны ваши сотрудники с помощью «СёрчИнформ ProfileCenter».

Подключение к действующему каналу связи позволяет получать сведения косвенным способом, без непосредственного доступа к базам данных. Наиболее защищенными от вторжения извне считаются оптоволоконные линии, но и к ним можно присоединиться после некоторых подготовительных операций. Целью злоумышленников в этом случае становятся рабочие переговоры сотрудников – например, при проведении следственных мероприятий или при совершении финансовых операций.

Часто для получения нужных сведений злоумышленники используют сотрудников компаний. В ход идут разные способы убеждения и мотивации – от подкупа до более жестких методов (запугивание, шантаж). В группу риска входят сотрудники, у которых возник конфликт с коллегами или с администрацией компании. Эти работники могут иметь авторизованный доступ к информации, позволяющий им получать определенные сведения без ограничений. Аутентификация пользователей в данном случае не является эффективной мерой защиты, поскольку она способна отсечь только посторонних.

Еще одна внутренняя угроза – кража носителей с ценными сведениями, например, программным кодом, который является разработкой компании. На это способны только доверенные лица, имеющие доступ к конфиденциальным данным в физическом или электронном виде.

Параллельно с развитием средств защиты информации ведутся разработки новых методов НСД. Необходимо понимать, что изученные методы незаконного получения данных не считаются перспективными. Наибольшую опасность представляют новые и малоизученные способы доступа к ресурсам компании, против которых пока нет эффективных методик борьбы. Поэтому считать средства защиты от несанкционированного доступа излишней мерой не следует. Это не попытка перестраховаться, а следствие правильного понимания размеров угрозы.

Для чего предпринимаются попытки доступа к чужой информации

Основная цель несанкционированного доступа к информации – получение дохода от использования чужих данных.

Возможные способы использования полученных сведений:

Конфиденциальная информация представляет собой эквивалент денежных средств. При этом для самого владельца сведения могут ничего не значить. Однако ситуация постоянно меняется, и данные могут внезапно приобрести большое значение, и этот факт потребует их надежной защиты.

Вы знаете, сколько конфиденциальных документов хранится в файловой системе вашей компании? Проведите быстрый и точный аудит с помощью «СёрчИнформ FileAuditor».

Методы защиты от несанкционированного доступа

Методы защиты компьютеров от несанкционированного доступа делятся на программно-аппаратные и технические. Первые отсекают неавторизованных пользователей, вторые предназначены для исключения физического проникновения посторонних людей в помещения компании.

Создавая систему защиты информации (СЗИ) в организации, следует учитывать, насколько велика ценность внутренних данных в глазах злоумышленников.

Для грамотной защиты от несанкционированного доступа важно сделать следующее:

В результате этих мероприятий появляется определенная иерархия информации в компании. Это дает возможность разграничения доступа к сведениям для сотрудников в зависимости от рода их деятельности.

Аудит доступа к данным должен входить в функционал средств информационной безопасности. Помимо этого, программы, которые компания решила использовать, должны включать следующие опции:

Идентификация и аутентификация пользователей

Для выполнения этих процедур необходимы технические средства, с помощью которых производится двухступенчатое определение личности и подлинности полномочий пользователя. Необходимо учитывать, что в ходе идентификации необязательно устанавливается личность. Возможно принятие любого другого идентификатора, установленного службой безопасности.

После этого следует аутентификация – пользователь вводит пароль или подтверждает доступ к системе с помощью биометрических показателей (сетчатка глаза, отпечаток пальца, форма кисти и т. п.). Кроме этого, используют аутентификацию с помощью USB-токенов или смарт-карт. Этот вариант слабее, так как нет полной гарантии сохранности или подлинности таких элементов.

Протоколы секретности для бумажной документации

Несмотря на повсеместную цифровизацию, традиционные бумажные документы по-прежнему используются в организациях. Они содержат массу информации – бухгалтерские сведения, маркетинговую информацию, финансовые показатели и прочие критические данные. Заполучив эти документы, злоумышленник может проанализировать масштабы деятельности организации, узнать о направлениях финансовых потоков.

Для защиты документации, содержащей сведения критической важности, используются специальные протоколы секретности. Хранение, перемещение и копирование таких файлов производится по специальным правилам, исключающим возможность контакта с посторонними лицами.

Защита данных на ПК

Для защиты информации, хранящейся на жестких дисках компьютеров, используются многоступенчатые средства шифрования и авторизации. При загрузке операционной системы используется сложный пароль, который невозможно подобрать обычными методами. Возможность входа в систему пользователя со стороны исключается путем шифрования данных в BIOS и использования паролей для входа в разделы диска.

Для особо важных устройств следует использовать модуль доверенной загрузки. Это аппаратный контроллер, который устанавливается на материнскую плату компьютера. Он работает только с доверенными пользователями и блокирует устройство при попытках включения в отсутствие владельца.

Также применяются криптографические методы шифрования данных, превращающие текст «вне системы» в ничего не значащий набор символов.

Эти мероприятия обеспечивают защиту сведений и позволяют сохранить их в неприкосновенности.

Определение уровней защиты

С методической точки зрения процесс защиты информации можно разделить на четыре этапа:

Каждый этап требует использования собственных средств защиты информации, проведения специальных мероприятий. Необходимо учитывать, что приведенное разделение условно. Одни и те же действия могут быть отнесены к разным уровням.

Не хватает ресурсов, чтобы заняться информационной безопаностью всерьез? Пригласите специалиста по ИБ-аутсорсингу! Узнать, как это работает.

Предотвращение сетевых атак

Компьютеры, подключенные к Интернету, постоянно подвергаются риску заражения вредоносным программным обеспечением. Существует масса ПО, предназначенного для отслеживания паролей, номеров банковских карт и прочих данных. Нередко вирусы содержатся в рассылках электронной почты, попадают в систему через сомнительные сетевые ресурсы или скачанные программы.

Для защиты системы от вредоносных программ, необходимо использовать антивирусные приложения, ограничить доступ в Сеть на определенные сайты. Если в организации параллельно используются локальные сети, следует устанавливать файрволы (межсетевые экраны).

Большинство пользователей хранит информацию в отдельных папках, которые названы «Пароли», «Мои карты» и т. п. Для злоумышленника такие названия являются подсказками. В названиях таких файлов необходимо использовать комбинации букв и цифр, ничего не говорящие посторонним людям. Также рекомендуется шифровать ценные данные в компьютерах и периодически производить их резервное копирование.

Какие результаты должны быть достигнуты

Грамотное использование систем защиты информации позволяет добиться благоприятных результатов:

Также служба ИБ должна настроить политики безопасности для всех подразделений и сотрудников, работающих с конфиденциальной информацией разного типа:

Каждый сотрудник должен иметь возможность работать только с информацией, необходимой ему для выполнения трудовых обязанностей. Это исключает недобросовестное использование сведений, утечку или копирование данных с враждебными целями.

Несанкционированный доступ к информации возможен в любой системе – от небольших организаций до крупных государственных структур. Внимательное отношение к защите сведений, создание подразделений информационной безопасности позволяют минимизировать потери и предотвратить попытки хищения или копирования данных. Отдельное внимание следует уделять работе с авторизованными сотрудниками, имеющими доступ к критической информации. Меры защиты должны быть приняты заблаговременно, поскольку уступить инициативу – значит допустить потерю данных.

Защита конфиденциальной информации (сведений конфиденциального характера)

Автор статьи:

Гончаров Андрей Михайлович

Для создания эффективной системы защиты информации, компании необходимо определить степень важности различных типов данных, знать, где они хранятся, каким образом и кем обрабатываются и как уничтожаются в конце жизненного цикла. Без этого будет сложно предотвратить утечку конфиденциальных данных и обосновать финансовые расходы на защиту информации.

Нормативной основой для понятия «конфиденциальности» информации являются:

Категории информации по степени конфиденциальности

Информация, используемая в предпринимательской и иной деятельности весьма разнообразна. Вся она представляет различную ценность для организации и ее разглашение может привести к угрозам экономической безопасности различной степени тяжести. Боязнь лишиться таких активов заставляет компании создавать иные формы системы защиты, в том числе и организационную, а главное — правовую.

В связи, с чем информация разделяется на три группы:

Информация второй и третьей категории является конфиденциальной.

Примерный перечень конфиденциальной информации:

Уровни защиты информации

Для принятия правильных мер, следует точно определить уровень защиты информации.

Можно выделить три уровня системы защиты конфиденциальной информации:

Важным моментом также являются не только установление самого перечня конфиденциальной информации, но и порядка ее защиты, а также порядка её использования.

Очень важно отразить в Политике информационной безопасности организации перечень конфиденциальной информации.

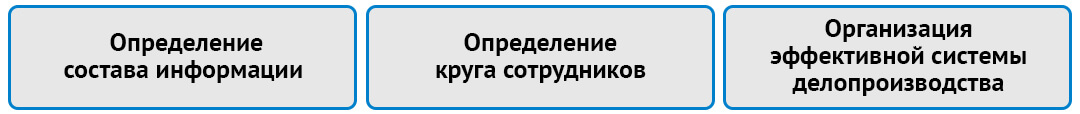

В соответствии со ст. 10 Закона N 98-ФЗ меры по охране конфиденциальности информации, принимаемые ее обладателем, должны включать в себя:

В целях охраны конфиденциальности информации руководитель Организации обязан:

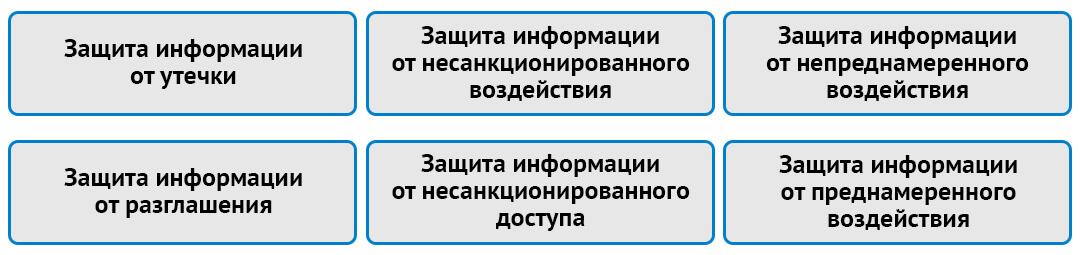

Обеспечение защиты конфиденциальных документов достигается следующими основными методами:

В соответствии с ГОСТ Р 50922-2006 можно выделить следующие (обобщенные) организационные и технические меры защиты конфиденциальной информации:

В завершении стоит отметить важность и определяющую значимость эффективно выстроенной системы защиты конфиденциальной информации по причине высокой ценности такой информации.

Такая система должна быть продуманной, прозрачной и комплексной.

Система защиты конфиденциальной информации не должна иметь пробелов как в обеспечении ИБ элементов информационной инфраструктуры Организации, так и в её реализации на документарном уровне. Все уровни и элементы системы защиты конфиденциальной информации должны быть взаимосвязаны, оптимально выстроены и контролируемы.

От эффективности этой системы зависит жизнеспособность организации т.к. информация, в условиях современности – самый ценный ресурс.

Государственные информационные системы (ГИСы): практические вопросы защиты информации

Взаимодействие с государством активно переводится в интернет. Это не только упрощает многие процессы, но и накладывает определенную ответственность на пользователей, так как большинство государственных информационных систем обрабатывает персональные данные.

Защита ГИС — не равно защите персональных данных

В РФ существует порядка 100 государственных информационных систем, они подразделяются на федеральные и региональные. Организация, работающая с какой-либо из этих систем, обязана выполнять требования к защите данных, которые в ней обрабатываются. В зависимости от классификации, к разным информационным системам предъявляются разные требования, за несоблюдение которых применяются санкции — от штрафа до более серьезных мер.

Работа всех информационных систем в РФ определяется Федеральным законом от 27.07.2006 № 149-ФЗ (ред. от 21.07.2014) «Об информации, информационных технологиях и о защите информации» (27 июля 2006 г.). В статье 14 этого закона дается подробное описание ГИСов. К операторам государственных ИС, в которых ведется обработка информации ограниченного доступа (не содержащей сведений, составляющих государственную тайну), предъявляются требования, изложенные в Приказе ФСТЭК России от 11 февраля 2013 г. № 17 «Об утверждении требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах».

Напомним, что оператор — гражданин или юридическое лицо, осуществляющие деятельность по эксплуатации информационной системы, в том числе по обработке информации, содержащейся в ее базах данных.

Если организация подключена к государственной информационной системе, то приказ ФСТЭК № 17 обязывает аттестовать систему, а для защиты информации должны применяться только сертифицированные средства защиты информации (имеющие действующие сертификаты ФСТЭК или ФСБ).

Нередки случаи, когда оператор информационной системы ошибочно относит ее к ГИСам, в то время как она таковой не является. В итоге к системе применяются избыточные меры по защите. Например, если по ошибке оператор информационной системы персональных данных классифицировал ее как государственную, ему придется выполнить более жесткие требования к безопасности обрабатываемой информации, чем того требует закон. Тем временем требования к защите информационных систем персональных данных, которые регулирует приказ ФСТЭК № 21, менее жесткие и не обязывают аттестовать систему.

На практике не всегда понятно, является ли система, к которой необходимо подключиться, государственной, и, следовательно, какие меры по построению защиты информации необходимо предпринять. Тем не менее план проверок контролирующих органов растет, планомерно увеличиваются штрафы.

Как отличить ГИС от неГИС

Государственная информационная система создается, когда необходимо обеспечить:

Понять, что информационная система относится к государственной, можно, используя следующий алгоритм:

Если система подразумевает обмен информацией между госорганами, она также с высокой долей вероятности будет государственной (например, система межведомственного электронного документооборота).

Защитить информацию в ГИС и провести аттестацию помогут специалисты

Контур-Безопасность.

Это ГИС. Что делать?

Приказ ФСТЭК 17 предписывает проведение следующих мероприятий по защите информации к операторам ГИС:

Организации, которые подключены к государственным информационным системам, должны выполнить следующие действия:

1. Провести классификацию ИС и определить угрозы безопасности.

Классификация ИС проводится в соответствии с пунктом 14.2 17 приказа ФСТЭК.

Угрозы безопасности информации определяются по результатам

2. Сформировать требования к системе обработки информации.

Требования к системе должны содержать:

3. Разработать систему защиты информации информационной системы.

Для этого необходимо провести:

4. Провести внедрение системы защиты информации информационной системы, а именно:

5. Аттестовать ИСПДн:

Олег Нечеухин, эксперт по защите информационных систем, «Контур-Безопасность»

Не пропустите новые публикации

Подпишитесь на рассылку, и мы поможем вам разобраться в требованиях законодательства, подскажем, что делать в спорных ситуациях, и научим больше зарабатывать.

Организация защиты информации

Вы будете перенаправлены на Автор24

Организация защиты информации – это порядок и содержание действий, которые обеспечивают защиту информации.

Система защиты информации – это совокупность исполнителей или органов, используемая ими спецтехника, а также объекты защиты, которые организованы и функционируют по правилам, что установлены организационно-распорядительными, нормативными и правовыми документами, регламентирующими защиту информации.

Особенности организации защиты информации

Основные направления в организации защиты информации определяются мероприятиями по информационной защите, системой защиты, а также мероприятиями по контролю за эффективностью защиты информации. Меры по защите информации определяют совокупность действий по практическому применению и разработке средств и способов защиты, а мероприятия по контролю эффективности информационной защиты – совокупность действий и средств контроля эффективности защиты информации.

Органом информационной защиты является административный орган, который осуществляет организацию защиты информации. Объект защиты – информационные данные, информационный носитель или процесс, по отношению к которым необходимо выполнить защиту в соответствии с установленной целью.

К технике защите информации можно отнести средства информационной защиты, средства контроля эффективности, а также системы и средства управления, которые предназначены для обеспечения информационной защиты.

К системам и средствам организации защиты информации относятся программные и технические средства, которые используются для организации и реализации управления информационной защитой. В мероприятия по защите входят лицензирование, сертификация, аттестация и категорирование.

Сертификация – это процесс, который реализуется в отношении такой категории, как средство или изделие. После выполнения комплекса мероприятий в результате сертификации устанавливается или подтверждается качество изделия. Сертификацией средств защиты информации является деятельность производителей и потребителей по установлению соответствия средств информационной защиты тем требованиям нормативных документов, которые утверждены государственными сертифицирующими органами.

Готовые работы на аналогичную тему

Лицензирование – это мероприятия, которые связаны с предоставлением лицензий, а также документов, что подтверждают их наличие; с возобновлением или приостановлением действий лицензий, а также с контролем лицензирующих органов за соблюдением лицензиатами соответствующих требований и условий.

Лицензией является специальное разрешение, которое дает право осуществлять конкретный вид деятельности при условии соблюдения обязательных лицензионных требований. Лицензия выдается индивидуальному предпринимателю или юридическому лицу специальным лицензирующим органом.

Аттестация выделенных помещений подразумевает проведение первичной проверки выданных помещений и тех технических средств, которые находятся в них на соответствие требований защиты.

Организация защиты информации на предприятии

Для того чтобы обеспечить защиту интеллектуальной собственности, в каждой компании установлен определенный порядок работы с информацией и доступа к ней, что подразумевает комплекс правовых, административных, инженерно-технических, организационных, социально-психологических, финансовых и прочих мероприятий, что основаны на организационно-распорядительных положениях руководства предприятия или на его правовых нормах.

Организация эффективной защиты информации на предприятии подразумевает обязательное выполнение некоторых условий:

Этапы организации защиты информации и ее способы

Организация защиты информации и коммерческой тайны предприятия включает в себя обязательное выполнение следующих этапов:

Предприниматели России в процессе организации защиты информации используют такие способы: