Двухфакторная аутентификация что лучше

Почему нужна двухфакторная аутентификация и какой способ выбрать

Как работает двухфакторная аутентификация

Двухфакторную аутентификацию или 2FA (Two-Factor Authentication) также часто называют двухэтапной верификацией. При ее применении для входа в аккаунт нужно подтвердить свою личность двумя разными способами, например, паролем и одноразовым кодом.

Казалось бы, обычному человеку такие сложности не пригодятся, но на самом деле чаще всего взламывают аккаунты рядовых пользователей почтовых сервисов и социальных сетей. В лучшем случае вы потеряете доступ к своим фото в Instagram, в худшем – преступники получат в распоряжение личные данные. Этой информацией они могут шантажировать вас или взломать ваш банковский счет и украсть деньги, а то и вовсе взять кредит на ваше имя.

Этих проблем зачастую можно избежать, если установить двухфакторную аутентификацию, которая значительно снижает риск кражи данных: с ней злоумышленникам нужно не только подобрать пароль, но и получить дополнительную информацию для входа в аккаунт – так называемый второй фактор.

Теоретически, в качестве второго фактора могут выступать:

Первый вариант используется чаще всего, а вот биометрию применяют сейчас только при разблокировке гаджетов и иногда в приложениях мобильного банка.

Таким образом, для обычного пользователя двухфакторная аутентификация выглядит следующим образом: при входе в приложение или на сайт вы вводите пароль, затем получаете код в сообщении, которое приходит на ваш номер телефона, и указываете его в соответствующем поле – и только после этого попадаете в аккаунт.

Такая схема используется некоторыми ресурсами (Microsoft или Google) по умолчанию, но ее также можно и нужно настроить и применять везде – от электронной почты до TikTok. Конечно, такие меры не спасут от опытного хакера, которому зачем-то понадобился именно ваш аккаунт. Но для обычного взломщика двухфакторная идентификация будет почти непреодолимым препятствием.

Как настроить двухфакторную аутентификацию

Чтобы настроить двухфакторную аутентификацию, откройте на смартфоне или планшете приложение социальной сети, почты или мессенджера, войдите в настройки аккаунта и в разделе «Безопасность» выберите двухфакторную аутентификацию. В приложении может быть несколько вариантов получения кодов:

В реальности многие сервисы предлагают только SMS-уведомления, но и это уже хорошо.

Кроме того, часто приложение выдает несколько резервных кодов для входа. Они пригодятся, если устройство, с которого вы настроили аутентификацию, потеряется или сломается. Коды можно добавить в менеджер паролей или выписать на лист бумаги, распечатать и убрать в безопасное место. Имейте в виду, что сделать снимок экрана с кодом, конечно, тоже можно, но всё-таки такую информацию стоит держать вне смартфона, чтобы не потерять ее вместе с гаджетом.

Ниже мы рассмотрим SMS- и Push-уведомления как наиболее распространенный способ, а также разберем альтернативные варианты: приложения для аутентификации и ключи безопасности.

Коды в сообщениях

Чаще всего при настройке двухэтапной верификации мы выбираем самый простой вариант получения кодов – SMS-сообщения или Push-уведомления, хотя последнее поддерживают не все сервисы.Но, к сожалению, это и самый небезопасный путь по нескольким причинам:

1. Если у вас настроен показ уведомлений на заблокированном экране, то код могут увидеть посторонние люди или человек, завладевший вашим смартфоном.

2. SMS может быть перехвачено программой-трояном.

3. Также существует вероятность перехвата сообщения из-за уязвимости в протоколе передачи данных SS7, который используется для SMS.

Push-уведомления и сообщения в мессенджерах считаются более безопасным вариантом, так как риск их перехвата намного ниже. Но коды тоже могут высвечиваться на заблокированном экране, да и с безопасностью в мессенджерах все не так хорошо.

Совет ZOOM: при настройке двухфакторной аутентификации не полагайтесь только на SMS. При возможности выберите другой или сразу несколько способов верификации.

Приложение для аутентификации

Некоторые сервисы, например, Instagram и Facebook, при настройке двухфакторной аутентификации указывают приложение как предпочтительный вариант получения одноразовых кодов.

Этот способ работает так:

Такой способ считается безопаснее SMS-сообщений по нескольким причинам:

Приложение Google Authenticator

К одному аутентификатору обычно можно привязать неограниченное количество сервисов, так что все коды от почты и соцсетей будут храниться в одном месте. Кроме того, некоторые приложения (например, Twilio Authy) дополнительно защищают вход с помощью биометрии, то есть никто, кроме вас, не сможет увидеть сгенерированные одноразовые ключи.

Совет ZOOM: установите приложение для аутентификации на мобильное устройство, но (в идеале) лучше заходите в аккаунт с другого гаджета или ПК. В противном случае вы привязываете оба фактора (пароль и код) к одному девайсу, что довольно рискованно. Но даже если вы всегда пользуетесь одним устройством, настройка двухэтапной верификации все равно повысит уровень защиты данных.

Ключи безопасности

Этот вариант верификации, как и биометрия, пока редко применяется обычными пользователями и поддерживается далеко не всеми сервисами. Объяснение очевидно: не всегда удобно носить с собой физический ключ и тратить время на вход.

Пока что ключи безопасности актуальны, скорее, для бизнеса, где нужно защищать аккаунты и облачные хранилища со строго конфиденциальными и даже секретными данными. Но требования к безопасности аккаунтов постоянно растут, так что вполне возможно, вскоре все обзаведутся такими ключами. А уже сейчас их можно привязать к Facebook, Google и некоторым другим сервисам.

Итак, ключ безопасности или аппаратный токен представляет собой флеш-карту, подключаемую к смартфону, планшету или ПК. Для таких устройств придуман специальный стандарт U2F (Universal 2nd Factor). Карты выпускаются многими компаниями, например, недавно у Google появился собственный U2F токен Google Titan Security Keys.

Ключ безопасности нужно подключить к устройству и зарегистрировать в выбранном сервисе. При этом будут созданы два связанных между собой ключа: приватный и публичный. Публичный останется на сервере, приватный — в физическом хранилище токена Secure Element.

Самые известные ключи безопасности — Yubikey

После этого при входе в аккаунт с любого другого устройства к нему нужно будет просто подключить U2F-токен и нажать кнопку (как вариант – ввести PIN-код или отсканировать палец). Активируется приватный ключ, и с него на сервер отправится секретное подтверждение кода, для расшифровки которого применяется публичный ключ. Если приватный ключ окажется неверным (например, сгенерированным злоумышленниками), то расшифровать его не получится и на устройство придет уведомление об отказе в доступе к нужному сервису.

Совет ZOOM: ключи безопасности пригодятся для защиты самых важных данных, например, в почтовом сервисе или облачном хранилище.

Итоги

Если вы еще не настроили двухфакторную идентификацию, советуем сделать это для всех своих аккаунтов. Даже если сервис поддерживает только SMS- или Push-уведомления, это все равно лучше защитит информацию, чем просто пароль без дополнительной защиты.

Но имейте в виду: для SMS потребуется мобильная сеть, а для Push-сообщений – интернет-соединение. Чтобы не зависеть от покрытия сети и обезопасить свои аккаунты, установите приложение для аутентификации или используйте биометрический метод защиты. А в том случае, когда необходимо защитить очень важные сведения с повышенной секретностью, лучше купить ключ безопасности.

Что такое двухфакторная аутентификация и почему ее важно использовать

Что такое двухфакторная аутентификация?

2FA, или двухфакторная аутентификация — это такой метод идентификации пользователя для входа в сервис, при котором нужно двумя разными способами подтвердить, что именно он — хозяин аккаунта. В некоторых сервисах, например, «ВКонтакте», она называется «подтверждение входа».

Эта функция серьезно повышает уровень безопасности. Злоумышленникам, которым по разным причинам могут пригодиться ваши данные, гораздо сложнее получить доступ одновременно к вашему паролю, а также телефону, электронной почте или другому методу аутентификации. Если использовать только пароль, то аккаунт остается уязвимым. Пароли легко утекают в Сеть, и далеко не всегда по вине пользователя.

Как можно подтвердить свою личность?

Большинство приложений и сервисов предлагают пользователю на выбор такие варианты двойной аутентификации:

Кроме того, есть еще несколько видов подтверждения входа, которые используют реже:

Гарантирует ли двухфакторная аутентификация абсолютную безопасность?

«В идеале второй фактор для входа должен приходить пользователю на другое устройство, не на то, с которого осуществляется вход в учетную запись, — говорит старший эксперт по кибербезопасности «Лаборатории Касперского» Денис Легезо. — Риск появляется при использовании одного и того же устройства и для входа в учетную запись, и для получения одноразового пароля. Если атакующие смогли заразить это устройство определенными видами троянцев, то считать одноразовый пароль защищенным больше не получится. Но по сравнению со сценарием, когда пользователь вовсе не включает двухфакторную аутентификацию, даже вариант с одним устройством выглядит несравненно лучше».

Что, если второе устройство потеряли?

Обычно сервисы всегда предусматривают некий альтернативный способ аутентификации. Но иногда пользователю в таких случаях приходится обратиться в службу поддержки.

Как и где стоит включить двухфакторную аутентификацию:

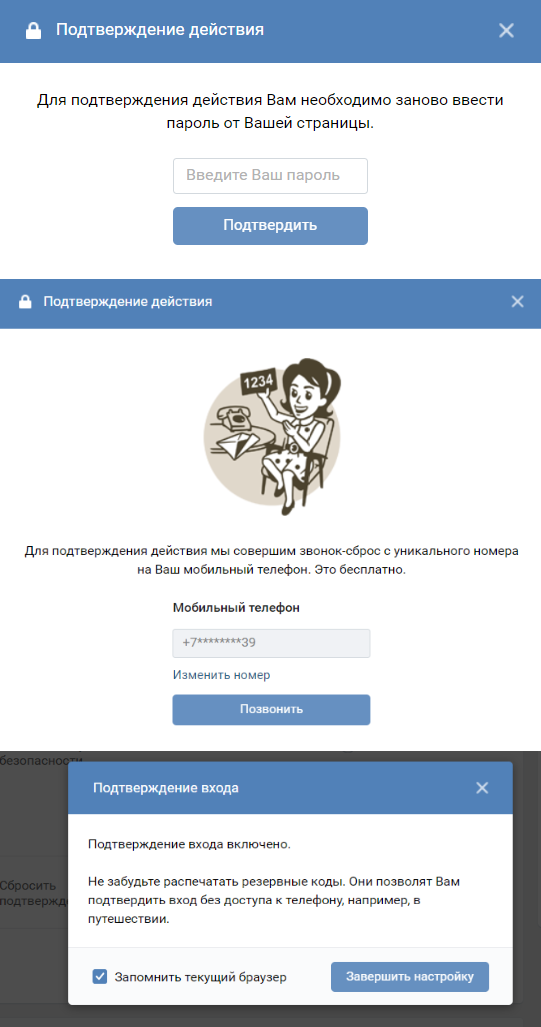

Как подключить двухфакторную аутентификацию во «ВКонтакте»

Зайдите в «Настройки» → Во вкладке «Безопасность» выберите «Подтверждение входа» → «Подключить». Дальше нужно будет ввести свой пароль, ввести последние цифры номера, с которого на ваш телефон поступит звонок, и функция подтверждения входа будет подключена. При желании можно выбрать аутентификацию через приложения для генерации кодов, а также распечатать или записать резервные коды.

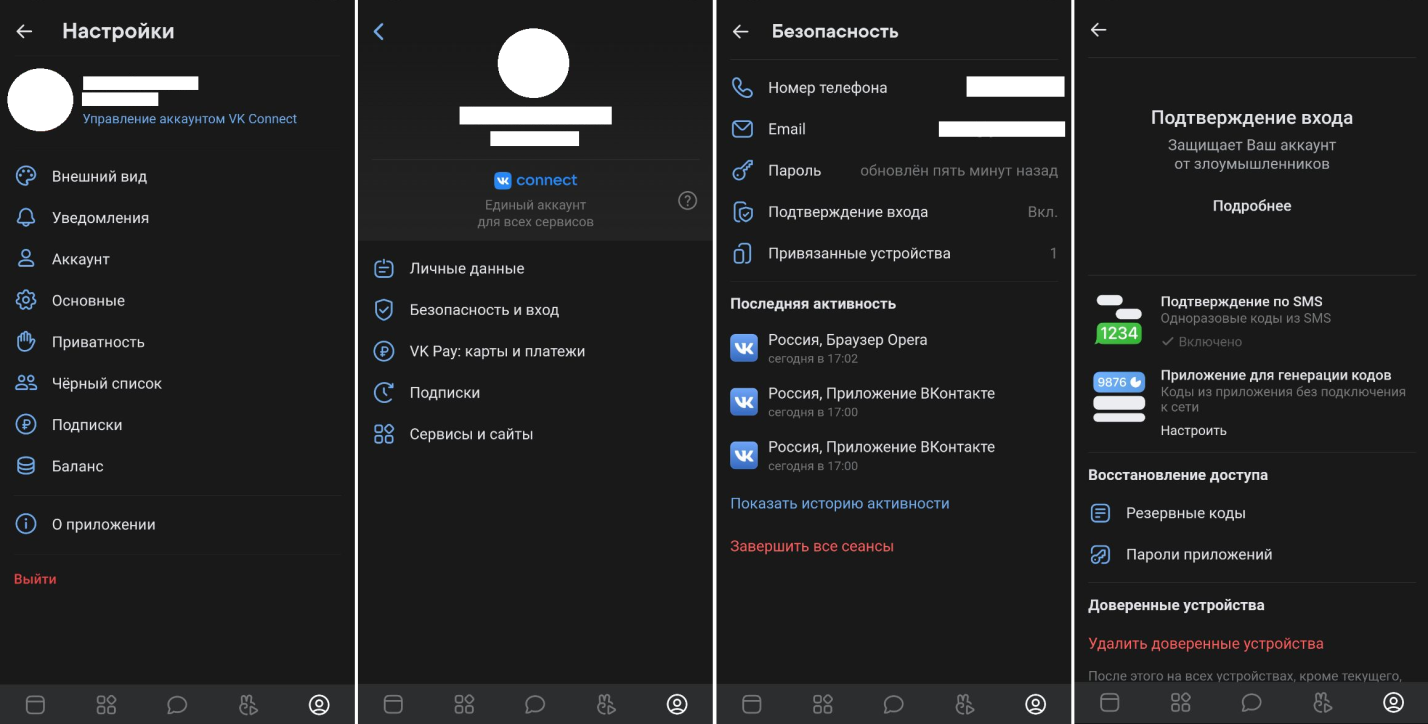

Зайдите в «Настройки» (в приложении они находятся в меню в нижней части экрана) → выберите «Управление аккаунтом VK Connect» → «Безопасность и вход» → «Подтверждение входа».

Далее, как и в полной версии, выбираете способ подтверждения входа и восстановления доступа.

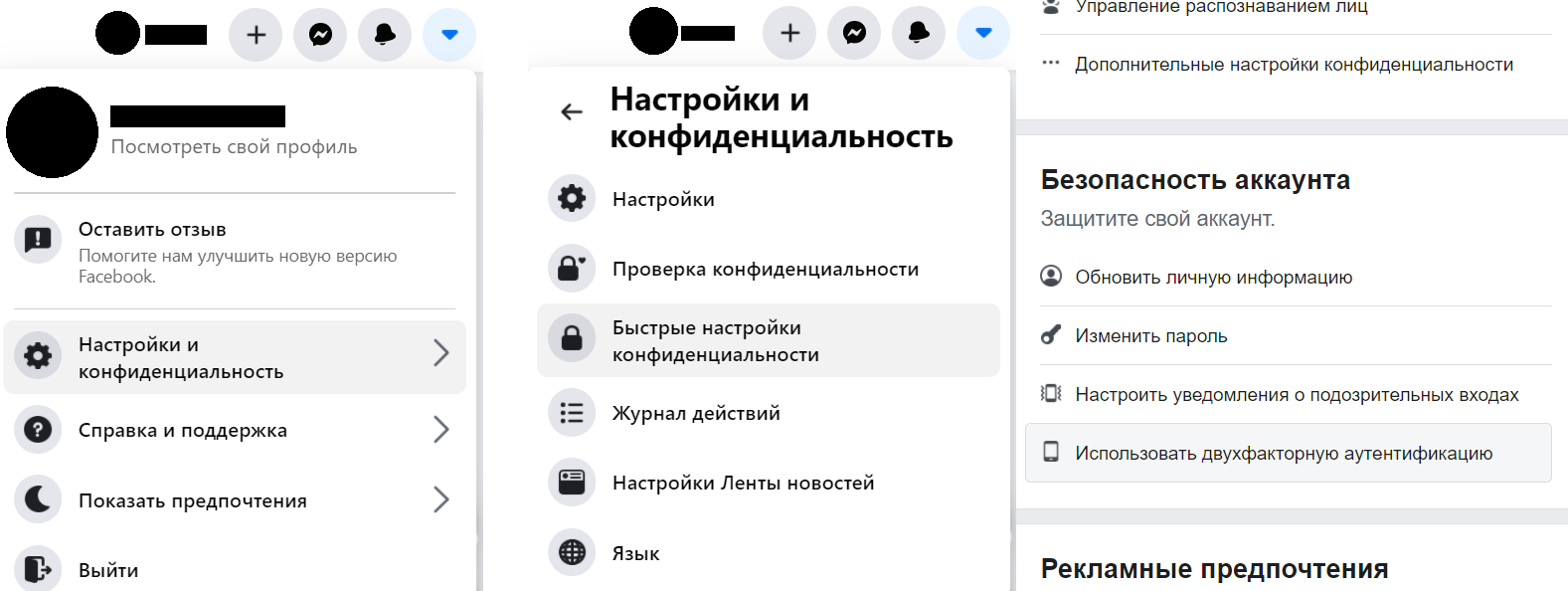

Как подключить двухфакторную аутентификацию в Facebook

В меню (рядом со значком уведомлений) нужно выбрать «Настройки и конфиденциальность» → «Быстрые настройки конфиденциальности». В разделе «Безопасность аккаунта» выбрать «Использовать двухфакторную аутентификацию». Далее нужно выбрать оптимальный способ идентификации, ввести код, полученный на мобильный телефон и — при желании — сохранить резервные коды.

В приложении двухфакторная аутентификация подключается таким же образом.

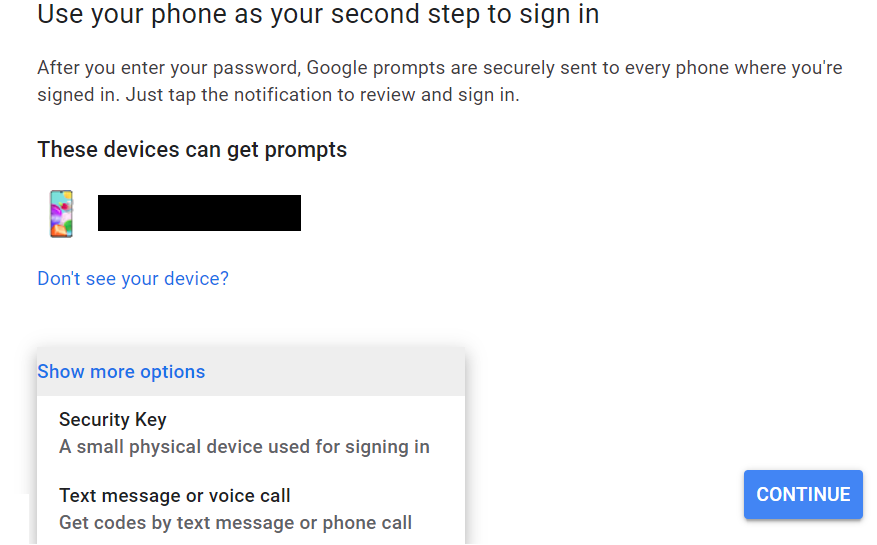

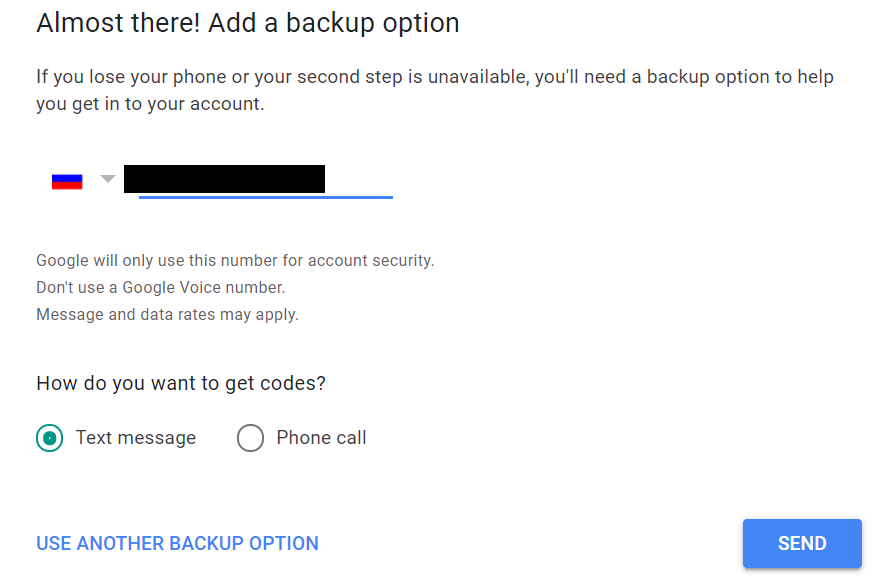

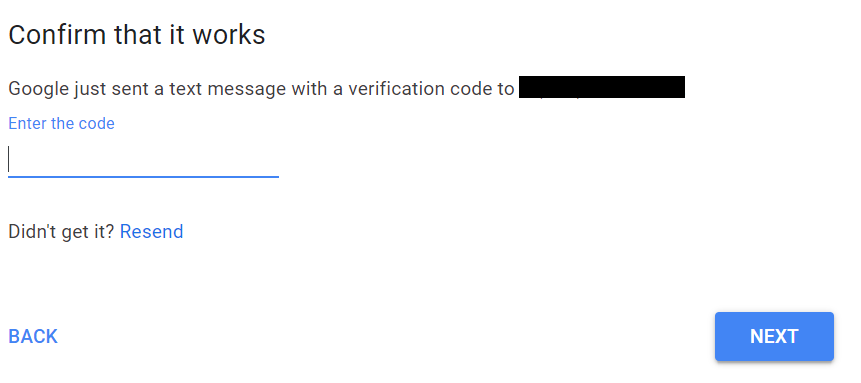

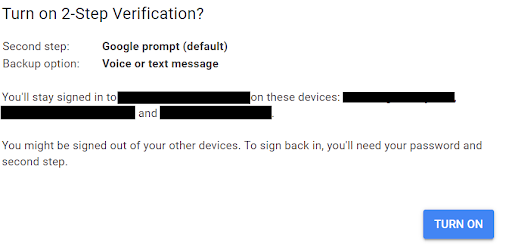

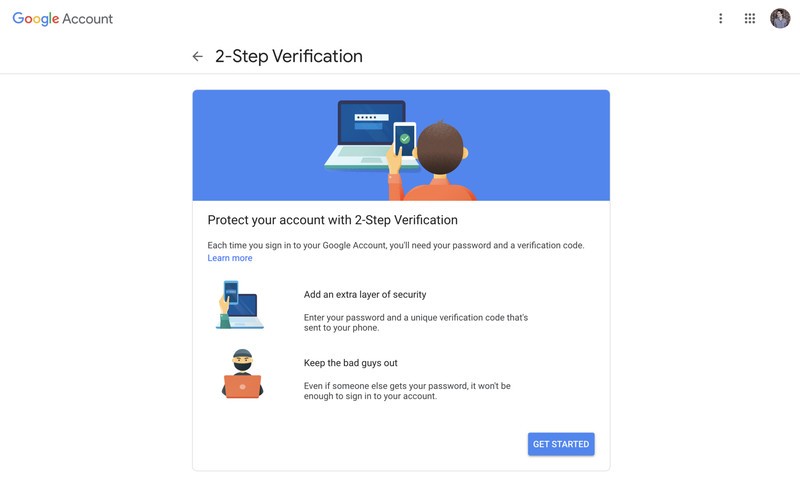

Как подключить двухфакторную аутентификацию в Google

Настроить подтверждение входа в почте и других сервисах Google можно на странице аккаунта. Процесс настройки здесь чуть сложнее, чем в других сервисах. В первую очередь нужно подтвердить, что это действительно ваш аккаунт, введя свой пароль и подтвердив вход (можно сделать это, просто нажав «да» на выбранном устройстве, либо выбрав другой способ).

Дальше необходимо выбрать способ, которым вы будете получать коды в дальнейшем: SMS, звонок, резервные коды.

Дальше нужно убедиться, что выбранный способ аутентификации работает.

Подтвердите, что вы действительно хотите подключить эту функцию.

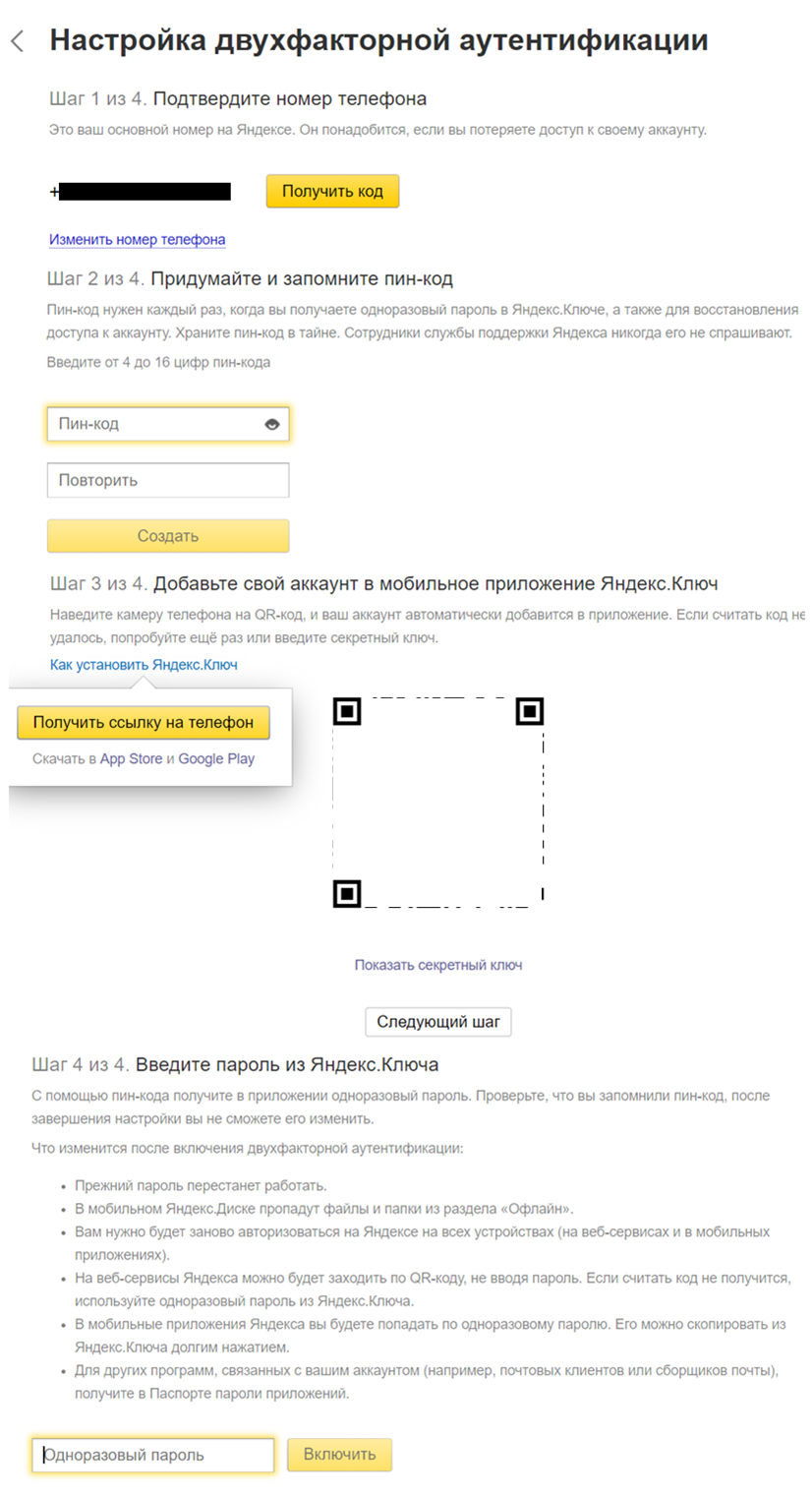

Как подключить двухфакторную аутентификацию в «Яндексе»

Чтобы подключить двухфакторную аутентификацию в сервисах «Яндекса», обязательно нужно приложение «Яндекс.Ключ». Это же приложение можно использовать для входа в любые другие сервисы, поддерживающие подтверждение входа через приложения-аутентификаторы.

В первую очередь нужно зайти на эту страницу. Подтвердив номер телефона, нужно придумать PIN-код и скачать приложение «Яндекс.Ключ». Через приложение нужно будет сканировать QR-код. После этого в приложении появится первый из автоматически генерируемых кодов. Его нужно будет ввести на сайте, и новый способ аутентификации будет подключен.

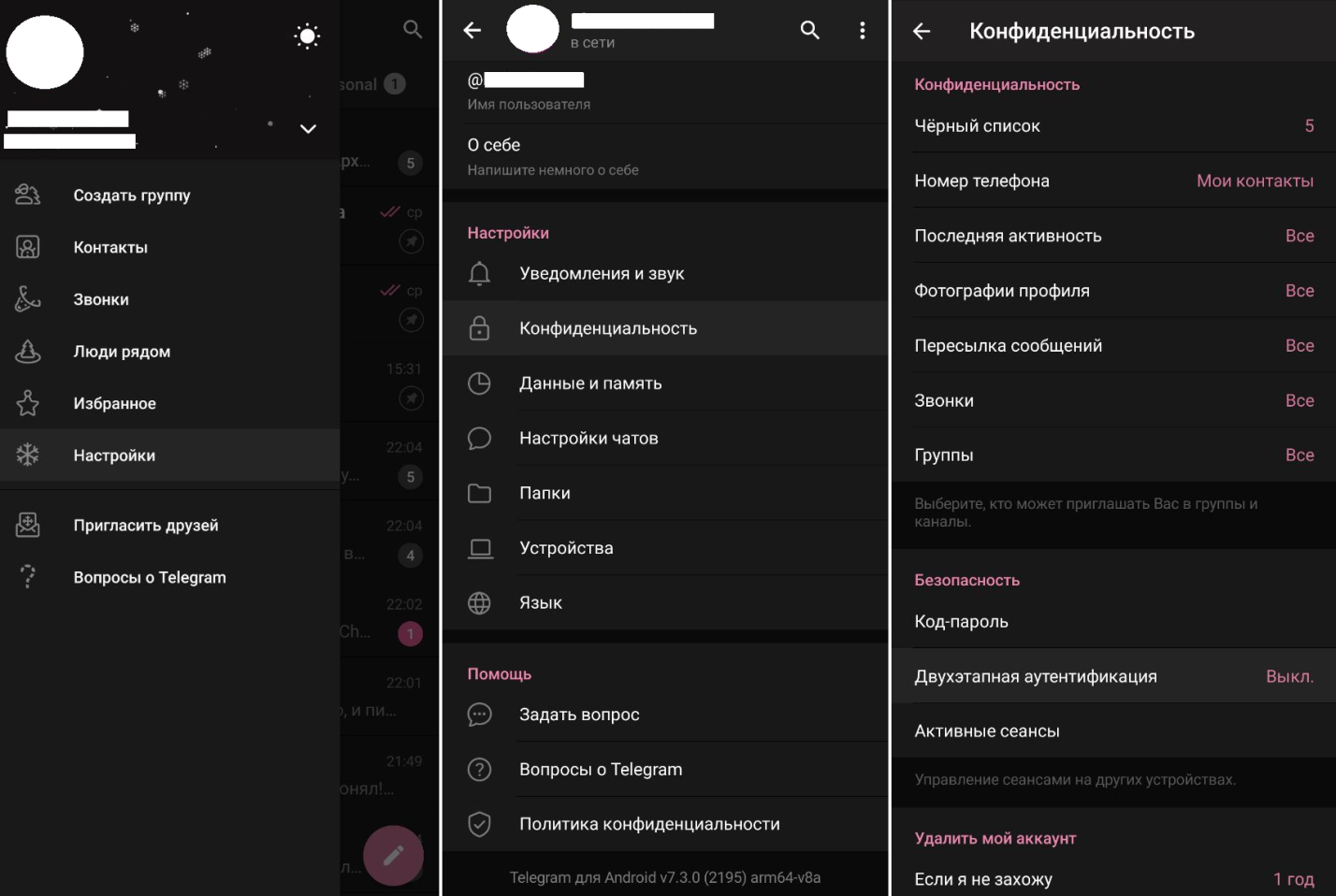

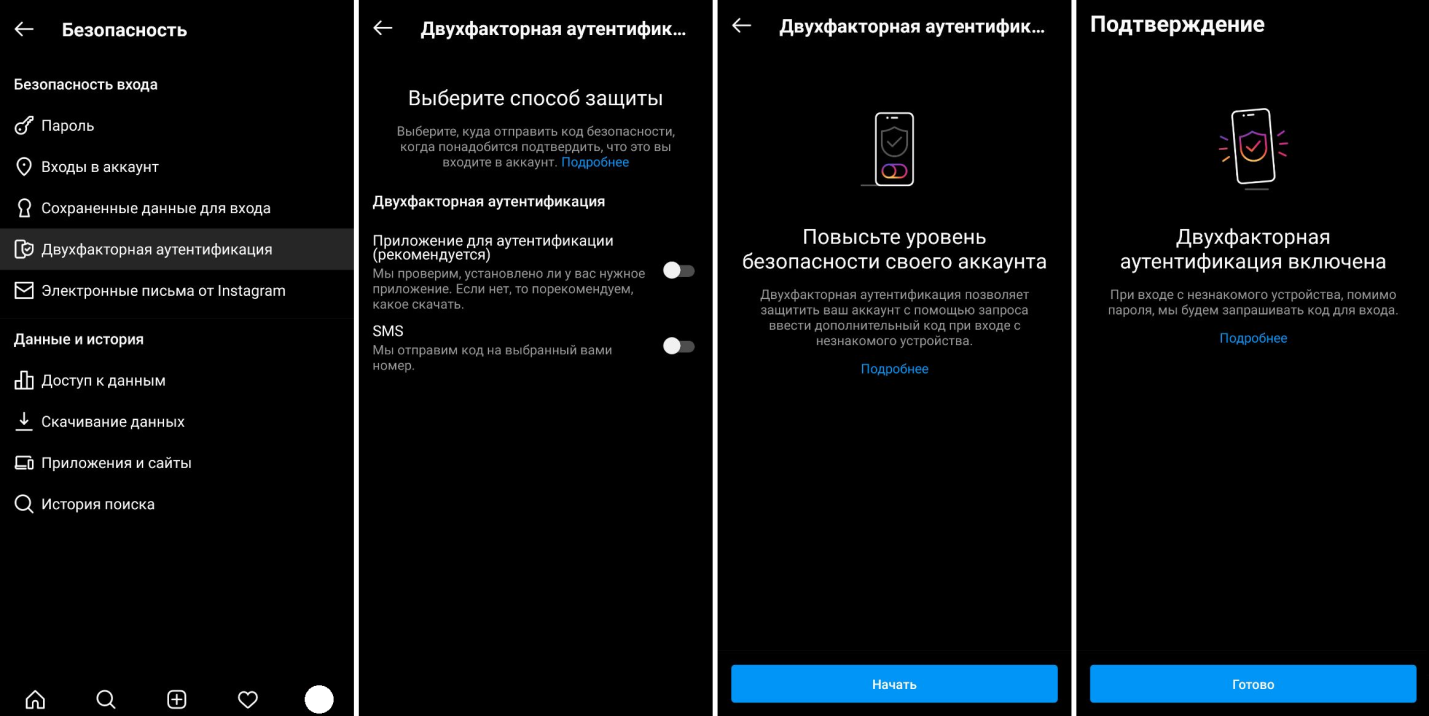

Как подключить двухфакторную аутентификацию в Telegram

В Telegram двухэтапная аутентификация настраивается нестандартно: при входе с каждого нового устройства пользователю и так нужно вводить код, полученный в SMS. Поэтому второй этап аутентификации, который можно подключить — это как раз обычный пароль.

Нужно выбрать «Настройки» → «Конфиденциальность» → «Безопасность» → «Двухэтапная аутентификация».

Дальше вы придумываете новый пароль, подсказку к нему (при желании) и вводите свой адрес электронной почты, чтобы получить на нее код для подтверждения этой операции.

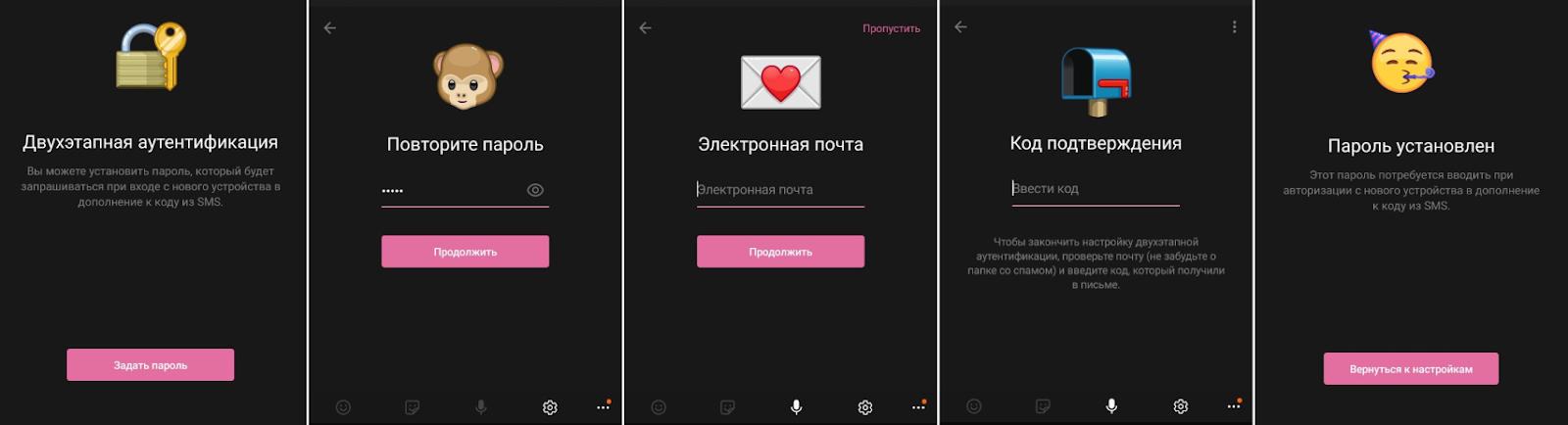

Как подключить двухфакторную аутентификацию в Instagram

Зайдите в меню, выберите «Настройки» → «Безопасность» → «Двухфакторная аутентификация». Затем нужно выбрать удобный способ и ввести полученный код.

Кроме того, двухэтапную аутентификацию можно подключить для Apple ID (здесь) и для сервисов Microsoft (здесь).

О пользе и надежности двухфакторной аутентификации

Если говорить совсем коротко, то если сервис предлагает вам воспользоваться опцией с двухфакторной аутентификацией, но ей не нужно пренебрегать. Лучшего способа предупреждения кражи аккаунта пока не придумали. Неважно, кто вы и что за данные храните в сети, если вы хотите их защитить от кражи, то нужно при любой возможности пользоваться именно двухфакторной аутентификацией. Она работает как на самом бюджетном Android-смартфоне, так и на топовой версии iPhone. Но об этом уже, наверное, все слышали.

Но не все слышали о том, что между различными способами двухфакторной аутентификации есть существенная разница. Это как системы распознавания лица — вроде бы принцип у всех одинаковый, но скорость работы, устойчивость к обману и общая надежность очень разные. При этом, как обычно, самые быстрые и удобные для пользователя схемы являются и самыми ненадежными.

Давайте посмотрим, какие способы двухфакторной аутентификации существуют и какие у них есть за и против.

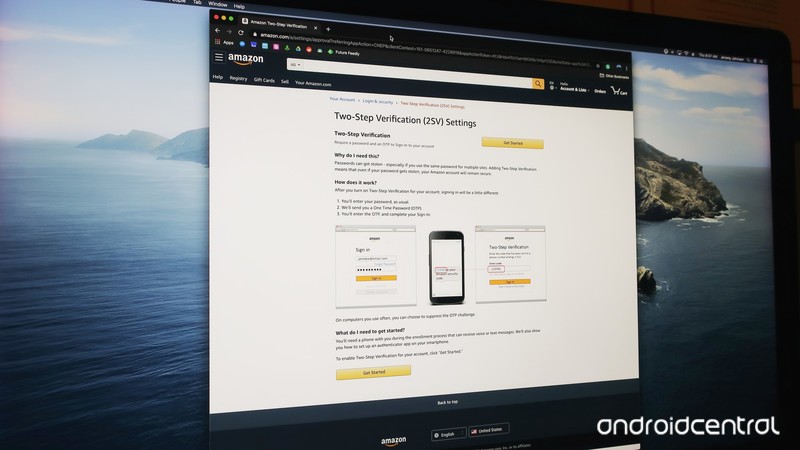

4. Двухфакторная аутентификация с помощью SMS

Получение текстовых сообщений для подтверждения входа в аккаунт — самый распространенный способ. А заодно и худший из возможных.

Принцип прост. Вы сообщаете сервису свой телефонный номер, когда создаете аккаунт. После подтверждения этого номера каждый раз при входе в сервис вы будете получать SMS, которая позволит подтвердить, что вы — это вы. Все предельно просто и удобно, поэтому большинство компаний предлагают именно такой способ защиты пользовательских данных.

Удобство использования и простота системы — это прекрасно, но во всем остальном рассылка SMS не очень надежна. Начнем с того, что пересылку SMS никогда не создавали как систему обеспечения безопасности, а сама эта система стандартизирована и не может быть изменена сервисом. Так что даже такие насквозь зашифрованные сервисы для параноиков, как Signal, пересылают SMS-сообщения в виде открытого текста. Нейтан Колье (Nathan Collier), ведущий аналитик по вредоносному ПО в Malwarebytes, описывает SMS так:

Короткие текстовые сообщения SMS, которые пересылаются и хранятся на серверах в открытом виде, могут быть перехвачены при передаче. Более того, возможна пересылка SMS на неверный номер. А даже если она и приходит к нужному абоненту, то от него сервис не получает информации ни о том, было ли сообщение прочитано, ни даже о том, было ли вообще получено.

Еще большую проблему представляет тот факт, что операторы могут (и такое действительно случалось) быть обмануты в ходе авторизации новой SIM-карты с использованием чужого телефона. Если кто-то захочет получить доступ к вашему банковскому счету или накупить вещей с вашей кредитки в онлайн-магазине, то все, что ему нужно, так это убедить представителя вашего оператора в том, что он — это вы, вы потеряли свой телефон и ваш номер надо переписать на новую SIM карту.

Реальность и перспективы рынка IT‑профессий

Какие профессии наиболее популярны и высокооплачиваемы?

Субботний кофе №181

Налейте чашку бодрящего субботнего кофе и познакомьтесь с новостями недели. Роскомнадзор выставил новые требования западным компаниям, Apple запустила SharePlay, Sony открыла предзаказ на Xperia PRO-I, а в декабре выходят новые «Ёлки».

Полный бак №16. Тест Audi Q8

Наступила суббота, а значит, самое время для нашей автомобильной рубрики. Сегодня поговорим про самый красивый на сегодня автомобиль в кузове кросс-купе – Audi Q8

Ярмарка современного искусства Art Russia 2021. Технологии и не только

Современное российское искусство на ярмарке в Гостином дворе – художники и их работы. Что было интересного…

Описанная ситуация справедлива и для аутентификации с помощью электронной почты. Во многих случаях именно email используется как единственный способ восстановления доступа к аккаунту. И тот же банк может использовать систему пересылки электронного письма, когда вы регистрируетесь, например, с нового устройства. Это все попросту небезопасно. И все об этом знают, но продолжают пользоваться, потому что просто и удобно. Возможно, ситуацию можно улучшить, изменив способ использования электронной почты, но об этом – в следующем пункте.

3. Приложения для аутентификации

Приложения для аутентификации, такие как Google Authenticator или Authy, предлагают значительное улучшение безопасности в сравнении с двухфакторной аутентификацией на основе SMS. Они работают на основании временных одноразовых паролей (Time-Based One Time Passwords, или TOTP), которые приложение в вашем телефоне генерирует на основании сложных алгоритмов и без подключения к какой-либо сети. Интернет-страница или сервис используют те же алгоритмы для проверки корректности присланного пароля.

Поскольку система генерации TOTP-паролей работает в офлайн-режиме, она не страдает от тех проблем, которые возможны при перехвате SMS. Однако у нее есть свой набор недостатков. Этичные хакеры неоднократно демонстрировали, что данные, пересылаемые в этой системе, могут быть перехвачены и с ними возможны манипуляции в тот момент, когда вы вводите TOTP-пароль на веб-сайте. Это непросто, но возможно.

Важнее, что эта система уязвима к фишингу. Создать фишинговый сайт, который выглядит и ведет себя как настоящий, не так сложно. При этом даже передаваемые вами данные будут добираться до настоящего сервиса, так что вы сможете им пользоваться — зашифрованные TOTP-пароли придут и к вам и от вас. Потому что мошеннический сайт будет выполнять все необходимые действия в нужный момент, так что вы никак не сможете заметить разницу. Ведь все нужные подтверждения будут получены. Разумеется, в следующий раз мошенникам не понадобитесь ни вы, ни ваше устройство, чтобы обмануть сервис.

Еще одной проблемой является тот факт, что если вы действительно потеряли свой телефон, то получить проверочные коды будет непросто. Некоторые приложения, такие как Authy, могут работать на нескольких устройствах и имеют главный пароль для настройки, так что вы можете создавать бэкапы, которые позволят моментально восстановить доступ. И большинство компаний обеспечивает вас резервными кодами для восстановления доступа на тот случай, если обычная система полетела к чертям. Но эти сведения также передаются через Интернет, что ослабляет степень защиты при использовании временных паролей, хотя и обеспечивает большее удобство пользователям.

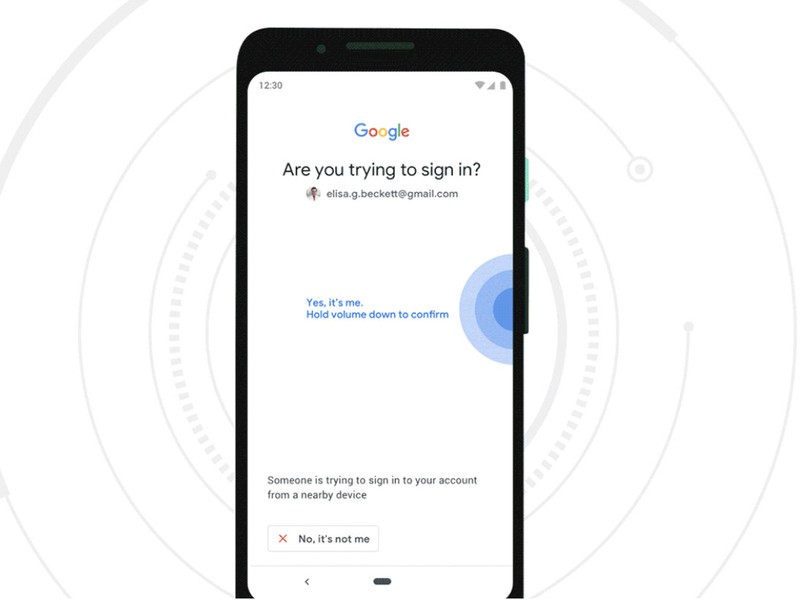

2. Двухфакторная аутентификация на основе push-сообщений

Некоторые сервисы, в первую очередь мы говорим об Apple и Google, отправляют вам быстрое сообщение о том, что кто-то пытается войти в ваш аккаунт на устройстве. Обычно вы получаете информацию о том, что за устройство и где примерно оно находится, а также вам предлагается немедленно согласиться с тем, что это разрешенная операция, или, напротив, заблокировать попытку. Если это вы, то просто тапаете кнопку, и все работает. Это и есть аутентификация на основе push-сообщений.

Двухфакторная аутентификация на базе push-сообщений в паре моментов лучше и SMS-варианта, и варианта на базе временных кодов. Она даже в определенной степени удобнее их, поскольку опирается на стандартную систему уведомлений вашего смартфона, — остается лишь прочитать и тапнуть «да» или «нет». Она даже достаточно устойчива к фишингу и пока демонстрирует высокий уровень защиты от хакерских атак. Но это пока.

Asus Vivobook 15 OLED. Взгляни по‑новому!

Самый доступный и яркий ноутбук с OLED-экраном. OLED-экран, процессор AMD Ryzen 7, металлический корпус и клавиатура с цифровым блоком за 59 990 рублей.

Обзор очистителя воздуха Samsung AX9500 Windfree

3 лучших планшета, если надо купить планшет прямо сейчас

Как купить планшет за 60 000 рублей в два раза дешевле. Выбираем лучшие планшеты из имеющихся на рынке.

5 фактов о Logitech MX Keys Mini

Новая беспроводная TKL-клавиатура для офиса и дома, знакомая эргономика и удобство ввода, интеллектуальная подсветка и не только…

В то же время система двухфакторной аутентификации на основе push-сообщений усугубляет некоторые недостатки и SMS, и TOTP-вариантов. Во-первых, вы должны быть онлайн, чтобы получать данные. Так что система попросту не подойдет тем, у кого не смартфон или кто по какой-то причине оказался не в сети. Во-вторых, вы должны всегда иметь смартфон под рукой — и именно тот, который привязан к аккаунту. Кроме того, никакой индустриального стандарта система не имеет, так что совершенно нормальной ситуацией будет, что push-уведомление от Google будет приходить на ваш смартфон, а только потом вы сможете залогиниться на других сервисах, подтверждая, что вы — это вы. Хотя это будут уже и не сервисы Google.

Если не считать этих двух недостатков, то двухфакторная аутентификация на основе push-сообщений на данный момент и надежна, и удобна. К тому же у Google есть планы по ее дальнейшему развитию в обоих направлениях.

1. Аппаратная двухфакторная аутентификация

Самый надежный способ защитить ваш сетевой аккаунт от взлома — это использовать специальное устройство для подтверждения личности. Специальные ключи в виде флешки — это двухфакторная аутентификация на аппаратной основе. Она самая редкая и наименее удобная в практическом использовании.

Вы настраиваете устройство таким образом, что каждый раз, когда вам необходимо войти в аккаунт с нового устройства или просто по истечении некоторого времени, вам понадобится именно этот девайс. Работает он по принципу, что устройство отправляет на сервер код вызов-ответ, который уникален для каждого сервера и устройства. Сам пароль при этом не передается, поскольку система основана на сравнении хешей. На данный момент такая система считается защищенной и от фишинга, и от взлома. И снова повторим — пока.

Вы можете настроить несколько девайсов в качестве такого ключа так, чтобы при потере одного из них не лишиться доступа к собственному аккаунту, но вам все равно всегда нужен будет такой ключ, чтобы иметь возможность залогиниться. Тут будет уместным сравнение с вашими ключами от машины или квартиры: лучше иметь пару комплектов, не считая аварийного, который стоит доверить другу или соседу, иначе проблем не избежать.

Но есть и отличия. Например, если вы используете аппаратную защиту в двухфакторной аутентификации для аккаунтов Google, компания обяжет вас создать дополнительный аварийный метод ее прохождения иным способом. Это, конечно, хорошо, но делает всю систему уязвимой. Потому что вместо чисто аппаратной защиты вы должны также использовать менее надежную альтернативу, которой могут воспользоваться и злоумышленники.

Кроме того, такая система защиты не является в полной мере бесплатной. Все три первых варианта всегда бесплатны, но специальное устройство-ключ стоит определенных денег. За каждый такой девайс вы можете отдать от 20 до 100 долларов. Не говоря уж о том, что не всякий сервис вообще допускает такой метод или оставляет его использование бесплатным. К тому же в случае со смартфоном ключ в виде флешки — не самое удобное решение. Можно найти варианты, работающие не через USB, а использующие NFC и Bluetooth, но они менее надежны, и вам все равно нужно будет держать ключ рядом со смартфоном.

Так какой лучше?

Любой способ двухфакторной аутентификации будет надежнее, чем отказ от нее. Даже с помощью SMS вы получите уровень защиты намного более высокий, чем если будете полагаться только на пароли. Программа Google Advanced Protection Program когда-нибудь в будущем, может быть, сделает нашу жизнь намного безопаснее и избавит от тех проблем и ограничений, что мы знаем сейчас, но похоже, что вам всегда нужно будет выбирать между удобством и безопасностью.

Пожалуй, что правильнее всего было бы отказаться от двухфакторной аутентификации на основе SMS-сообщений, поскольку она самая уязвимая и не требует со стороны злоумышленников никаких особенных технических знаний и навыков — достаточно почитать информацию на одном из множества сайтов. Этой уязвимостью активно пользуются, но пока простота использования и инерция сервисов оставляют ее в лидерах по применимости.