Epdgtestapp samsung что это

8 приложений для Android, которые нужно удалить. Они опасны

Кто бы что ни говорил, но Google Play – это помойка. Не даром её признали самым популярным источником вредоносного софта для Android. Просто пользователи в большинстве своём доверяют официальном магазину приложений Google и скачивают оттуда любое ПО без разбору. А какой ещё у них есть выбор? Ведь их всегда учили, что скачивать APK из интернета куда опаснее. В общем, это действительно так. Но остерегаться опасных приложений в Google Play нужно всегда. По крайней мере, постфактум.

Есть как минимум 8 приложений, которые нужно удалить

Google добавила в Google Play функцию разгона загрузки приложений

Исследователи кибербезопасности из антивирусной компании McAfee обнаружили в Google Play 8 вредоносных приложений с многомиллионными загрузками. Попадая на устройства своих жертв, они скачивают получают доступ к сообщениям, а потом совершают от их имени покупки в интернете, подтверждая транзакции кодами верификации, которые приходят в виде SMS.

Вредоносные приложения для Android

Нашли вирус? Удалите его

В основном это приложения, которые потенциально высоко востребованы пользователями. Среди них есть скины для клавиатуры, фоторедакторы, приложения для создания рингтонов и др.:

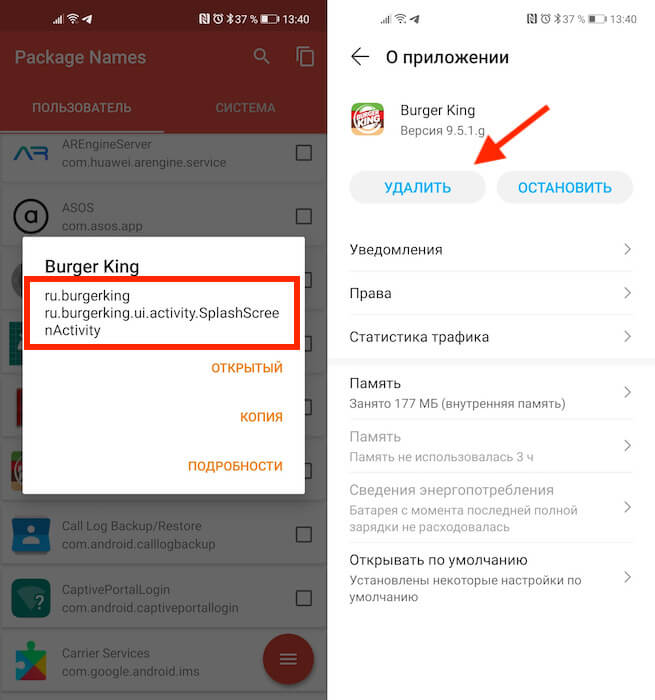

Это названия пакетов приложений, то есть что-то вроде их идентификаторов. Поскольку всё это вредоносные приложения, их создатели знают, что их будут искать и бороться с ними. Поэтому они вполне могут быть готовы к тому, чтобы менять пользовательские названия приложений, которые видим мы с вами. Но это мы не можем этого отследить. Поэтому куда надёжнее с этой точки зрения отслеживать именно идентификаторы и удалять вредоносный софт по ним.

Как найти вирус на Android

Но ведь, скажете вы, на смартфоны софт устанавливается с пользовательскими названиями. Да, это так. Поэтому вам понадобится небольшая утилита, которая позволит вам эффективно выявить весь шлаковый софт, который вы себе установили, определив название их пакетов.

В красном квадрате приведен пример названия пакета

Package Name Viewer удобен тем, что позволяет не просто найти нужное приложение по названию его пакета, но и при необходимости перейти в настройки для его удаления. Для этого достаточно просто нажать на иконку приложения, как вы попадёте в соответствующий раздел системы, где сможете остановить, отключить, удалить накопленные данные, отозвать привилегии или просто стереть нежелательную программу.

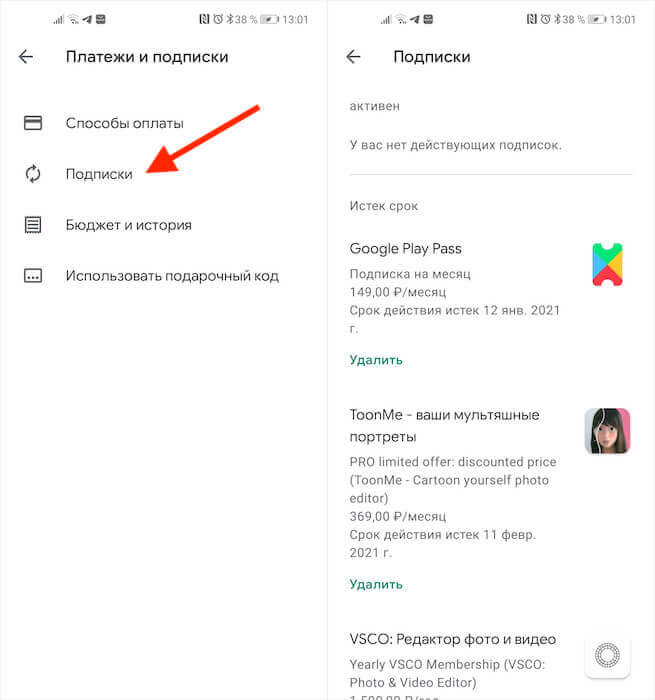

Как отменить подписку на Андроиде

Лучше всего приложение именно удалить. Это наиболее действенный способ защитить себя от его активности. Однако не исключено, что оно могло подписать вас на платные абонементы, поэтому для начала проверьте свою карту на предмет неизвестных списаний, а потом просмотрите список действующих подписок в Google Play:

Если подписка оформлена через Google Play, отменить её ничего не стоит

В принципе, если подписка была оформлена через Google Play и оплата уже прошла, вы можете потребовать у Google вернуть уплаченные деньги. О том, как это делается, мы описывали в отдельной статье. Но поскольку разработчики таких приложений обычно тщательно продумывают способы воровства денег, как правило, они не используют встроенный в Google Play инструмент проведения платежей, чтобы их в случае чего не могли отозвать.

What is Epdg Test App on Samsung Android? EpdgTestApp Explained.

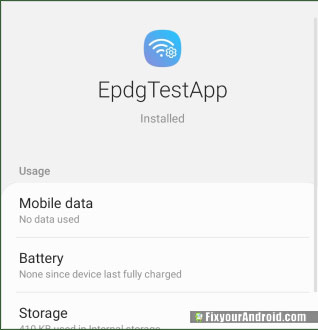

Epdg Test App is a pre-installed app on Android that plays a vital role in the service delivery of non-SGPP access networks. Know all about Epdg Test App. What is com.sec.epdg app package on Android. Is it safe?

What is Epdg Test App on Android?

Epdg Test App or Evolved Packet Data Gateway is an Android service app package on Android that helps to deliver the network service of a trusted or untrusted non-3GPP access.

What Permissions does Epdg Test App Have?

Epdg Test App and other services on Android require some basic permission like phone, storage and other essential permissions to run smoothly.

However, you are not required to grant any permission to run the Epdg Test App service on Android as they are pre-installed with all necessary permissions.

Android phone manufacturer like Samsung is well popular for installing the Epdg Test service App on their smartphones.

Is Epdg Test App Safe?

Yes, Epdg Test App is completely safe as it doesn’t have any access to your phone storage or data stored on your device.

However, users have complained about Epdg Test App eating resources like RAM and draining the battery on their mobile.

Epdg Test App is related to LTE network on Android phone and it has nothing to do with your data and messages stored on your Phone’s storage.

What is com.sec.epgd app?

What is Com App Package on Android?

Com App Package is some pre-installed apps on Android that are related to run some sort of service on smartphones. Samsung Android phones are goos known for installing such systems apps on their mobile phones.

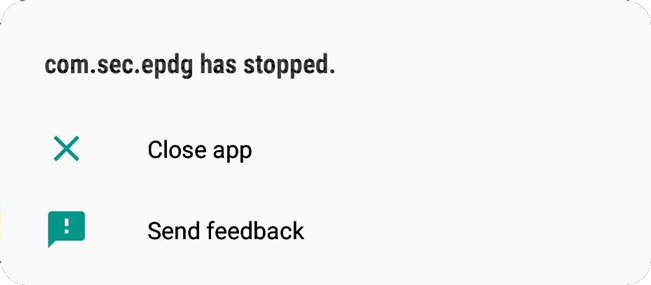

How to Fix “com.sec.epdg Has Stopped” Error?

Users have reported the frequent pop-up ‘com.sec.epdg Has Stopped’ on their Android. Corrupt cache, force closing the app or low storage may cause the error.

To fix the com.sec.epdg error you can try clearing the cache of the app by going to settings>app drawer>com.sec.epdg and selecting clear cache data. If the problem persists, you may clear app data as well.

Can I uninstall Epdg Test App?

It, is not possible to uninstall com.sec.epdg on Android. As it is one of the essential core app packages for Android to work smoothly.

Still, if you are concerned about the data, storage, battery draining and resource, you can see here the list of other bloatware apps you can uninstall without interfering with the normal operation of your Android.

Epdgtestapp samsung что это

Использование:

Каждый пользователь мобильного телефона, желающий повысить производительность своих устройств, может использовать данное приложение.

Работадатели, которые хотят контролировать приложения на устройствах своих сотрудников, также могут воспользоваться этим приложением.

Родители могут контролировать приложения на смартфонах своих детей.

PD (Package Disabler) используется для очистки рабочего стола от лишних приложений, во время демонстрации устройств на выставках/ в шоу румах.

ПОМНИТЕ! ВСЕГДА делайте резервную копию данных на Вашем телефоне, т.к. отключение системных приложений может нанести вред работе смартфона.

Ключевые возможности:

Отключение/Включение любых приложений.

PD помогает в 100% случаев определить Bloatware (Лишний, ненужный хлам, установленный производителем) на большинстве устройств Samsung.

Достаточно одного клика, чтобы избавиться от Bloatware (описание читать выше), и повысить производительность вашего устройства.

Экспорт списка Ваших отключенных приложений на внешнюю SD card, для последующего импорта.

«Пакетное редактирование» Отключение/Включение нескольких приложений одновременно.

Фильтрация, отображает все отключеные приложения.

Защита паролем.

Фильтрация, отображает все системные приложения.

Быстрый поиск приложений для поиска. (Звучит бредово).

Для отключения приложения Google cardboard on Gear VR, найдите в списке: (com.samsung.android.hmt.vrsvc).

Примечание:

Если у Вас возникнут проблемы с удалением приложений, попробуйте выполнить следующее:

Зайти в настройки > Безопасность > Администраторы устройства > снять галочку «package disabler admin».

Помните.

При обновлении версии Android, КРАЙНЕ РЕКОМЕНДУЕТСЯ включить все отключеные приложения!

В противном же случае, возможность кривого обновления прошивки равна 100%.

Мы не несём ответственности за ваши действия/поломку устройства.

Поэтому будьте внимательны и в обязательном порядке делайте резервную копию данных!

NO ROOTING REQUIRED. IT MAY NOT WORK ON ROOTED DEVICE.

Package Disabler is a Trademark solely owned by OSPOLICE. Trademark serial number

«87012523».

We are a UK Based company operating under UK and EU Laws.

BEWARE of other fake package disablers that are infringing our Trademark.

Package Disabler Pro lets you identify and disable all unwanted packages/apps that come pre-installed with your phone. We have one click option to disable all BLOATWARES. Disabled application / package will not be updated using google play or any other means. So this app can be used for blocking apps (e.g. Parental Controls) or business use cases, you could even disable google play store etc… without rooting the phone. This app also provides password / uninstall protection to avoid misuse.

Package Disabler provides an export/ import functionality to backup all disabled packages on your external storage which you can restore at any time.

USES

– Every mobile user use wants to improve the performance of their mobile device can use Package Disabler

– Businesses who want to control the APPS on the Employees devices can benefit from Package disabler

– Parents use Package Disabler to control application used by KIDS

– Package Disabler is used in trade shows to clean up the launcher screen when used for demonstrations

Remember, though: ALWAYS have a backup of your phone. Important features might break when disabling system apps.

* Disabling and enabling any packages /apps

* Package Disabler Helps to Identify 100+ Bloatware’s on most of Samsung Handsets

* One click bloatware removal to quickly improve device perfomace and save battery

* Export your disabled list to the external storage to import them later

* Batch operation to enable all disabled packages

* Filter to show all disabled packages

* Password protection

* Filter to show all installed apps

* Filter to show all system packages

* Quickly find apps using the search functionality

* Google cardboard on Gear VR ( disable pckage com.samsung.android.hmt.vrsvc )

Notes

* If you have issues uninstalling apps, try Settings –> Security –> Device administrators, uncheck «package disabler admin».

* Be aware that in order to update your version of Android, you might need all original apps in place. It is advised to always have a backup of disabled packages so you can restore them later.

Disclaimer

* We cannot be held responsible for any damage you may cause.

* Removing critical packages can cause your phone to malfunction. Be sure to ONLY delete apps you know for certain aren’t needed

* Always have backups of your device.

* If you have any questions regarding using Package Disabler, you’re advised to contact [email protected]

If you have any other suggestions, questions or issues, feel free to contact us and I’ll do my best to respond asap. Please don’t use reviews for complaints as we will be unable to respond to your issue.

if you need any customizations to package disabler / consultancy or any comments/ feedback please contact [email protected] or visit http://www.packagedisabler.com/

For commercial use os package disabler or mass deployment of this app, you could purchase app from http://www.ospolice.com/package-disabler/ or contact [email protected]

Требуется Android: 2.3.3 и выше

Русский интерфейс: Да

Троянское приложение для Android обходит проверки Google Bouncer

Аналитики ESET обнаружили интересный метод скрытной атаки на пользователей Android, который содержит в себе интересную особенность. В магазине приложений Google Play нам удалось обнаружить несколько приложений, которые маскировались под легитимные, но на самом деле содержали в себе другое приложение с вредоносными функциями. Это встроенное приложение называлось systemdata или resourcea.

Это второе приложение скрытно сбрасывается в память устройства из первого, но спрашивает у пользователя разрешение на установку. Оно представляется в качестве инструмента для управления настройками устройства «Manage Settings». После своей установки, приложение работает как служба в фоновом режиме.

Антивирусные продукты ESET обнаруживают приложения, которые содержат в себе это дополнительное приложение как Android/TrojanDropper.Mapin. Согласно нашим данным, на долю Индии приходится наибольшее количество заражений устройств Android этим вредоносным ПО.

Вредоносная программа представляет из себя бэкдор, который получает контроль над устройством и включает его в состав ботнета. Бэкдор использует специальный внутренний таймер для отложенного исполнения своей полезной нагрузки. Таким образом, авторы могут обмануть различные автоматические системы анализа файлов, которые могут причислить файл к подозрительным из-за его поведения. В некоторых случаях, бэкдор может ждать три дня прежде чем активировать полезную нагрузку. Скорее всего, такая мера позволяет авторам обойти механизмы проверки инструмента анализа файлов Google Bouncer, используемый Google для проверки загружаемых в Play приложений.

После активации полезной нагрузки, троян запрашивает права администратора в системе и начинает взаимодействовать со своим C&C-сервером. Android/Mapin содержит в себе различные функции, например, отображение пользователю различных уведомлений, загрузка, установка и запуск других приложений, а также получение личной информации пользователя на устройстве. В то же время, основной его функцией является отображение fullscreen-рекламы на зараженном устройстве.

Вредоносные приложения были размещены в магазине приложений Google Play в конце 2013 г. и в 2014 г. Названия приложений были различными, включая, «Hill climb racing the game», «Plants vs zombies 2», «Subway suffers», «Traffic Racer», «Temple Run 2 Zombies», «Super Hero Adventure» разработчиков TopGame24h, TopGameHit и SHSH. Точные даты загрузки приложений были 24-30 ноября 2013 г. и 22 ноября 2014 г. Согласно статистике ресурса MIXRANK, приложение Plants vs zombies 2 было загружено более 10 тыс. раз перед его удалением из магазина. В то же самое время, приложения «System optimizer», «Zombie Tsunami», «tom cat talk», «Super Hero adventure», «Classic brick game», а также вышеупомянутые приложения Google Play с вредоносными возможностями, были загружены в альтернативные магазины приложений Android теми же авторами. Такой же бэкдор был обнаружен в комплекте с другими приложениями, которые были загружены в магазин разработчиком PRStudio (не путать с prStudio) в альтернативные магазины приложений со ссылками на Google Play. Данный разработчик загрузил как минимум и пять других троянских приложений в альтернативные магазины приложений: «Candy crush» или «Jewel crush», «Racing rivals», «Super maria journey», «Zombie highway killer», «Plants vs Zombies». Эти приложения все еще доступны для скачивания из этих магазинов. Перечисленные приложения были загружены пользователями сотни раз.

Рис. Значки вредоносных приложений.

Рис. Вредоносное приложение, которое получило достаточно положительных оценок.

Рис. Еще одно приложение, получившее положительные оценки.

Существуют различные варианты исполнения вредоносной программы после того, как пользователь загрузил нелегитимное приложение. Один из вариантов предполагает, что жертве будет предложено запустить файл с вредоносной программой спустя 24 после первого исполнения загруженного приложения. Такой метод является менее подозрительным для пользователя, который считает, что запрос на запуск поступил от ОС. Другой метод подразумевает под собой выдачу мгновенного запроса пользователю. Оба варианта рассчитаны на срабатывание после изменения подключения к сети, для этого вредоносная программа регистрирует т. н. broadcast receiver в манифесте.

Рис. Регистрация т. н. broadcast receiver.

После изменения подключения, пользователю будет предложено установить «системное приложение». Само сброшенное на устройство вредоносное приложение может называться «Google Play Update» или «Manage Settings».

Рис. Вредоносное приложение маскируется под системное.

В том случае, если пользователь выбирает отмену установки, то вредоносная программа будет показывать запрос каждый раз при смене сетевого подключения. Можно предположить, что простой пользователь будет уверен в серьезности отображаемого уведомления и в какой-то момент, скорее всего, нажмет кнопку установки только чтобы избавиться от него. После запуска троян исполняется в качестве сервиса со своим зарегистрированным broadcast receiver, ожидая изменения подключения.

Когда такое изменение произойдет, троян попытается зарегистрировать себя с помощью сервиса Google Cloud Messages (GCM) для последующего получения сообщений. После этого, Android/Mapin попытается зарегистрировать зараженное устройство на сервере злоумышленников, отправляя туда такую информацию как имя пользователя, аккаунт Google, IMEI, регистрационный идентификатор (ID) и название своего пакета приложения.

Рис. Процесс регистрации устройства на сервере злоумышленников.

Для того, чтобы исключить возможность своего удаления из системы, троян требует от пользователя активировать режим администратора устройства.

Рис. Предложение пользователю об активации режима администратора устройства.

Троян сообщит на удаленный сервер об успешности активации режима администратора устройства. Как только такая операция произойдет, вредоносная программа будет показывать пользователю рекламу в полноэкранном режиме (interstitial). Такая реклама (interstitial ad) будет отображаться пользователю заново каждый раз при смене подключения. Разработка такого типа рекламы возможна с использованием легитимного AdMob SDK.

Рис. Full-screen реклама (interstitial ad).

Троян взаимодействует со своим управляющим сервером используя сервис Google Cloud Messaging (GCM). Этот сервис все чаще используется современными вредоносными программами для своих целей, через него злоумышленники могут инструктировать бот на выполнение нужных им действий.

Рис. Обрабатываемые ботом команды.

Не все функции вредоносной программы полностью реализованы в ее коде, кроме этого, не все уже реализованные функции используются. Возможно, что сама угроза все еще находится на уровне разработки и будет улучшена в будущем. Как мы уже упоминали, ее основная цель заключается в доставке агрессивной full-screen рекламы для ее отображения пользователю, маскируясь под системное приложение. Бот также может быть использован злоумышленниками для установки другого вредоносного ПО на скомпрометированное устройство.

Кроме показа рекламы, список выполняемых им вспомогательных функций достаточно обширен: изменение идентификатора publisher ID отображаемой рекламы, загрузка и запуск других приложений, отображение уведомлений пользователю, отключение режима администратора устройства, изменение адреса управляющего C&C-сервера, создание на домашнем экране Android ярлыков, которые ведут на URL-адреса загрузки приложений. После исполнения каждой задачи, полученной с помощью GCM, бот будет информировать об этом удаленный сервер с использованием протокола HTTPS.

Троянская программа была успешно загружена в магазин Google Play, поскольку содержала в себе механизм отложенной активации вредоносных функций и, таким образом, не вызвала к себе подозрений со стороны инструмента Bouncer. Интересным вопросом является и то, почему Bouncer не специализируется на статическом анализе исполняемых файлов внутри загруженных приложений. По этим причинам троянская программа свободно распространялась пользователям через официальный магазин приложений Google для Android. Вредоносная игра «Super Hero adventure» была загружена в Play Store разработчиком SHSH. Вполне возможно, что этот разработчик загрузил больше приложений в магазин Play. В конечном счете, все они были удалены из магазина, но оставались незамеченными там в течение полутора лет. Возможно, что подобные случаи стали причиной того, что в марте 2015 г. Google объявила о том, что все приложения и обновления должны проходить проверку со стороны человека.

Лучшей практикой для поддержания своего устройства в безопасности является использование только официального магазина приложений для их загрузки. Кроме этого, необходимо уделять внимание отзывам и комментариям пользователей к размещаемым там приложениям. При установке приложения следует внимательно следить за запрашиваемыми приложением правами. Если вы заметили что-либо подозрительное в поведении приложения, его можно отправить в качестве образца в антивирусную лабораторию с соответствующими комментариями о причинах отправки.

Ниже представлена информация о проанализированных нами образцах вредоносной программы.

Ускорить смартфон

Все нижеописанные операции с лёгкостью могут превратить ваш смартфон в кирпич! 100 раз подумайте и изучите нюансы, прежде чем что-то делать. И всё забекапить, да.

По умолчанию андроид хрен даст что заблокировать и удалить кроме какого-нить вконтактика. Поэтому я рутанул телефон. Пришлось часов 5 потратить на изучение нюансов и опыта других людей для минимизации косяков. Во время рутования ладошки немного вспотели, но всё обошлось.

Для начала я досконально посмотрел на оперативу, что до рута было мне недоступно: оказалось, что в ней сидит куча хлама, который я использую раз в год и закрываю сразу после использования. Даже если закрыть принудительно процесс в оперативе, то он всё равно скоро сам запустится. Причём это не какой-нить индийский говнософт. Ща уже забылось, но помню яндекс-карты жрали около 50 МБ оперативы. Для масштаба: после загрузки смарта доступны около 500 МБ. И я могу их понять: каждая прога хочет сидеть в оперативе, чтобы быстро запускаться и всякие свои служебные дела делать. Если прога позаботится о пользователе и будет выгружать себя из оперативы, то высок риск что пользователь сменит её на другую, которая быстро запускается, так как сидит в оперативе. А то, что именно из-за неё тормозит смарт пользователь не узнает, ведь таких прог в оперативе множество. Поэтому разработчики вынуждены жертвовать быстродействием смартфона.

На моём смарте около 280 процессов. Думаю, около 100 я на тот момент уже заблокировал. Если посмотреть на названия остальных работающих процессов, то можно увидеть, что присутствует куча ненужного (или редкоиспользуемого) многим хлама. Процессы для bluetooth, VPN, сетевых служб, заставок экрана, фона рабочего стола, шрифтов, принтеров, системных настроек. Заблокировав много чего из перечисленного у меня перестал работать инет и звонки. Пришлось что-то возвращать обратно и блокировать внимательнее. Назначение процессов можно было понять из названий, значков и при помощи гугла.

1. Некоторые приложения при запуске ругаются на отсутствие некоторых гугловских сервисов, но работать ни им, ни мне это не мешает.

3. Не работают приложения Google sheets и Google docs (требуется вагон процессов). Для меня это не большая, но заметная проблема. Поэтому когда приспичит (раз в два месяца), я их использую из браузера.

4. Я заблокировал даже те приложения, которые использую раз в неделю. Соответственно, пару раз в неделю я лезу в Titanium Backup и разблокирую их. На это уходит около 5-10 секунд, но выигрыш от свободной оперативы гораздо больше.