Fido что это такое

FIDO: биометрическая технология, которая защитит ваши пароли

Наиболее популярным способом обеспечить защиту профиля пользователя на сайте сегодня является двухфакторная аутентификация: вы вводите пароль, и на ваш телефон приходит смс с кодом, который нужно ввести в еще одно поле. Однако даже эта технология сегодня не считается идеальной.

На помощь приходят биометрические технологии — в частности, технология, называемая FIDO.

Как работает FIDO

Природа паролей побуждает нас быть ленивыми. Длинные, сложные пароли (самые безопасные) для нас сложнее всего создать и запомнить. Поэтому многие берут какой-то простой пароль, немного его «дорабатывают» и пользуются — это огромная проблема, потому что у хакеров давно есть списки популярных паролей. И хакеры автоматизируют атаки путем «заполнения учетных данных», пытаясь найти, что именно вы добавили к вашему «стандартному» паролю.

FIDO работает на основе распознавания лиц и отпечатков пальцев — это умеют многие современные смартфоны.

«Пароль — это то, что вы знаете. Устройство — это то, что у вас есть. Биометрия — это то, чем вы являетесь. Мы движемся к тому, что пароль всегда будет при вас — и нужда в его запоминании просто отпадет», — сказал Стивен Кокс, главный архитектор безопасности SecureAuth.

FIDO, или Fast Identity Online, стандартизирует использование аппаратных устройств (сканер отпечатков пальцев, камеры) для создания уникальной «биометрической карточки», которая и позволит пользователю регистрироваться и заходить на сайты.

Подделать отпечатки пальцев или лицо намного сложнее и дороже — так что, по мнению Эндрю Шикиара, исполнительного директора FIDO Alliance, «… в течение следующих пяти лет у каждой крупной потребительской интернет-услуги будет альтернативная регистрация без пароля».

FIDO также выгоден и компаниям, поскольку устраняет опасения по поводу утечек данных (в частности, конфиденциальной информации клиентов). Похищенные «биометрические карточки» не позволят хакерам войти в систему, потому что их надо не просто ввести, но и подтвердить.

Вот один из способов входа на основе FIDO без паролей. Вы открываете страницу входа в систему на своем ноутбуке, вводите имя пользователя, нажмите кнопку, а затем пользуетесь биометрической аутентификацией ноутбука, например, Touch ID от Apple или Windows Hello. Если ваша система не оснащена нужными устройствами, вы можете подключить по Bluetooth телефон — и точно так же использовать FIDO.

Технология готова — готовы ли мы?

Большим преимуществом этого подхода является то, что устройство безопасности FIDO (телефон, ноутбук, иной гаджет) не будут работать с фальшивыми сайтами, потому что ключи безопасности регистрируются только для сайтов-оригиналов.

«Вместо того, чтобы «грузить» пользователя проверкой сайта, мы переложили ее на систему», — отметил Марк Ришер, руководитель отдела аутентификации в Google, в своем блоге.

В компании уже более 10 000 сотрудников перешли на подобный способ, что сократило число взломов их аккаунтов практически до нуля.

Однако у некоторых экспертов есть опасения: а захотят ли люди разрешать использование своих данных? Одно дело — цифры и буквы, а другое — отпечатки пальцев и снимки лица.

«Имена пользователей и пароли по-прежнему будут наиболее распространенным вариантом. Пока есть выбор и пока популярна тема «тотального контроля» на основе биометрических данных, люди будут работать по старинке», — отмечают они.

Добавьте «Правду.Ру» в свои источники в Яндекс.Новости или News.Google, либо Яндекс.Дзен

Быстрые новости в Telegram-канале Правды.Ру. Не забудьте подписаться, чтоб быть в курсе событий.

Защитный ключ Fido на телефоне андроид: что это такое

06.06.2020 9,444 Просмотры

Мы живем в такое время, когда необходимо всегда заботиться о персональной безопасности. Но, а так как мы живем во время цифровых технологий, то прежде всего нужно позаботиться о безопасности наших данных в сети, на нашем смартфоне, онлайн-банкинге, электронной почте и так далее. И в сегодняшней статье речь пойдёт о защитном ключе Fido, а также двухфакторной аутентификации, как более безопасный способ защиты ваших данных.

Что же такое FIDO, двухфакторная аутентификация, как это работает на устройствах

Учитывая тот факт, насколько технологии прошли вперёд, что теперь практически у каждого есть возможность носить у себя в кармане смартфон, который сопоставим с мощными компьютерами и носителями важной информации. Сейчас можно любой смартфон сделать своим ключом для двухфакторной аутентификации. И если вы хотите максимально защититься, тогда используете её абсолютно для всех своих личных аккаунтов в сети.

Самыми популярными, а также самыми уязвимыми мишенями становятся сервисы Google, которые неоднократно подвергаются хакерским атакам. Но, чтобы защитить своих клиентов, разработчики сделали специальные способы защиты в виде ключей в несколько шагов. И если пользователь захочет войти в свои аккаунты, тогда он обязательно должны пройти все эти шаги.

Для кого доступны эти возможности

Как правило, все эти мери безопасности были придуманы для более уязвимых людей, а именно для:

Но, сейчас все эти функции доступны для каждого, поэтому никогда не будет лишним сделать свой аккаунт неприступной крепостью.

Как настроить

Если вы решились проделать все эти действия, тогда вам следует перейти в настройки своего телефона, к безопасности, аккаунт Google, а потом к двухфакторной аутентификации. Затем просто добавьте электронный ключ и дело в шляпе.

Интернет начинался с BBS и Fido. Вы помните, что это такое?

История появления

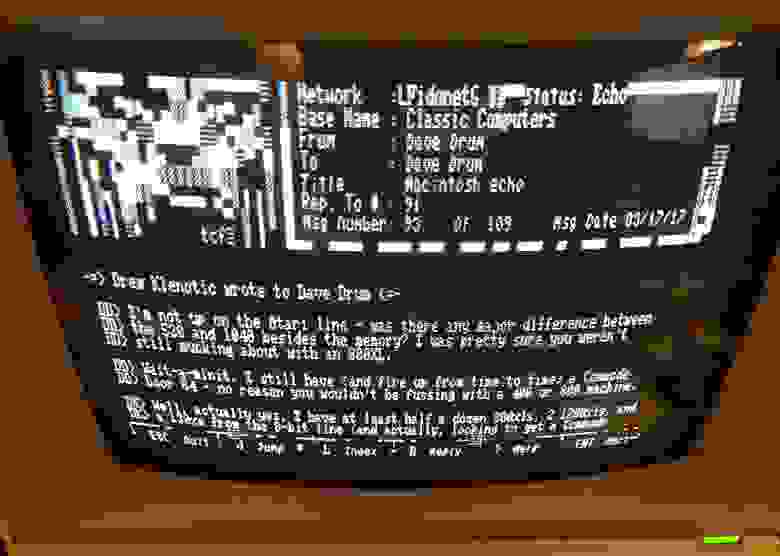

В 80-е годы среди энтузиастов и пионеров компьютерных сетей были популярны BBS (Bulletin Board System). Интернет в США на тот момент существовал в виде нескольких закрытых разработок, к которым простые люди подключаться не могли, а также проекта NSFNET – к нему подключение было проще. Но, опять же, подключались в основном институты и исследовательские центры по всему миру. Людям нужно было что-то доступное, открытое и предлагающее общение по интересам. BBS давали это.

Устроено все было довольно просто: требовалась телефонная линия, модем и компьютер с программой-терминалом. С помощью терминала и модема вы делали звонок на известный номер BBS, соединялись с «доской», авторизовывались либо регистрировались в качестве нового пользователя – и получали доступ в сетевой мир. BBS были и коммерческие, за подключение к которым брали деньги, – но хватало и частных бесплатных. И популярность они набирали стремительно.

На BBS можно было многое:

Время пребывания на доске было ограничено – после исчерпания лимита вас разъединяло, дабы освободить место для других участников. Было неудобно – могло разъединить, пока вы раздумывали над ходом в игре или остроумным и содержательным ответом оппоненту в дискуссии.

Вы зашли читать про Fido, но читаете про BBS – этому есть объяснение. Ведь Fido строится на BBS. Настало время перейти от досок к эпохе эхоконференций.

Что такое Fido

Fido возник в 1984 году, его основатели – Том Дженнингс с приятелем, Джоном Мадилом. Узел Дженнигса заработал в Лос-Анджелесе, а узел Мадила – в Балтиморе. Разные побережья США оказались связаны по принципу Point-to-Point. Это были первые участники FidoNet.

Работала сеть на основе все тех же BBS. То есть вам нужен был модем, телефонная линия и компьютер со специальной программой. Главные черты частных досок достались и Fido – полная свобода от коммерции и рекламы, сеть поддерживается и модерируется самими участниками. Но у Fido были свои преимущества.

Вы уже знаете минусы работы с BBS: время подключения ограничено и в любой момент дозвониться до доски нельзя. Кроме того, BBS была не только про локальные тусовки – логично, что энтузиасты хотели находить единомышленников и в других городах и странах. Но такое желание изрядно раздувало счета за телефон. Идея автоматизировать процесс дозвона, а также сократить время подключения к доске и не платить бешеные деньги показалась привлекательной всем. Ее-то Том и Джон и реализовали. Fido давал возможность подключиться, скачать нужные файлы и сообщения, отключиться, в оффлайне подготовить ответы – и затем присоединиться вновь, отправить данные и отключиться до следующего сеанса связи.

Про возникновение названия этой сети долгое время ходила легенда: якобы Fido – кличка собаки Дженнигса. И в ее честь он и назвал свою разработку. Но это неправда, собаки у Тома не было. Fido в переводе с итальянского значит «верный», а во Флоренции есть открытый в 1957 году памятник псу по кличке Фидо: в течение 14 лет он приходил на вокзал встречать своего хозяина Карло Сориани, погибшего во время бомбежки во Вторую Мировую войну. На памятнике высечено «Фидо. Образцу преданности», и этот итальянский пес ждал хозяина на пять лет дольше, чем более популярный символ преданности Хатико. Не факт, что Дженнигс имел в виду именно этого пса, когда называл сеть Fido – но идея именно в олицетворении его разработки с верным псом, который с утра принесет вам газету с важными новостями.

Из прошлого в будущее – посмотрите на то, как изменится оружие:

«Почти анархия»: краткая история Fidonet — проекта, которому «нет дела» до победы над интернетом

Бесконечные потоки рекламы, сомнительные дизайн-решения, страницы весом в десятки мегабайт — у сегодняшнего веба есть недостатки. Мы привыкли мириться с ними ради возможностей, которые открывает интернет. А в 80-90-х годах многие отказывались идти на компромиссы и выходили совсем в другую сеть, Fidonet. Мы расскажем, чем она привлекла людей и где применяется в наши дни.

Фото — marc falardeau — CC BY / Фото изменено

В 80-х годах интернет был полон электронных досок объявлений (Bulletin Board System, BBS). Это были ранние версии интернет-форумов, которые позволяли публиковать сообщения по заданным темам. Одним из пользователей таких систем был программист, анархист и борец за права меньшинств Том Дженнингс (Tom Jennings). Он захотел создать собственное решение, которое будет дешевле и доступнее имевшихся на тот момент возможностей интернета. Как позже сам Дженнингс написал в истории Fidonet, единственным его желанием было увидеть, может ли такая система работать.

Первыми участниками новой сети стали сам Дженнингс и его друг Джон Мадил (John Madil), которые жили на разных побережьях США. Технически решение представляло собой сеть типа «точка-точка» (point-to-point) и связь устанавливали напрямую между двумя участниками. Они готовили свои письма в оффлайне, а отправляли в ночные часы, когда телефонная связь была дешевле.

Вопреки распространенной легенде, название сети вовсе не произошло от клички пса Дженнингса. У создателя Fidonet вовсе не было собаки, а слово fido означает простую дворнягу.

Фото — Blake Patterson — CC BY / Фото изменено

По этой схеме практически без изменений Fidonet работала и дальше, успешно совмещая онлайн-режим с оффлайном. Единственное, что поменялось в последующие годы — это структура самой сети.

Когда узлов стало больше пятидесяти, Том предоставил администраторам по городам возможность управлять сетями по географическому признаку. И Fidonet из линейной стала древовидной.

Структура Fidonet

Фото — frankieleon — CC BY / Фото изменено

Главная обязанность сисопа — каждый день в установленное время обеспечивать доставку накопленных личных писем. Для этого в каждой зоне устанавливали так называемый «почтовый час» (Zone Mail Hour, ZMH). В этот период все ноды были обязаны остановить передачу файлов, закрыть доступ к конференциям и отвечать на звонки. В дополнение к ZMH в некоторых случаях существовали и локальные «почтовые часы», о которых договаривались в рамках городов.

Участники локальных сообществ сами выбирали ответственного. Ноды выбирали координаторов, у регионов были свои координаторы, у зон — свои, а на более крупном уровне — работали интерзональные кураторы. Координатор каждого уровня отвечал перед вышестоящим за все происходящее в зоне его полномочий. Все основополагающие правила были прописаны в «Политике». Дженнингс сводил все базовые требования к тому, чтобы люди думали о своих поступках и не мешали друг другу жить, но со временем координаторы начали вносить поправки и обновления.

В итоге нынешнюю, четвертую версию «Политики» Дженнингс назвал «вонючим горшком дерьма» (smelly old crock of shit), увидев там попытки ограничивать свободу слова.

Fidonet в России: к нам новая сеть пришла уже в 1990-м году — первая нода заработала 21 сентября в Новосибирске. Уже через неделю узел появился в Москве. В те времена Интернет был для большинства абсолютно недоступной технологией. А вот телефонная связь, наоборот, оставалась дешевой, что и послужило популярности сети.

Как общались в сети

Весь фидошный контент делился на личную (нетмейл) и публичную переписку (эхоконференции), а еще был обмен данными (файловые эхоконференции). Первая версия сети, в которой было всего два участника, допускала только обмен личными письмами. Когда пользователей стало больше, такой механизм оказался очень неудобым: если вы хотели отправить сообщение нескольким адресатам, процесс приходилось повторять для каждого из них. Эхоконференции решили эту проблему.

Фото — kevin — CC BY / Фото изменено

Они позволили публиковать контент для широкой аудитории. Чтобы не разорять сисопов (напомним, обмен данными шел по телефонным проводам), доставка сообщений шла постепенно — каждый узел отправлял письма ближайшим нодам, а те передавали дальше по цепочке.

С самых первых дней Fidonet была некоммерческим проектом, что повлияло на атмосферу в сообществе. Пользователям запрещалось вести коммерческую деятельность — зачастую именно такой контент и искали в письмах сисопы. За мат и оскорбления в большинстве эхоконференций полагался бан. Участников могли отчитать за оффтоп, ненужные цитаты и вообще за многословие — требовательность к трафику также была заложена в самую «ДНК» Fidonet.

Отчасти из-за таких строгих правил и специфики тогдашней онлайн-аудитории в Fidonet публиковалось много интересного, грамотного контента. Многие пользователи говорят, что нигде не получали такого удовольствия от общения, как в этой сети. А специалисты называют Fidonet одной из самых успешных иерархических структур, построенных на анархических принципах: вся власть пользователям, минимум запретов, а всё, что не запрещено — разрешено.

Закат эпохи

Пика своей популярности Fidonet достигла в середине 90-х, когда сеть насчитывала 40 тыс. узлов (подсчитать количество пойнтов невозможно по техническим причинам). После этого он начала проигрывать интернету борьбу за пользователей. Модемы стали дешевле, связь — доступнее, контент — «мультимедийнее». В отличие от Дженнингса и его последователей, массовую аудиторию не отвратила реклама. Кроме того, к концу 90-х неторопливый темп Fidonet совсем перестал отвечать представлениям о скорости общения. Сам Дженнингс перестал участвовать в развитии проекта во второй половине 90-х из-за расхождений с администраторами сети.

Фото — Blake Patterson — CC BY

С другой стороны, Fidonet прошла традиционный путь для очень многих человеческих сообществ. Построенный на энтузиазме проект обладал многими выигрышными качествами, которые собрали ему армию поклонников. Эти люди выстроили собственный порядок и жили в нем несколько лет.

Со сменой поколений пользователей сменилось и настроение внутри Fidonet — старожилы писали, что времена уже не те, а новички стали хулиганить и заниматься троллингом.

Впрочем, совсем ставить крест на Fidonet не стоит. Технология FTN-сетей (Fido Technology Network) применяется для доставки специфических данных, например, для коммуникации между банками или правоохранительными органами. Данные передаются по интернету, но с сохранением специфики Fido (point-to-point, сеансовый принцип коммуникации, иерархическая организация).

Саму Fidonet сегодня населяют боты и небольшое число энтузиастов, которым по-прежнему претит Интернет. По-прежнему можно открыть свой пойнт, для чего нужно найти подходящий (в Москве для таких поисков есть эхоконференция N5020.POINT). При желании можно даже запустить ноду и почувствовать себя настоящим техноанархистом.

P.P.S. О чем мы не рассказали: данный материал не претендует на полноту с точки зрения раскрытия всех деталей истории Fidonet, нюансов строительства сети и принципов общения участников сообщества. Но мы с удовольствием возьмем в работу те детали, которыми вы посчитаете нужным дополнить рассказ (пишите в комментариях), и подготовим продолжение.

Как работает FIDO

FIDO (Fast IDentity Online) Альянс был создан в июле 2012 года для решения проблемы поддержки устройств строгой аутентификации в сети Интернет, а также с целью упростить жизнь пользователям, вынужденным создавать и запоминать имена пользователей и пароли. FIDO Альянс планирует изменить текущую ситуацию с аутентификацией путем разработки спецификаций, определяющих набор механизмов, которые вытеснят зависимость от паролей и обеспечат безопасную аутентификацию пользователей интернет-услуг. Новый стандарт по безопасности устройств и плагинов для браузеров позволит любому веб-сайту или облачному приложению взаимодействовать с широким спектром существующих и перспективных устройств для обеспечения безопасной аутентификации пользователей.

Для обеспечения безопасной работы пользователей проект FIDO объединяет аппаратные средства, программное обеспечение и интернет-сервисы.

Если кто не знаком с FIDO, перевод раздела сайта «Как работает FIDO» ниже. А сейчас небольшие комментарии.

Нашей командой разрабатывалось решение по аппаратной аутентификации на web-ресурсах. Решение получилось вполне удачным, оно используется в системах документооборота и в механизмах лицензирования SaaS. Техническая часть проекта FIDO достаточно схожа с нашими разработками и выглядит вполне выполнимой. Однако, из описания на сайте FIDO становится ясно, что четкого понимания что и как делать у них пока нет. Да и сама концепция вызывает ряд вопросов.

FIDO альянсом предполагается следующий механизм распространения устройств аутентификации. На этапе производства устройства получают идентификационный номер и секрет. Эта информация помещается производителем в FIDO Repository. При регистрации нового пользователя сервис запрашивает идентификационный номер устройства и по этому номеру получает из FIDO Repository данные, необходимые для проверки пользователя при аутентификации. Эти данные кэшируются интернет-сервисом в Validation Cache для снижения нагрузки на FIDO Repository.

К сожалению, о используемых криптоалгоритмах и протоколах пока ничего не сказано. Однако по косвенным признакам (в тексте встречается термин OTP, а также по схеме с Репозиторием) можно предположить, что планируется использовать симметричные алгоритмы. Для меня такое решение выглядит несколько устаревшим. Безопасное распространение симметричных ключей, чем по видимому должен заниматься Репозиторий, выглядит сомнительным. По логике вещей каждое устройство при регистрации на новом интернет сервисе должно бы генерировать новый ключ самостоятельно. То есть, для каждого сервиса свой ключ и никаких глобальных идентификационных номеров. Кроме того, что бы не хранить на сервере какие-либо секретные ключи, думается, разумно использовать ассиметричные алгоритмы.

FIDO предполагает использование двух основных типов устройств для аутентификации. В их терминологии это Identification tokens и Authentication tokens. Первый вариант не требует аутентификации владельца. То есть пока устройство подключено, аутентификация происходит прозрачно для пользователя. Несомненно удобно. Однако, этим механизмом может воспользоваться кто угодно, имеющий доступ к устройству, например жена сможет читать переписку мужа. Думаю, отказываться от второго фактора все-таки нельзя.

Как ни печально, но использование глобального идентификатора еще и позволяет построить связь между разными учетными записями по номеру устройства, а это не всем понравится. В настоящее время и так есть серьезные проблемы с приватностью в сети интернет, а такой подход еще и усугубляет эту проблему. Думается, никаких глобальных идентификаторов быть не должно, никакой необходимости в них в общем нет.

В концепции ничего не сказано о механизмах взаимодействия в случае утраты аппаратного устройства. Удобное и безопасное решение этого вопроса весьма важно, так как может вызвать серьезное увеличение нагрузки на техподдержку.

Решение будет очевидно востребовано некоторой частью пользователей, ведущих какую-либо коммерческую деятельность в Интернет. Однако, для широкого, повсеместного применения строгой аутентификации нужно не только обеспечить безопасность, но и предложить решение которое будет удобными и модными. Популяризация разрабатываемого решения может стать одной из самых затратных частей этого проекта. В этом плане весьма обнадеживающе выглядит участие в этом альянсе не только разработчиков, но сервисов, таких как PayPal и Google.

Как работает FIDO

Пользователи будут иметь FIDO Аутентификатор или токен (любое аппаратное устройство аутентификации, поддерживающее механизмы FIDO — прим. переводчика), который они выбрали, или который им был выдан для пользования каким-либо сервисом. Например, такие устройства как биометрический сканер или USB носители с доступом по паролю. Пользователи могут выбрать такой тип FIDO Аутентификатора, который наилучшим образом отвечает их требованиям.

FIDO Аутентификаторы будет выпускаться в двух основных вариантах.

Identification tokens будут иметь уникальные ID, идентификаторы будут привязываться к аккаунту Интернет пользователя. После привязки к аккаунту, они будут доступны серверу в качестве идентификатора без необходимости каких-либо действий со стороны пользователя. Таким образом, будет обеспечиваться только один фактор аутентификации.

Authentication tokens может потребовать от пользователя выполнить какое-либо действий, чтобы доказать, что он законный владелец токена. Эти действия могут включать в себя ввод пароля, ввод PIN-кода или предоставление биометрических данных. Эти аутентификаторы обеспечат двухфакторную аутентификацию пользователя, используя принцип » что у вас есть» и «что вы знаете” или биометрический фактор „кто вы есть“.

Когда пользователь подключает свой FIDO Authenticator к аккаунту веб-ресурса, устанавливается связь между Аутентификатором, проверяющей стороной и Validation Cache. После создания связи, для проверки абонента используются одноразовые пароли (OTP). Так как пароль OTP используется только один раз, он не может быть использован для атак воспроизведения, если кто-то захватывает сеанс связи с вторжением в систему или слушает интернет-трафик.

Каждый аутентификатор будет иметь встроенный ID и начальное значение, которые позволят однозначно идентифицировать и проверить его подлинность. Криптографические операции будут происходить на борту Аутентификатора. Таким образом, даже если машина заражена вредоносным ПО, FIDO Аутентификатору еще можно доверять.

Браузеры пользователя будут иметь FIDO плагин. Плагин сможет распознавать доступные FIDO Аутентификаторы, которые подключены к системе пользователя. Включая в себя встроенные аутентификаторы и подключаемые по USB.

При подключении пользователя к веб-сайту браузер будет сообщать серверу о доступных FIDO Аутентификаторах в составе информации о браузере. Сайты, поддерживающие технологию FIDO смогут распознать наличие аутентификатора и отвечать соответствующим образом. На основании полученной информации проверяющая сторона (веб-сайт) инициирует механизм аутентификации.

FIDO плагин может распространяться через различные каналы, в том числе:

Browser Add-On — разработчики браузеров могут иметь плагин в качестве дополнения, которое пользователи могут скачать и подключить в свой браузер.

FIDO аутентификаторы — Если пользователь покупает FIDO аутентификатор, имеющий встроенный USB диск, плагин может располагаться на нем.

Вендоры– Вендоры могут распространять плагин с новыми машинами, а также включать плагин в состав обновлений программного обеспечения для существующих машин. Эти обновления позволят использовать FIDO аутентификацию на существующих машинах с подходящими аппаратными возможностями.

Device Specific Module

Специальный модуль устройства (DSM) будет взаимодействовать с плагином для браузера с одной стороны, и с аппаратным FIDO Токеном с другой. DSM преобразует команды плагина в команды, которые являются специфическими для каждого типа токена. Разделения программного обеспечения FIDO на плагин и DSM позволяет создать универсальный плагин для браузера, поддерживающий широкий спектр аппаратных устройств. Кроме того, это позволит поставщикам аппаратных решений сосредоточиться только на разработки той части ПО, которая необходимой для поддержки своих устройств, и не потребует реализовывать весь стек программного обеспечения.

Проверяющая сторона / Website

Как следует из названия, проверяющая сторона использует проверку токена для аутентификации.

Веб-сайт распознает наличия FIDO Токена, определяет привязан ли он к аккаунту и если нет, представляет пользователю возможность привязать новый токен к своему аккаунту.

Например, определив что токен привязан к аккаунту, web-сайт добавит на страницу входа сообщение „Войти с FIDO“. Если токен был определен как сканер отпечатков пальцев, сообщение может быть „проведите пальцем для входа с FIDO“.

В зависимости от политики сервера, предпочтений пользователя и истории аккаунта Identification tokens могут значительно упростить вход в систему. Веб-сайт может просто определить существующего пользователя и показать » Welcome back Debbie!» вместо окна входа, основываясь только на информации от FIDO токена. Конечно, пользователь сможет изменить параметры входа, определив для себя, насколько опасно это может быть для его учетной записи.

Validation Cache будет проверять зашифрованную информацию и одноразовые пароли получаемые от токенов, что бы быть уверенным в подлинности токена. Проверяющая сторона будет использовать Validation Cache, для проверки информации получаемой от каждого токена.

Стоит отметить, что наличие Validation Cache на сайте проверяющей стороны позволит получать ответ быстрее, избежать задержек с ответом или атак. Validation Cache будет регулярно получать обновления из FIDO Repository о новых устройствах произведенных поставщиками токенов.

FIDO Repository это центр обмена информацией о токенах. Производители токенов будут сообщать данные о каждом произведенном FIDO токене в Repository. Хранимая в Repository информация используется для проверки OTP генерируемого токеном. Repository будет регулярно обновлять Validation Cache на каждом сайте, который использует FIDO. Repository будут поддерживать большое количество сайтов и иметь механизмы репликации для обеспечения бесперебойного обслуживания. Веб-сайт сможет использовать более одного Repository.

FIDO Repository будет взаимодействовать с разработчиками, чтобы гарантировать актуальность и доступность базы токенов. Использование FIDO Repository позволит web-сайтам не иметь контактов с каждым поставщиком токенов. При подключении к FIDO Repository информация о всех существующих токенах будет доступна web-сервису.

Когда пользователь с новым токеном впервые переходит на сайт, который поддерживает технологию FIDO, сайт предположит пользователю привязать FIDO токен к своему аккаунту для повышения уровня безопасности в будущем. Информация о браузере пользователя сообщит сайту, что пользователь имеет FIDO токен, а также сообщит сайту тип токена. Если сайт поддерживает FIDO, он в фоновом режиме опросит плагин о токене. В зависимости от политики, сайт будет предлагать пользователю подключить FIDO токен к своему аккаунту.

Порядок действий может отличаться в зависимости от типа Аутентификатора пользователя, но все типы будут поддерживаться через один и тот же плагин.

Сканер отпечатков: пользователь проводит пальцем по датчику. Аутентификатор выполняет криптооперации, данные поступают в DSM, а затем в плагин браузера.

Защищенные паролем токены: пользователь вводит правильный пароль для токена.

Уникальный идентификатор устройства: Так как это не Authentication tokens, от пользователя требуется только нажать кнопку ОК для подключения идентификатора.

Когда пользователь соглашается подключить токен и аутентифицируется на нем (при необходимости), глобальный ID токена и ID пользователя шифруются и отправляются обратно на сайт. Сайт использует Validation Cache для проверки токена. После проверки токена, сайт привязывает уникальный ID токена к аккаунту пользователя для дальнейшего использования.

После того как пользователь привязал свой Токен к аккаунту он может использовать его вместо логина и пароля учетной записи. Ниже приведены три примера, но в перспективе FIDO будет поддерживать более широкий спектр FIDO токенов.

Считыватель отпечатков пальцев

Пользователь переходит на веб-сайте, его аккаунт привязан к токену со считывателем отпечатков пальцев.

Браузер сообщает сайту, что пользователь имеет FIDO токен со считывателем отпечатков для аутентификации, веб-сайт представляет пользователю вариант страницы аутентификации, поддерживающий FIDO. Веб-сайт может показать сообщение «Сканируйте палец для входа FIDO» Пользователь сканирует свои отпечатки. FIDO токен распознает пользователя. Биометрические данные пользователя никогда не покидает считыватель. Глобальный ID и аутентификационные данные шифруются и отправляется обратно на сайт через DSM и плагин.

Сайт проверяет полученные данные через Validation Cache. Веб-сайт определяет пользователя на основании глобального уникального идентификатора и идентификатора пользователя. Таким образом, обеспечивается двухфакторная аутентификацию, так как наличие токена со считывателем у пользователя является первым фактором и прохождение биометрической аутентификации является вторым фактором.

Если пользователь использовал токен со считывателем отпечатков, более чем с одной учетной записью, сайт будет запрашивать у пользователя имя аккаунта, к которому он хочет получить доступ.

Защищенные паролем токены

Пользователь переходит на веб-сайт, его аккаунт связан с защищенным паролем токеном. Это может быть USB токен или установленный на материнской плате модуль(TPM). Браузер сообщает сайту, что пользователь имеет FIDO токен с паролем, веб-сайт настраивает страницу аутентификации по технологии FIDO. Веб-сайт может представить пользователю сообщение «Нажмите здесь для безопасного входа с FIDO».

Когда пользователь нажимает на кнопку «FIDO Логин», плагин отображает локальное окно (не окно браузера) для ввода пароля токена. Этот пароль для локальной аутентификации в FIDO токене. Этот пароль не доступен через веб-браузер и должен быть передан только в токен.

FIDO токен аутентифицирует пользователя. Глобальный ID и аутентификационные данные шифруются и отправляется обратно на сайт через DSM и плагин.

Сайт проверяет полученные данные через Validation Cache. Веб-сайт определяет пользователя на основании глобального уникального идентификатора и идентификатор пользователя. Таким образом, обеспечивается двухфакторная аутентификация, так как наличие токена у пользователя является первым фактором, а знание пароля от токена является вторым фактором. Если пользователь использовал токен, более чем с одной учетной записью, сайт будет запрашивать у пользователя имя аккаунта, к которому он хочет получить доступ.

Пользователь переходит на веб-сайт, его аккаунт связан с Identification token. Это может быть встроенное аппаратное средство, дополнительные программные или аппаратные решения, которые не требуют знания PIN кода или пароля, так как они обеспечивают только идентификацию. Браузер сообщает сайту, что пользователь имеет Identification token, доступный для проверки подлинности. Веб-сайт будет запрашивать у плагина идентификационные данные. Обмен данными с сервером происходит в фоновом режиме, без взаимодействия с пользователем. Глобальный ID Identification token шифруются и отправляется обратно на сайт через DSM и плагин.

Сайт проверяет полученные данные через Validation Cache. Веб-сайт определяет пользователя на основании глобального уникального идентификатора. Если есть только одна учетная запись, связанная с идентификатором, то пользователь входит в свою учетную запись без пароля. Данный тип аутентификации является однофакторным, так как для аутентификации достаточно только владеть идентификатором.

Если политика сайта требует двухфакторную аутентификация, то от пользователя может потребоваться ввести свой пароль. В качестве второго фактора, без дополнительного взаимодействия с пользователем, проверяется наличие Identification token.

Новые типы Аутентификаторов

Одной из целей FIDO является расширение спектра устройств. Намерение состоит в том, чтобы все устройства безопасности, которые соответствуют интерфейсу FIDO плагина, должны быть доступны для всех веб-сайтов без изменения кода. Это позволит легко подключать к системе новые типы токенов.

Чтобы добавить новый тип аутентификации разработчик должен создать устройство, DSM и протестировать его с плагином. Затем разработчик должен передать в FIDO Repository данные, необходимые для проверки новых устройств. Repository будет гарантировать, что данные будут доступны всем Validation Cache проверяющих сторон.

Когда новый аутентификатор появляется на сайте в первый раз, сайт будет проверять аутентификатор с помощью Validation Cache. Веб-сайт может попросить пользователя выполнить какие-либо дополнительные действия для аутентификации пользователя, не зная подробностей этих действий, так как взаимодействие происходит через плагин и DSM. Когда пользователь выполнит необходимые действия, идентификационные данные будут подключены к учетной записи пользователя.