Доменная учетная запись что это

Доменная учетная запись что это

Учетные записи группы и права

Понятие учетной записи

Если вы имели опыт работы администрирования и работы с операционными системами Windows 9x, то одной из главных отличительных особенностей профессиональных версий Windows воспринимается повышенное внимание к тому, кто и что делает на компьютере.

Программа, которая исполняется на компьютере с установленной операционной системой Windows NT/200x/XP/Vista, всегда запущена от имени какого-либо пользователя и обладает данными ему правами. Если вы начали работу на компьютере, введя свое имя и пароль, то любая задача: графический редактор или почтовый клиент, дефрагментация диска или установка новой игры — будет выполняться от этого имени. Если запущенная программа вызывает в свою очередь новую задачу, то она также будет выполняться в контексте вашего имени. Даже программы, являющиеся частью операционной системы, например служба, обеспечивающая печать на принтер, или сама программа, которая запрашивает имя и пароль у пользователя, желающего начать работу на компьютере, выполняются от имени определенной учетной записи (Система). И так же, как программы, запускаемые обычным пользователем, эти службы имеют права и ограничения, которые накладываются используемой учетной записью.

Операционная система «различает» пользователей не по их имени (полному или сокращенному), а по специальному уникальному номеру (идентификатору безопасности— SID), который формируется в момент создания новой учетной записи. Поэтому учетные записи можно легко переименовывать, менять любые иные их параметры. Для операционной системы после этих манипуляций ничего не изменится, поскольку такие операции не затрагивают идентификатор пользователя.

При создании новой учетной записи обычно определяются только имя пользователя и его пароль. Но учетным записям пользователей — особенно при работе в компьютерных сетях — можно сопоставить большое количество различных дополнительных параметров: сокращенное и полное имя, номера служебного и домашнего телефонов, адрес электронной почты и право удаленного подключения к системе и т. п. Такие параметры являются дополнительными, их определение и использование на практике зависит от особенностей построения конкретной компьютерной сети. Эти параметры могут быть использованы программным обеспечением, например, для поиска определенных групп пользователей (см., например, группы по запросу)

Если при изменении имени входа пользователя в систему ничего «существенного» для системы не происходит— пользователь для нее не изменился, то операцию удаления учетной записи и последующего создания пользователя точно с таким же именем входа операционная система будет оценивать как появление нового пользователя. Алгоритм формирования идентификатора безопасности пользователя таков, что практически исключается создание двух учетных записей с одинаковым номером. В результате новый пользователь не сможет, например, получить доступ к почтовому ящику, которым пользовался удаленный сотрудник с таким же именем, не прочтет зашифрованные им файлы и т. п.

Локальные и доменные учетные записи

При работе в компьютерной сети существуют два типа учетных записей. Локальные учетные записи создаются на данном компьютере. Информация о них хранится локально (в локальной базе безопасности компьютера) и локально же выполняется аутентификация такой учетной записи (пользователя).

Доменные учетные записи создаются на контроллерах домена. И именно контроллеры домена проверяют параметры входа такого пользователя в систему.

Чтобы пользователи домена могли иметь доступ к ресурсам локальной системы, при включении компьютера в состав домена Windows производится добавление группы пользователей домена в группу локальных пользователей, а группы администраторов домена— в группу локальных администраторов компьютера. Таким образом, пользователь, аутентифицированный контроллером домена, приобретает права пользователя локального компьютера. А администратор домена получает права локального администратора.

Необходимо четко понимать, что одноименные учетные записи различных компьютеров — это совершенно различные пользователи. Например, учетная запись, созданная на локальном компьютере с именем входа Иванов, и доменная учетная запись Иванов— это два пользователя. И если установить, что файл доступен для чтения «локальному Иванову», то «доменный Иванов» не сможет получить к нему доступ. Точнее, доменный Иванов сможет прочесть файл, если его пароль совпадает с паролем локального Иванова. Поэтому если на компьютерах одноранговой сети завести одноименных пользователей с одинаковыми паролями, то они смогут получить доступ к совместно используемым ресурсам автономных систем. Но после изменения одного из паролей такой доступ прекратится.

Обратите внимание, что в локальные группы можно включать не только локальные ресурсы (учетные записи пользователей и локальных групп), но и доменные учетные записи.

После установки пакета Account Lockout and Management Tools в свойствах учетной записи отображается вкладка, на которой администратор может увидеть в том числе и количество неудачных попыток входа в систему.

Данную информацию можно получить и выполнив непосредственный запрос к службе каталогов. В качестве фильтра можно указать следующую строку:

При необходимости вы можете создать такой запрос, сохранить его в оснастке управления AD и получать сведения о результатах подключения к домену без установки упомянутого пакета.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Создание доменного пользователя и ввод компьютера в домен

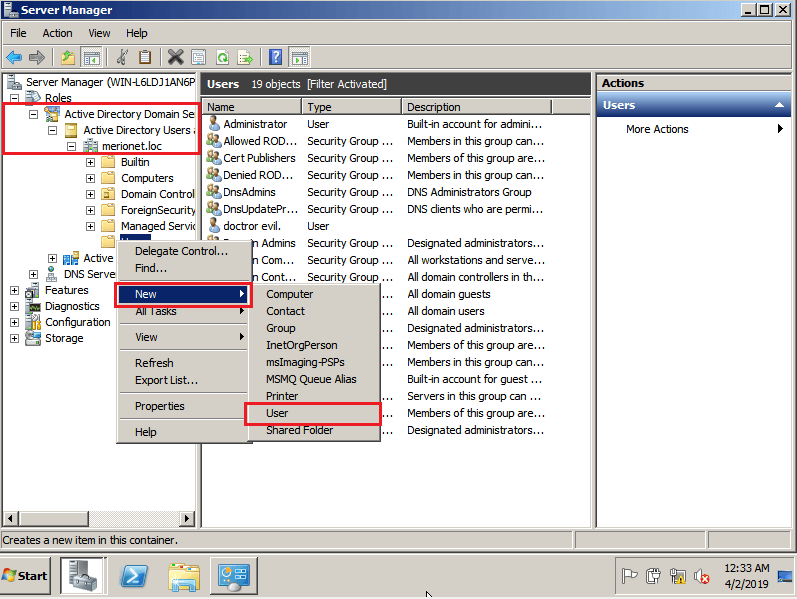

В прошлой статье мы создали и настроили контроллер домена (DC), настало время наполнить наш домен пользователями и рабочими станциями.

Онлайн курс по Linux

Мы собрали концентрат самых востребованных знаний, которые позволят тебе начать карьеру администратора Linux, расширить текущие знания и сделать уверенный шаг к DevOps

Конфигурация

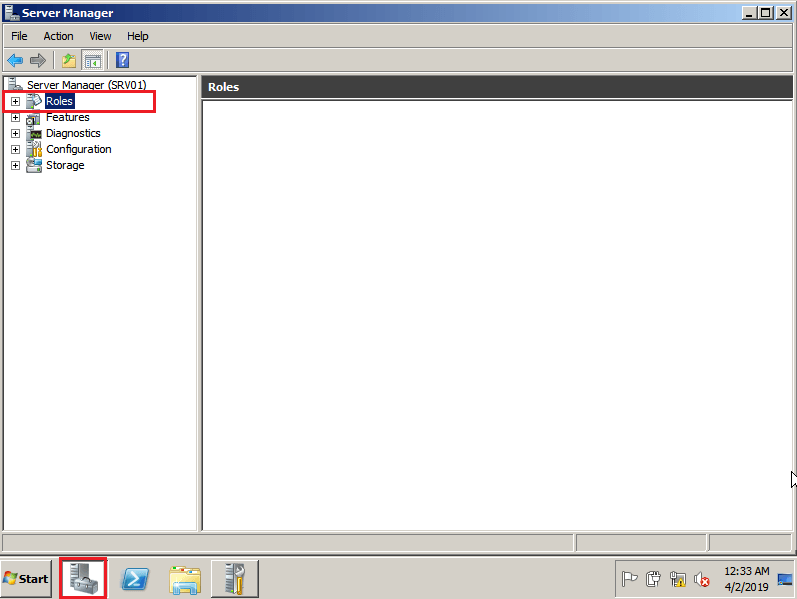

Открываем Server Manager и выбираем опцию Roles.

Отметим также, что вы можете создать свою группу и добавлять пользователей туда.

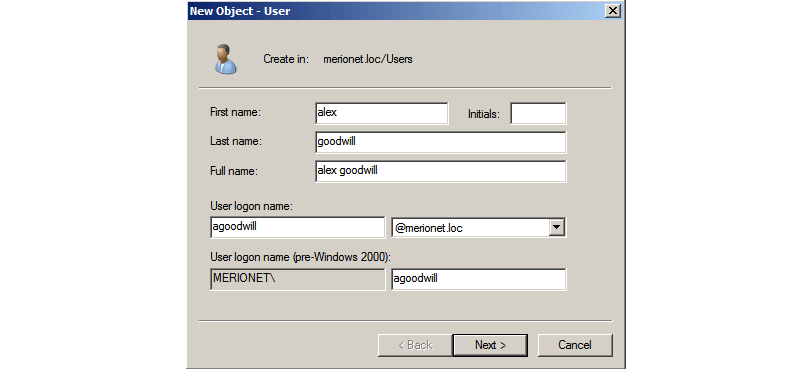

Перед нами откроется окно добавления нового пользователя. Заполняем учетные данные нового пользователя. Как правило, в корпоративных доменах, принято создавать именные учетные записи для того, чтобы в дальнейшем можно было отслеживать действия конкретного пользователя в целях безопасности и однозначно его идентифицировать.

Далее, нас просят ввести пароль для новой учетной записи и выбрать дополнительные опции:

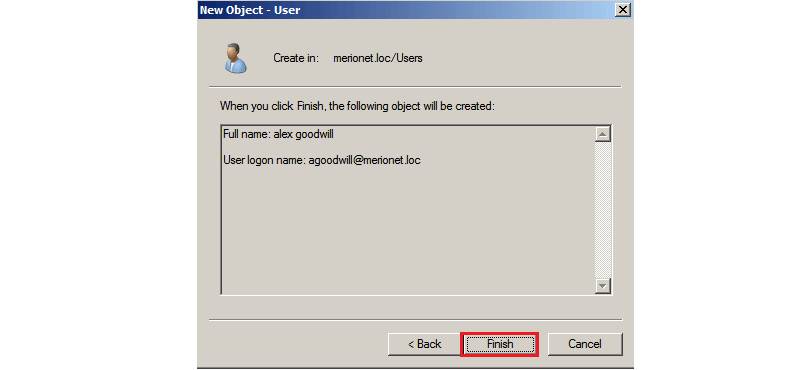

После того, как все данные будут заполнены, нас попросят подтвердить создание нового объекта.

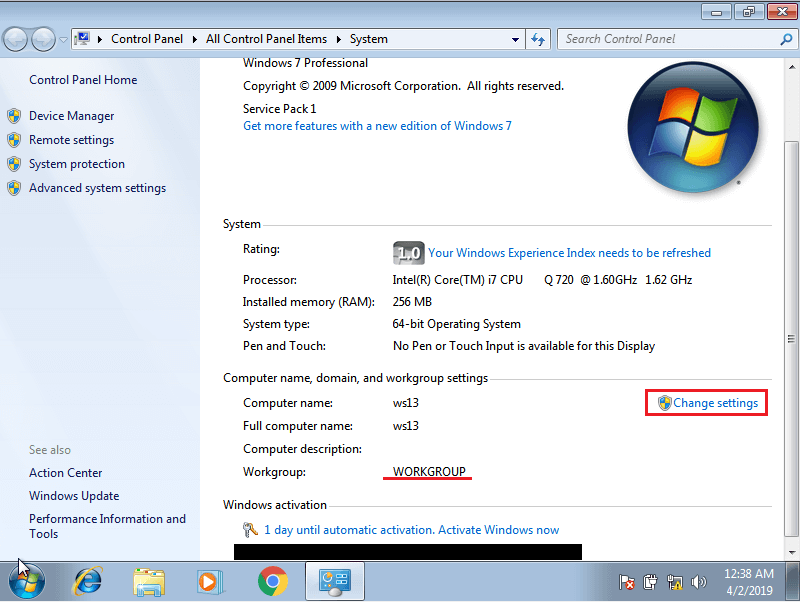

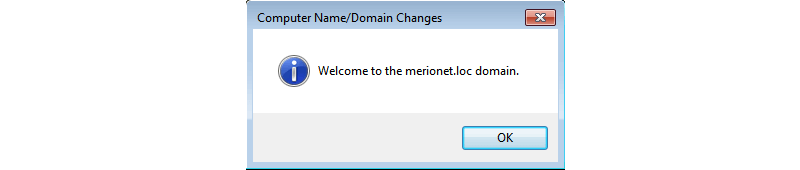

Отлично, новый пользователь домена создан. Теперь нам нужно зайти на компьютер пользователя и ввести его в домен. Для этого логинимся на компьютер пользователя с локальными учетными данными и открываем Свойства компьютера. Как видите, наш компьютер пока еще не стал частью домена, он ещё является частью рабочей группы WORKGROUP/. Убедитесь, что компьютер пользователя имеет версию Windows не ниже Professional. Чтобы ввести его в домен выбираем Change Settings

Важно! Поддержка доменной инфраструктуры начинается только с версии Windows Professional. На версиях Starter, Home Basic, Home Premium подключиться к домену не получится!

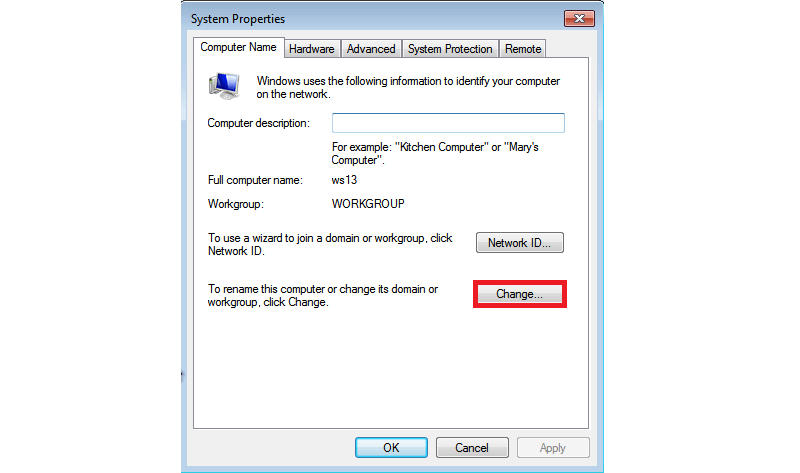

Далее напротив опции «To rename this computer or change its domain or workgroup, click Change» нажимаем собственно Change

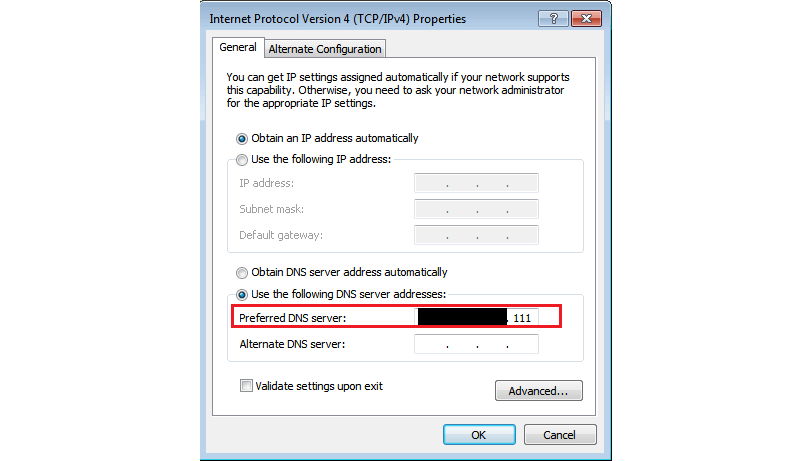

Важно! Для того, чтобы наш компьютер узнал о существующем контроллере домена нам нужно указать ему на DNS сервер, который имеет такую информацию. В нашем случае – контроллер домена является по совместительству DNS сервером для пользовательских машин. Поэтому мы указываем контроллер домена в качестве DNS сервера для настраиваемого компьютера.

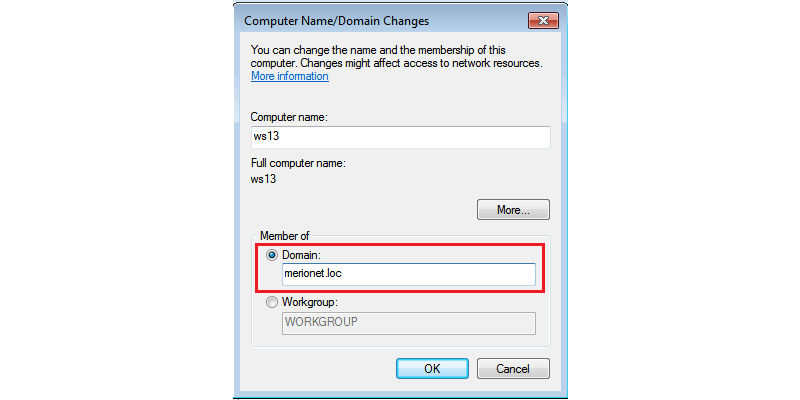

Далее в открывшемся окне в опции «Member of» вместо Workgroup выбираем Domain и вводим имя нашего домена (в нашем случае – merionet.loc)

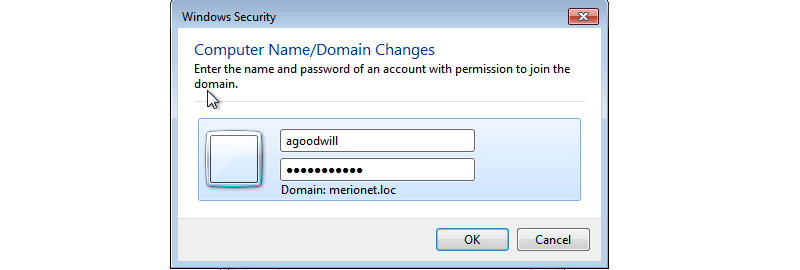

Далее нас попросят ввести учетные данные для учетной записи, которая уже создана и имеет право присоединиться к домену. Вводим учетные данные ранее созданного пользователя.

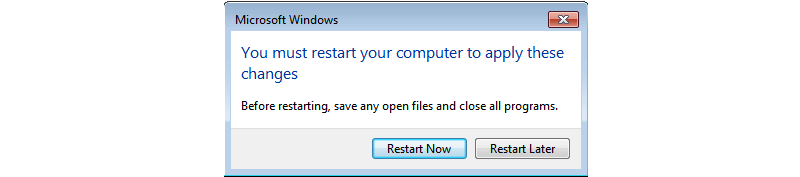

После чего, нас попросят перезагрузить компьютер для применения изменений.

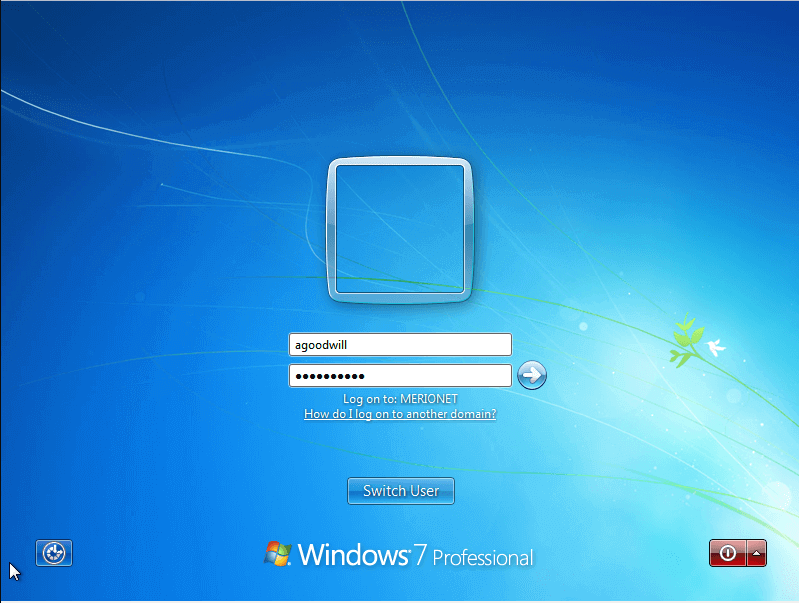

После перезагрузки, мы можем логиниться уже с учетными данными доменного пользователя.

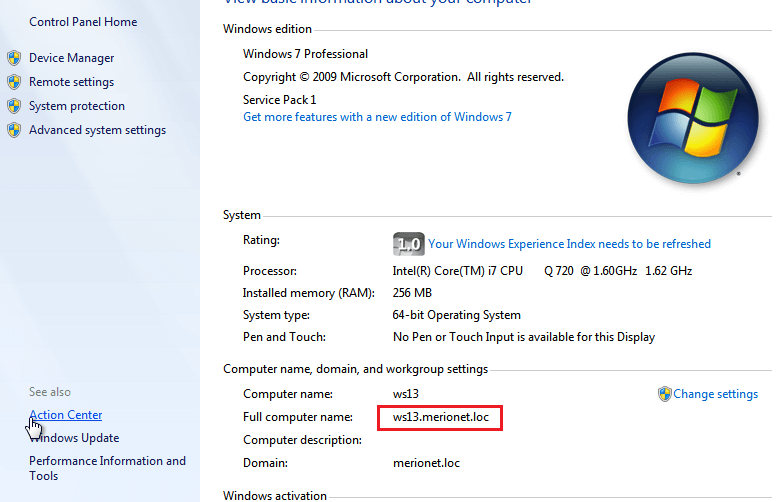

Теперь, если мы откроем свойства компьютера, то увидим, что наш компьютер принадлежит домену (в нашем случае – merionet.loc)

4.3. Учетные записи и права

Безопасность в операционных системах базируется на понятиях учетной записи и предоставляемых ей прав.

Понятие учетной записи

Программа, которая выполняется на компьютере с установленной операционной системой Windows, всегда запущена от имени какого-либо пользователя и обладает данными ему правами. Если вы начали работу на компьютере, введя свое имя и пароль, то любая задача: графический редактор или почтовый клиент, дефрагментация диска или установка новой игры — будет выполняться от этого имени. Если запущенная программа вызывает в свою очередь новую задачу, то она также будет выполняться в контексте вашего имени. Даже программы, являющиеся частью операционной системы, например служба, обеспечивающая печать на принтер, или сама программа, которая запрашивает имя и пароль у пользователя, желающего начать работу на компьютере, выполняются от имени определенной учетной записи (Система). И так же, как программы, запускаемые обычным пользователем, эти службы имеют права и ограничения, которые накладываются используемой учетной записью.

Операционная система «различает» пользователей не по их имени (полному или сокращенному), а по специальному уникальному номеру (идентификатору безопасности — Security Identifier — SID), который формируется в момент создания новой учетной записи.

- Примечание

Существуют многочисленные утилиты, которые позволяют по имени входа пользователя определить его SID и наоборот. Например, getsid. В статье KB276208 базы знаний Microsoft приведен код на Visual Basic, который позволяет выполнить запросы SID/имя в обычном сценарии. Код хорошо комментирован и легко может быть применен без поиска специализированных утилит. Можно также установить на компьютер утилиты Account Lockout and Management Tools (см. рис. 4.8), которые добавляют к оснастке управления пользователями в домене еще одну вкладку свойств, на которой в том числе отображается и SID пользователя.

Поэтому учетные записи можно легко переименовывать, менять любые иные их параметры. Для операционной системы после этих манипуляций ничего не изменится, поскольку такие операции не затрагивают идентификатор пользователя.

- Примечание

При создании новой учетной записи обычно определяются только имя пользователя и его пароль. Но учетным записям пользователей — особенно при работе в компьютерных сетях — можно сопоставить большое количество различных дополнительных параметров: сокращенное и полное имя, номера служебного и домашнего телефонов, адрес электронной почты и право удаленного подключения к системе и т. п. Такие параметры являются дополнительными, их определение и использование на практике зависит от особенностей построения конкретной компьютерной сети. Эти параметры могут быть использованы программным обеспечением, например, для поиска определенных групп пользователей (см., например, группы по запросу).

Стандартные учетные записи имеют идентичные SID (перечень Well Known Security Identifiers приведен, например, в документе KB243330). Например, S-1-5-18 — это SID учетной записи Local System; s-1-5-19 — учетной записи NT Authority\Local Service; SID s-1-5-20 «принадлежит» учетной записи NT Authority\Network Service и т. д. Учетные записи пользователя домена «построены» по такой же структуре, но обычно еще более «нечитаемы». Вот пример реального доменного SID:

Если при изменении имени входа пользователя в систему ничего «существенного» для системы не происходит — пользователь для нее не изменился, то операцию удаления учетной записи и последующего создания пользователя точно с таким же именем входа операционная система будет оценивать как появление нового пользователя. Алгоритм формирования идентификатора безопасности пользователя таков, что практически исключается создание двух учетных записей с одинаковым номером. В результате новый пользователь не сможет, например, получить доступ к почтовому ящику, которым пользовался удаленный сотрудник с таким же именем, и не прочтет зашифрованные им файлы и т. п.

Локальные и доменные учетные записи

При работе в компьютерной сети существуют два типа учетных записей. Локальные учетные записи создаются на данном компьютере. Информация о них хранится локально (в локальной базе безопасности компьютера) и локально же выполняется аутентификация такой учетной записи (пользователя).

Доменные учетные записи создаются на контроллерах домена. И именно контроллеры домена проверяют параметры входа такого пользователя в систему.

Чтобы пользователи домена могли иметь доступ к ресурсам локальной системы, при включении компьютера в состав домена Windows производится добавление группы пользователей домена в группу локальных пользователей, а группы администраторов домена — в группу локальных администраторов компьютера. Таким образом, пользователь, аутентифицированный контроллером домена, приобретает права пользователя локального компьютера. А администратор домена получает права локального администратора.

Необходимо четко понимать, что одноименные учетные записи различных компьютеров — это совершенно различные пользователи. Например, учетная запись, созданная на локальном компьютере с именем входа Иванов, и доменная учетная запись Иванов — это два пользователя. И если установить, что файл доступен для чтения «локальному Иванову», то «доменный Иванов» не сможет получить к нему доступ. Точнее, доменный Иванов сможет прочесть файл, если его пароль совпадает с паролем локального Иванова. Поэтому если на компьютерах одноранговой сети завести одноименных пользователей с одинаковыми паролями, то они смогут получить доступ к совместно используемым ресурсам автономных систем. Но после изменения одного из паролей такой доступ прекратится.

Рис. 4.8.

Дополнительные параметры учетной записи

После установки пакета Account Lockout and Management Tools в свойствах учетной записи отображается вкладка, на которой администратор может увидеть в том числе и количество неудачных попыток входа в систему (Bad Password Count) (рис. 4.8). Данную информацию можно получить и выполнив непосредственный запрос к службе каталогов. В качестве фильтра можно указать следующую строку:

При необходимости вы можете создать такой запрос, сохранить его в оснастке управления AD и получать сведения о результатах подключения к домену без установки упомянутого пакета.

Группы пользователей

Разные пользователи должны иметь разные права по отношению к компьютерной системе. Если в организации всего несколько сотрудников, то администратору не представляет особого труда индивидуально распределить нужные разрешения и запреты. Хотя и в этом случае возникают проблемы, например, при переходе сотрудника на другую должность администратор должен вспомнить, какие права были даны ранее, «снять» их и назначить новые, но принципиальной необходимости использования каких-либо объединений, групп пользователей не возникает.

Иная ситуация в средней организации. Назначить права доступа к папке для нескольких десятков сотрудников — достаточно трудоемкая работа. В этом случае удобно распределять права не индивидуально, а по группам пользователей, в результате чего управление системой существенно облегчается. При смене должности пользователя достаточно переместить его в другую группу. При создании новых проектов права доступа к ним будут назначаться на основе существующих групп и т. п. Поскольку книга посвящена, в первую очередь, работе в составе компьютерной сети, уделим особое внимание именно группам, создаваемым в доменах Windows.

Исторически сложилось так, что существует несколько типов групп. Связано это в основном с необходимостью совместимости различных версий операционных систем.

Во-первых, есть группы, которым, как и пользователям, присваивается идентификатор безопасности. Это означает, что вы можете назначать права доступа, основываясь не на индивидуальном членстве, а сразу всей группе пользователей. И есть группы, которые не имеют такого SID. Например, Distribution Group. Объясняется это наличием групповых операций, для которых не нужно контролировать параметры безопасности. Например, создание группы пользователей для распространения программного обеспечения или группы для централизованной рассылки почты. Отсутствие SID не мешает в этом случае правильному функционированию программ, но существенно снижает нагрузку операционной системы.

Во-вторых, группы могут различаться по области действия. Например, существуют локальные группы, глобальные и универсальные.

В-третьих, группы могут иметь постоянных членов (каждый пользователь назначается в соответствующую группу администратором) или основываться на выборке пользователей по каким-либо правилам. Например, можно создать группу, в которую будут включаться пользователи с записью в их свойствах, что они работают в «отделе 22». Изменилось соответствующее поле в свойствах пользователя — и при очередных операциях с данной группой система проведет выборку пользователей, «увидит» новых членов группы и выполнит необходимые действия. Обратите внимание, что такие группы с динамическим членством не имеют SID, т. е. не могут быть использованы для контроля прав доступа.

- Примечание

В Windows пользователь «получает» список групп, в которых он состоит, при входе в систему. Поэтому если администратор сменил у пользователя членство в группах, то это изменение начнет действовать только после нового входа в систему. Если пользователь должен быстро получить доступ к ресурсам, ему следует завершить работу в системе (log off) и сразу же вновь войти в нее (log on).

Возможные члены групп. Области применения групп

Универсальные группы появились с выходом ОС Windows 2000. В смешанном режиме допустимы были только группы Distribution Group, при переходе в основной режим стало возможным создавать и универсальные группы безопасности.

Универсальные группы могут включать учетные записи (и другие группы) из любого домена предприятия и могут быть использованы для назначения прав также в любом домене предприятия.

Глобальные группы могут включать другие группы и учетные записи только из того домена, в котором они были созданы. Но группа может быть использована при назначении прав доступа в любом домене.

Локальные группы могут включать объекты как из текущего домена, так и из других доменов. Но они могут быть использованы для назначения прав только в текущем домене.

В группы можно включать как учетные записи пользователей и компьютеров, так и другие группы. Однако возможность вложения зависит от типа группы и области ее действия (табл. 4.3).

Таблица 4.3.

Группы пользователей

Управление пользователями и данными входа

В любой защищенной среде вам нужен способ идентификации и аутентификации пользователей. Чтобы защитить локальные компьютеры и сетевые серверы от несанкционированного доступа, операционная система должна требовать, чтобы пользователь имел заранее созданный набор опознавательных данных, прежде чем ему будет разрешен доступ к локальным и сетевым ресурсам. В Windows Server 2003 этой цели отвечают пользовательские учетные записи.

Пользовательские учетные записи

Локальные учетные записи

Локальные учетные записи создаются и сохраняются в базе данных безопасности компьютера. Локальные учетные записи используются чаще всего в среде рабочей группы, чтобы обеспечивать возможность входа для пользователей локального компьютера. Однако локальные учетные записи можно также использовать для защиты локальных ресурсов, доступ к которым хотят получать другие пользователи рабочей группы. Эти пользователи подсоединяются к ресурсу через локальную сеть, используя пользовательское имя и пароль, которые хранятся на компьютере, где находится этот ресурс (учетной записи должны быть предоставлены полномочия доступа к этому ресурсу). Но по мере роста числа рабочих станций локальные учетные записи и рабочие группы становятся непрактичны для управления доступом к локальным ресурсам. Решение заключаются в том, чтобы перейти к доменной среде и доменным учетным записям.

В некоторых случаях ваш сервер Windows Server 2003 может использоваться для особой цели, а не как централизованная точка для клиентских служб. Например, вы можете поддерживать базу данных, предназначенную только для локального доступа, или можете держать на этом сервере важную информацию. В таких ситуациях вам нужно создавать пользовательские учетные записи для сотрудников, которым разрешается доступ.

Доменные учетные записи

Информация доменных учетных записей хранится на контроллерах соответствующего домена. Они дают привилегии доступа во всем домене (то есть не локализуются для какого-либо конкретного компьютера). Пользователь может выполнять вход с любой рабочей станции в домене (если его доменная учетная запись не запрещает этого). После того, как пользователь выполнил вход, доменная учетная запись может предоставлять этому пользователю полномочия как по локальным, так и разделяемым сетевым ресурсам (в зависимости от конкретных полномочий, предоставляемых по каждому ресурсу). В Windows Server 2003 хранение и управление доменными учетными записями происходит в Active Directory. Главным преимуществом доменных учетных записей является то, что они позволяют осуществлять централизованное администрирование и применение средств безопасности.

Группы

Хотя вы можете предоставлять полномочия на уровне отдельных пользователей, это можно реализовать только при очень небольшом числе пользователей. Вообразите, что вы пытаетесь предоставить полномочия доступа к сетевой папке по отдельности 3000 пользователей.

Группа, как следует из ее названия, это группа пользователей. Вы не помещаете физически пользовательские учетные записи в группы; вместо этого пользовательские учетные записи получают членство в группах, то есть физически группы не содержат ничего. Вам может показаться, что об этом отличии не стоит говорить, но это единственный способ, позволяющий объяснить, что пользователь может принадлежать нескольким группам.

Управление доменными учетными записями

Встроенные доменные учетные записи

В Active Directory имеется контейнер Users, содержащий три встроенные пользовательские учетные записи: Administrator, Guest и HelpAssistant. Эти учетные записи создаются автоматически, когда вы создаете домен. Каждая из этих встроенных учетных записей имеет свой набор полномочий.

Учетная запись Administrator

Учетная запись Administrator имеет полномочия Full Control (Полный доступ) по всем ресурсам в домене и она позволяет назначать полномочия доменным пользователям. По умолчанию учетная запись Administrator является членом следующих групп:

Вы не можете удалить учетную запись Administrator и не можете исключить ее из группы Administrators. Но вы можете переименовывать или отключать эту учетную запись, что делают некоторые администраторы, чтобы затруднить злоумышленникам попытки получения доступа к контроллеру домена (DC) с помощью этой учетной записи. После этого такие администраторы выполняют вход с помощью пользовательских учетных записей, являющихся членами перечисленных выше групп, чтобы выполнять администрирование домена.

Отключив учетную запись Administrator, вы можете все же использовать ее при необходимости для доступа к DC, загрузив этот DC в режиме Safe Mode (Безопасный режим; учетная запись Administrator всегда доступна в режиме Safe Mode ). Более подробную информацию по этим функциям см. ниже в разделах «Переименование учетных записей» и «Отключение и включение учетных записей».

Учетная запись Guest используется для того, чтобы люди, не имеющие учетной записи в домене, могли выполнять вход в этот домен. Кроме того, пользователь, учетная запись которого отключена (но не удалена), может выполнять вход с помощью учетной запись Guest. Учетная запись Guest не обязательно должна иметь пароль, и вы можете задавать полномочия для учетной запись Guest, как для любой другой пользовательской учетной записи. Учетная запись Guest является членом групп Guests и Domain Guests.

Рассказывая о том, как и когда можно использовать учетную запись Guest, я должен указать, что в Windows Server 2003 учетная запись Guest отключена по умолчанию. Если у вас нет какой-либо особой причины для использования этой учетной запись, имеет смысл оставить ее в этом состоянии.

Эта учетная запись, используемая во время сеанса Remote Assistance (Удаленная поддержка), автоматически создается, когда вы запрашиваете Remote Assistance. Управление этой учетной записью осуществляет служба Remote Desktop Help Session Manager; эта учетная запись имеет ограниченные полномочия на данном компьютере.

Доменные пользовательские учетные записи

Доменные учетные записи создаются в Active Directory, который работает на контроллере домена (DC). Откройте оснастку Active Directory Users and Computers и раскройте нужный домен (если у вас более одного домена). В отличие от Windows N T, система Windows Server 2003 разделяет процессы, которые участвуют в создании пользователей. Сначала вы создаете пользователя и соответствующий пароль, а затем, в виде отдельного шага, конфигурируете детали для этого пользователя, включая его членство в группах.

Введите имя входа пользователя (User logon name). У вас должна быть разработана схема именования, которая обеспечивает единообразие во всей организации. Например, вы можете использовать первую букву имени плюс фамилию, полное имя плюс первые несколько букв фамилии пользователя, форму имя.фамилия или какой-то другой принцип, который можно соблюдать на всем предприятии.

Вы можете также ввести пользовательское имя для входа в домен с компьютеров, работающих под управлением Windows 9x/NT (pre-Windows 2000). Windows Server 2003 предлагает то же самое имя, что обычно подходит для вас, но вы можете при желании задать другое имя входа.

Щелкните на кнопке Next, чтобы задать пароль этого пользователя (рис. 12.2). По умолчанию Windows Server 2003 вынуждает пользователя сменить пароль при его следующем входе. Это означает, что вы можете использовать стандартный пароль компании для каждого нового пользователя и затем позволить этому пользователю создать собственный пароль при его первом входе. Выберите вариант изменения пароля, который хотите задать для этого пользователя.

Щелкните на кнопке Next, чтобы увидеть сводку выбранных параметров, и затем щелкните на кнопке Finish, чтобы создать этого пользователя в Active Directory. (Более подробную информацию по паролям см. ниже в разделе «Пароли».)

Чтобы задать или изменить свойства для доменного пользователя, выберите контейнер Users в дереве консоли, чтобы вывести в правой панели список пользователей. Затем дважды щелкните на записи пользователя, которого хотите конфигурировать. Как видно из рис. 12.3, у вас имеется обширный набор категорий конфигурирования.

Чтобы лучше всего использовать средство копирования, создайте набор шаблонных пользовательских учетных записей, охватывающих все варианты применительно к новым пользователям. Например, вы можете создать пользователя с именем Power (Привилегированный), который является членом группы Power Users с любым временем входа и другими атрибутами. Затем создайте другого пользователя с именем Regular (Обычный) с настройками более низкого уровня. Для вашей компании, возможно, подойдет пользователь с именем DialIn (Коммутируемое соединение) с заданными настройками во вкладке Dial In. Затем по мере создания новых пользователей просто выбирайте подходящего шаблонного пользователя, чтобы скопировать его учетную запись.

По умолчанию копируются наиболее используемые атрибуты (часы входа, ограничения по рабочей станции, домашняя папка, ограничения по сроку действия учетной записи и т.д.). Но вы можете добавить и другие атрибуты для автоматического копирования или запретить копирование определенных атрибутов, внеся изменения в схему Active Directory.

В отличие от Windows 2000 система Windows Server 2003 не устанавливает заранее оснастку для работы со схемой, поэтому вы должны сначала установить ее. Чтобы установить оснастку для схемы, откройте окно командной строки и введите regsvr32 schmmgmt.dll, чтобы зарегистрировать эту оснастку. Система выведет сообщение об успешном завершении. Щелкните на кнопке OK, чтобы убрать это сообщение, затем выйдите из окна командной строки. Затем загрузите эту оснастку в консоль MMC, используя следующие шаги.

После загрузки этой оснастки в окне консоли будут представлены две папки: Classes (Классы) и Attributes (Атрибуты). Выберите объект Attributes, чтобы представить атрибуты для ваших объектов Active Directory. Не все из них являются атрибутами пользователя и, к сожалению, нет такой колонки, где указывалось бы, что это атрибут пользовательского класса. Однако имена многих атрибутов дают ответ на этот вопрос.

Щелкните правой кнопкой на нужном атрибуте и выберите в контекстном меню пункт Properties, после чего появится диалоговое окно свойств этого атрибута. Флажок Attribute is copied when duplicating a user (Атрибут копируется при дублировании пользователя) определяет, будет ли данный атрибут автоматически копироваться при создании новых пользователей. Например, на рис. 12.4 показаны свойства для атрибута LogonHours (Часы входа), который копируется по умолчанию. Если вы хотите задавать ограничения по времени входа на уровне отдельных пользователей, то отключите эту опцию (сбросьте флажок). С другой стороны, если вы видите атрибут, который еще не помечен для копирования, и хотите сделать его глобальным атрибутом для всех новых пользователей, то установите этот флажок.